Isang libre, ganap na itinampok, at napapalawak na solusyon para sa mga indibidwal na developer upang lumikha ng mga application para sa Android, iOS, Windows, at sa web. Pakitingnan ang Mga tala sa paglabas para sa higit pang impormasyon

Kahulugan ng hindi matibay.: hindi matibay: tulad ng. a: nababaluktot isang sheet ng hindi matibay na plastik. b: hindi pagkakaroon ng panlabas na hugis na pinananatili ng isang nakapirming balangkas: pagpapanatili ng anyo sa pamamagitan ng presyon ng nilalamang gas Ang blimp ay isang hindi matibay na airship

Ang Wholesaler Costco ay kasalukuyang nagpapatakbo ng isang sale sa Surface Pro 6 na hinahayaan kang mag-uwi ng isa sa halagang $800 lang kasama ang keyboard at panulat, ngunit hanggang Marso 3 lamang. Sinasaklaw ng pagbebenta ng Costco ang modelong Intel Core i5 na may kabuuang 8GB RAM at isang 128GB solid-state drive

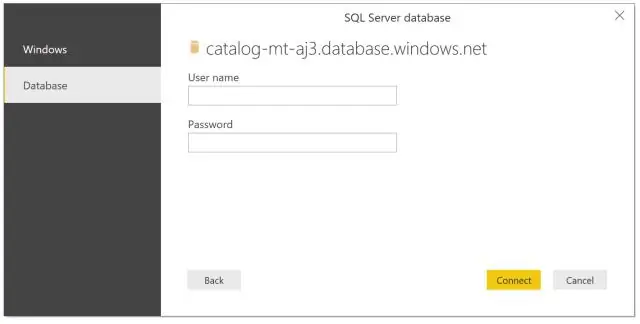

SQL Developer Habang nasa SQL Developer, mag-browse sa Tools, pagkatapos ay sa Preferences. Pagkatapos ay palawakin ang bahagi ng Database, mag-click sa Advanced, at sa ilalim ng "Tnsnames Directory", mag-browse sa folder kung saan ang iyong mga tnsnames. ora file ay matatagpuan. At tapos ka na! Ngayon ay mga bagong koneksyon o kasalukuyang mga koneksyon na maaari mong ikonekta sa pamamagitan ng mga opsyon sa TNSnames

Ang mga MacBook ay idinisenyo upang maiwasan ang software na tumatakbo sa central processing unit (CPU) ng MacBook mula sa pag-activate ng iSight camera nito nang hindi binubuksan ang ilaw. Nagbibigay-daan iyon sa camera na i-on habang nakapatay ang ilaw

Pumili ng istilo ng pag-format mula sa drop-down na menu. Sa aming halimbawa, pipiliin namin ang Green Fill na may Dark Green Text, pagkatapos ay i-click ang OK. Ang conditional formatting ay ilalapat sa mga napiling cell

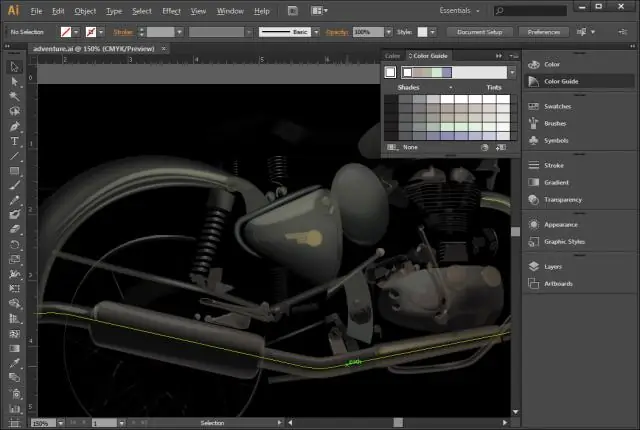

Pagpepresyo at Availability Ang tinantyang presyo sa kalye para sa mga suite ayUS$2,599 para sa CS6 Master Collection, US$1,899 para sa CS6Production Premium, US$1,899 para sa CS6 Design & WebPremium, at US$1,299 para sa CS6 Design Standard. Available ang pag-upgrade at pagpepresyo sa edukasyon pati na rin ang volumelicensing

Ang snowball sampling ay kung saan ang mga kalahok sa pananaliksik ay nagre-recruit ng iba pang mga kalahok para sa isang pagsubok o pag-aaral. Ginagamit ito kung saan mahirap hanapin ang mga potensyal na kalahok. Tinatawag itong snowball sampling dahil (sa teorya) kapag pinaikot mo na ang bola, nakakakuha ito ng mas maraming "snow" sa daan at nagiging mas malaki at mas malaki

Ang UNIT TESTING ay isang antas ng software testing kung saan sinusuri ang mga indibidwal na unit/ component ng isang software. Ang layunin ay upang patunayan na ang bawat yunit ng software ay gumaganap bilang dinisenyo. Ang isang yunit ay ang pinakamaliit na nasusubok na bahagi ng anumang software

Upang ma-access ito, ilo-load mo lang ang Maps kung paano mo karaniwang ginagawa, i-type ang iyong patutunguhan, at i-tap ang icon ng asul na Direksyon. Kung available na ang feature para sa iyo ngayon, makakakita ka ng icon na "Start AR", pindutin iyon upang simulan ang mga direksyon ng AR. Ito ay isang medyo cool na tampok, kahit na tinatanggap na hindi ko nakikita ang aking sarili gamit ang isang tonelada