- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

Ano uri ng mga algorithm ay nangangailangan ng nagpadala at tagatanggap na makipagpalitan ng lihim na susi na ginagamit upang matiyak ang pagiging kumpidensyal ng mga mensahe ? Paliwanag: Symmetric ginagamit ang mga algorithm pareho susi , a lihim na susi , upang i-encrypt at i-decrypt ang data. Ito susi dapat paunang ibahagi bago mangyari ang komunikasyon.

Bukod, anong dalawang algorithm ang maaaring maging bahagi ng isang patakaran ng IPsec upang magbigay ng pag-encrypt at pag-hash upang maprotektahan ang kawili-wiling trapiko?

Ang IPsec balangkas ay gumagamit ng iba't ibang mga protocol at mga algorithm sa ibigay data confidentiality, data integrity, authentication, at secure key exchange. Dalawang algorithm na pwede gamitin sa loob ng isang patakaran ng IPsec sa protektahan ang kawili-wiling trapiko ay AES, na isang pag-encrypt protocol, at SHA, na isang algorithm ng hashing.

Higit pa rito, aling algorithm ang maaaring matiyak ang pagiging kumpidensyal ng data? Bagama't klasikal na pag-encrypt tinitiyak ng mga algorithm ang pagiging kumpidensyal ng data , sa kasamaang-palad ay pinipigilan nila ang cloud na gumana nang higit sa naka-encrypt datos . Ang halatang diskarte maaari ay upang i-encrypt ang lahat datos na may ligtas na pag-encrypt algorithm gaya ng AES at iimbak ito sa cloud.

Kaugnay nito, ano ang pagkakaiba sa pagitan ng mga ASA IPv4 ACL at IOS ipv4 ACLS?

Mga ASA ACL ay palaging pinangalanan, samantalang Mga IOS ACL ay laging binibilang. Maramihan Mga ASA ACL maaaring ilapat sa isang interface nasa direksyon ng pagpasok, samantalang isa lamang IOS ACL pwedeng iapply. Mga ASA ACL walang implicit deny any sa dulo, samantalang Mga IOS ACL gawin.

Anong serbisyo o protocol ang umaasa sa Secure Copy Protocol upang matiyak na ang mga secure na paglilipat ng kopya ay mula sa mga awtorisadong user?

Secure Copy Protocol ( SCP ) ay nakasanayan na ligtas na kopyahin IOS na mga imahe at configuration file sa a SCP server. Upang maisagawa ito, Gagawin ng SCP gumamit ng mga koneksyon sa SSH mula sa mga gumagamit na-authenticate sa pamamagitan ng AAA.

Inirerekumendang:

Anong uri ng mga proseso ang ginagamit upang makita ang mga uso sa malalaking hanay ng data?

Dapat dumaan ang source data sa isang prosesong tinatawag na data staging at ma-extract, ma-reformat, at pagkatapos ay iimbak sa isang data warehouse. Anong uri ng mga proseso ang ginagamit upang makita ang mga uso sa malalaking hanay ng data? Ginagamit ang data mining upang pag-aralan ang malaking halaga ng data upang makatulong na matukoy ang mga uso

Paano mo linisin ang mga susi ng laptop nang hindi inaalis ang mga susi?

Mga Hakbang I-off at i-unplug ang iyong laptop bago mo gawin ang anumang paglilinis. Itabingi ang laptop at marahang i-tap o i-shakeit. Pagwilig sa pagitan ng mga susi gamit ang naka-compress na hangin upang alisin ang alikabok. Punasan ang mga susi gamit ang isang basang microfibercloth. Alisin ang matigas na dumi gamit ang cotton ball na nilublob ng inisopropyl alcohol

Anong uri ng cable at connectors ang ginagamit upang ikonekta ang isang modem sa isang port ng telepono?

RJ-11. Mas karaniwang kilala bilang modem port, phone connector, phone jack o phone line, ang Rehistradong Jack-11 (RJ-11) ay isang apat o anim na wireconnection para sa telepono at Modem connector sa US

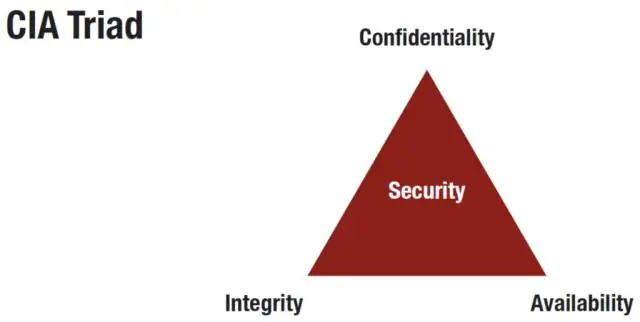

Ano ang kinalaman ng integridad ng pagiging kumpidensyal at kakayahang magamit sa seguridad?

Ang pagiging kumpidensyal ay nangangahulugan na ang data, mga bagay at mapagkukunan ay protektado mula sa hindi awtorisadong pagtingin at iba pang pag-access. Ang integridad ay nangangahulugan na ang data ay protektado mula sa hindi awtorisadong mga pagbabago upang matiyak na ito ay maaasahan at tama. Ang pagiging available ay nangangahulugan na ang mga awtorisadong user ay may access sa mga system at sa mga mapagkukunang kailangan nila

Anong serbisyo o protocol ang umaasa sa Secure Copy Protocol upang matiyak na ang mga secure na paglilipat ng kopya ay mula sa mga awtorisadong user?

Anong serbisyo o protocol ang umaasa sa Secure Copy Protocol upang matiyak na ang mga secure na paglilipat ng kopya ay mula sa mga awtorisadong user? Ginagamit ang Secure Copy Protocol (SCP) upang secure na kopyahin ang mga imahe ng IOS at configuration file sa isang SCP server. Upang maisagawa ito, gagamit ang SCP ng mga koneksyon sa SSH mula sa mga user na napatotohanan sa pamamagitan ng AAA