- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

SQL injection pinahihintulutan ng mga pag-atake ang mga umaatake na manloko ng pagkakakilanlan, pakialaman ang umiiral na data, maging sanhi ng mga isyu sa pagtanggi tulad nito bilang pagpapawalang-bisa sa mga transaksyon o pagbabago ng mga balanse, payagan ang kumpletong pagsisiwalat ng lahat ng data sa system, sirain ang data o gawin itong hindi magagamit, at maging mga administrator ng database server.

Alinsunod dito, ano ang epekto ng SQL injection?

Ang epekto ng SQL injection ang maaaring magkaroon sa isang negosyo ay napakalawak. Ang isang matagumpay na pag-atake ay maaaring magresulta sa hindi awtorisadong pagtingin sa mga listahan ng user, ang pagtanggal ng buong mga talahanayan at, sa ilang partikular na mga kaso, ang umaatake ay nakakakuha ng mga karapatang pang-administratibo sa isang database, na lahat ay lubhang nakapipinsala sa isang negosyo.

Alamin din, gumagana pa rin ba ang mga SQL injection? " SQL injection ay pa rin out doon para sa isang simpleng dahilan: Ito gumagana !" sabi ni Tim Erlin, direktor ng IT security at risk strategy para sa Tripwire. "Hangga't napakaraming masusugatan na Web application na may mga database na puno ng mapagkakakitaang impormasyon sa likod ng mga ito, SQL injection magpapatuloy ang mga pag-atake."

Kaugnay nito, gaano kadalas ang mga pag-atake ng SQL injection?

Ang ehersisyo ay nagpapakita na SQL injection (SQLi) ngayon ay kumakatawan sa halos dalawang-katlo (65.1%) ng lahat ng Web application mga pag-atake . Nitong linggo lang, sa katunayan, naglathala ang HackerOne ng isang ulat na nagpapakita na ang mga error sa XSS ang pinakamarami karaniwan kahinaan sa seguridad sa mga Web app sa mga organisasyon.

Ano ang blind SQL injection?

Paglalarawan. Blind SQL (Structured Query Language) iniksyon ay isang uri ng SQL Injection pag-atake na nagtatanong ng tama o mali sa database at tinutukoy ang sagot batay sa tugon ng mga application. Ginagawa nitong pagsasamantala sa SQL Injection mas mahirap ang kahinaan, ngunit hindi imposible..

Inirerekumendang:

Mapanganib ba ang Fork bomb?

5 characters lang ang haba, ang fork bomb ay hindi permanenteng nakakapinsala para sa isang computer, nakakainis lang. Bubuo na kami ngayon sa panimula sa mga batch file. Tiyaking naka-set up at tumatakbo ang iyong VM. Dito, lumilikha ang unang linya ng label na s

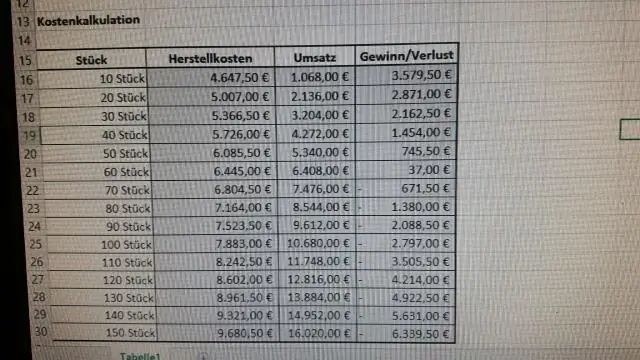

Bakit nasa mga numero ng Excel ang aking mga column sa halip na mga titik?

Kapag lumitaw ang window ng Excel Options, mag-click sa opsyon na Mga Formula sa kaliwa. Pagkatapos ay alisan ng tsek ang opsyon na tinatawag na 'R1C1 reference style' at i-click ang OK na buton. Ngayon kapag bumalik ka sa iyong spreadsheet, ang mga heading ng column ay dapat na mga titik (A, B, C, D) sa halip na mga numero (1, 2, 3, 4)

Bakit mapanganib ang mga bukas na port?

Upang sagutin ang iyong tanong: Ang dahilan kung bakit masamang magkaroon ng mga bukas na port sa iyong computer ay dahil ang mga port na ito ay madaling matuklasan, at kapag natuklasan ang mga port na ito ay madaling kapitan ng mga kahinaan ng mga application sa pakikinig. Para sa parehong dahilan na iyong isinara at i-lock ang iyong mga pinto at bintana sa bahay

Ano ang pangunahing pagkakaiba sa pagitan ng isang normal na SQL injection at isang blind SQL injection na kahinaan?

Ang Blind SQL injection ay halos magkapareho sa normal na SQL Injection, ang pagkakaiba lang ay ang paraan ng pagkuha ng data mula sa database. Kapag ang database ay hindi naglalabas ng data sa web page, ang isang umaatake ay mapipilitang magnakaw ng data sa pamamagitan ng pagtatanong sa database ng isang serye ng mga tama o maling tanong

Anong tool ang maaari mong gamitin upang tumuklas ng mga kahinaan o mapanganib na maling pagsasaayos sa iyong mga system at network?

Ang vulnerability scanner ay isang tool na mag-scan ng network at mga system na naghahanap ng mga kahinaan o maling pagsasaayos na kumakatawan sa isang panganib sa seguridad