Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-06-01 05:11.

15 Ethical Hacking Tools na Hindi Mo Mapapalampas

- John the Ripper. Si John the Ripper ay isa sa pinakasikat na password crackers sa lahat ng panahon.

- Metasploit.

- Nmap.

- Wireshark.

- OpenVAS.

- IronWASP.

- Nikto.

- SQLMap.

Kaugnay nito, anong mga tool ang ginagamit ng mga hacker?

Nangungunang Sampung Tool Para sa Cybersecurity Pros (at Black Hat Hackers)

- 1 - Metasploit Framework. Ang tool na naging commodity ang pag-hack noong inilabas ito noong 2003, ginawa ng Metasploit Framework na kasingdali ng point at click ang pag-crack ng mga kilalang kahinaan.

- 2 - Nmap.

- 3 - OpenSSH.

- 4 - Wireshark.

- 5 - Nessus.

- 6 - Aircrack-ng.

- 7 - Ngumuso.

- 8 - John the Ripper.

Gayundin, aling software ang kadalasang ginagamit para sa pag-hack? Metasploit, kasama ang nmap (tingnan sa itaas) at Wireshark (tingnan sa ibaba) at marahil ang 'pinakakilala' na tatlong hacker software mga gamit sa labas. Kung bago ka sa Metasploit isipin ito bilang isang 'koleksyon ng pag-hack mga tool at frameworks' na maaaring ginamit upang maisagawa ang iba't ibang mga gawain.

Maaari ring magtanong, ano ang mga tool at pamamaraan sa pag-hack?

Pagkatapos ay tuklasin mo ang lahat ng limang yugto ng pag-hack : reconnaissance (gamit ang Zenmap GUI para sa Nmap), pag-scan (gamit ang OpenVAS), enumeration, compromise/attack (gamit ang Metasploit Framework application), at post-attack at fallback na mga aktibidad.

Ano ang ilang tool na ginagamit ng mga hacker para sa wireless na pag-hack?

Ito ang mga sikat na tool na ginagamit para sa pag-crack ng wireless na password at pag-troubleshoot ng network

- Aircrack. Ang Aircrack ay isa sa mga pinakasikat na tool sa pag-crack ng mga wireless na password na magagamit mo para sa 802.11a/b/g WEP at WPA cracking.

- AirSnort.

- Cain at Able.

- Kismet.

- NetStumbler.

- inSSIDer.

- WireShark.

- CoWPAtty.

Inirerekumendang:

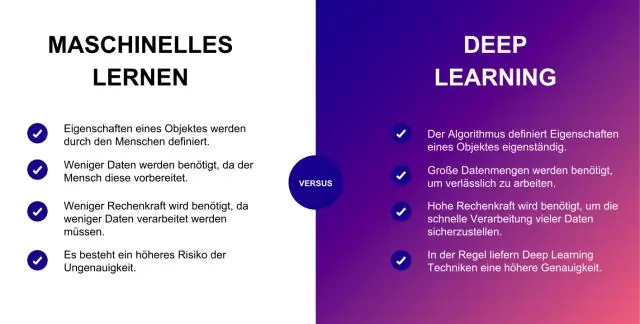

Ano ang mga algorithm na ginagamit sa malalim na pag-aaral?

Ang pinakasikat na deep learning algorithm ay ang: Convolutional Neural Network (CNN) Recurrent Neural Networks (RNNs) Long Short-Term Memory Networks (LSTMs) Stacked Auto-Encoders. Deep Boltzmann Machine (DBM) Deep Belief Networks (DBN)

Ano ang mga tool sa pagsubaybay sa mga depekto na ginagamit para sa pagsubok sa mobile?

Mayroong maraming mga tool na magagamit para sa Pagsubaybay sa Depekto. Ang mga sumusunod ay ang mga tool sa pagsubaybay sa depekto na ginagamit para sa pagsubok sa mobile: Airbrake Bug Tracker. Mantis. Bugzilla. JIRA. Zoho Bug Tracker. FogBugz. Parola. Si Trac

Ano ang mga pinakakaraniwang algorithm ng pag-encrypt na ginagamit ngayon?

Ang 3DES, AES at RSA ay ang pinakakaraniwang algorithm na ginagamit ngayon, kahit na ang iba, gaya ng Twofish, RC4 at ECDSA ay ipinapatupad din sa ilang partikular na sitwasyon

Ano ang mga pagbabago kapag ginamit ang tool sa pag-zoom?

Ang Zoom Tool ay ginagamit upang baguhin ang antas ng pag-zoom ng iyong gumaganang larawan. Kung nag-click ka lamang sa imahe, ang pag-zoom ay inilalapat sa buong larawan. Ngunit maaari mo ring i-click at i-drag ang mouse pointer upang lumikha ng zoom rectangle

Ano ang paggamit ng mga custom na label kung paano mo maa-access ang mga ito sa mga klase ng Apex at sa mga pahina ng Visualforce?

Ang mga custom na label ay nagbibigay-daan sa mga developer na lumikha ng mga multilinggwal na application sa pamamagitan ng awtomatikong pagpapakita ng impormasyon (halimbawa, text ng tulong o mga mensahe ng error) sa katutubong wika ng isang user. Ang mga custom na label ay mga custom na value ng text na maaaring ma-access mula sa mga klase ng Apex, mga page ng Visualforce, o mga bahagi ng Lightning