Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:30.

- Huling binago 2025-01-22 17:43.

Ang pangunahing mga parameter ng configuration na kailangang tukuyin ng mga user sa framework ng "MapReduce" ay:

- Mga trabaho mga lokasyon ng input sa distributed file system.

- Mga trabaho lokasyon ng output sa distributed file system.

- Input na format ng data.

- Output format ng data.

- Klase na naglalaman ng function ng mapa.

- Klase na naglalaman ng reduce function.

Dito, ano ang mga pangunahing parameter ng pagsasaayos sa isang MapReduce program?

Ang pangunahing mga parameter ng pagsasaayos sa framework ng "MapReduce" ay:

- Ilagay ang lokasyon ng Mga Trabaho sa distributed file system.

- Output na lokasyon ng Mga Trabaho sa distributed file system.

- Ang input format ng data.

- Ang format ng output ng data.

- Ang klase na naglalaman ng function ng mapa.

- Ang klase na naglalaman ng reduce function.

Maaari ring magtanong, ano ang mga parameter ng mga mapper at reducer? Ang apat na parameter para sa mga mapper ay:

- LongWritable (input)

- teksto (input)

- teksto (intermediate output)

- IntWritable (intermediate na output)

Ang tanong din ay, ano ang mga pangunahing bahagi ng trabaho ng MapReduce?

- Pangunahing klase ng driver na nagbibigay ng mga parameter ng pagsasaayos ng trabaho.

- Klase ng Mapper na dapat pahabain ang org. apache. hadoop. mapreduce. Mapper klase at magbigay ng pagpapatupad para sa mapa () na pamamaraan.

- Reducer class na dapat pahabain ang org. apache. hadoop. mapreduce. Reducer na klase.

Ano ang partitioner at paano ito nakakatulong sa proseso ng trabaho ng MapReduce?

Tagapaghati sa MapReduce trabaho Kinokontrol ng execution ang paghahati ng mga susi ng mga intermediate na mapa-output. Kasama ang tulong ng hash function, key (o isang subset ng key) ay nakukuha ang pagkahati . Ang mga talaan bilang may parehong key value ay napupunta sa pareho pagkahati (sa loob ng bawat mapper).

Inirerekumendang:

Aling tag ang maaaring gamitin upang tukuyin ang paraan ng tinukoy ng user sa JSP?

Ang tag ng deklarasyon ay isa sa mga elemento ng scripting sa JSP. Ang Tag na ito ay ginagamit para sa pagdeklara ng mga variable. Kasabay nito, ang Deklarasyon na Tag ay maaari ding magdeklara ng paraan at mga klase. Ini-scan ng Jsp initializer ang code at hanapin ang tag ng deklarasyon at simulan ang lahat ng mga variable, pamamaraan at klase

Ano ang ginagamit ng anti malware software upang tukuyin o makita ang bagong malware?

Ang isang anti malware ay isang software na nagpoprotekta sa computer mula sa malware gaya ng spyware, adware, at worm. Ini-scan nito ang system para sa lahat ng uri ng malisyosong software na namamahala upang maabot ang computer. Ang isang anti malware program ay isa sa mga pinakamahusay na tool upang panatilihing protektado ang computer at personal na impormasyon

Anong serbisyo o protocol ang umaasa sa Secure Copy Protocol upang matiyak na ang mga secure na paglilipat ng kopya ay mula sa mga awtorisadong user?

Anong serbisyo o protocol ang umaasa sa Secure Copy Protocol upang matiyak na ang mga secure na paglilipat ng kopya ay mula sa mga awtorisadong user? Ginagamit ang Secure Copy Protocol (SCP) upang secure na kopyahin ang mga imahe ng IOS at configuration file sa isang SCP server. Upang maisagawa ito, gagamit ang SCP ng mga koneksyon sa SSH mula sa mga user na napatotohanan sa pamamagitan ng AAA

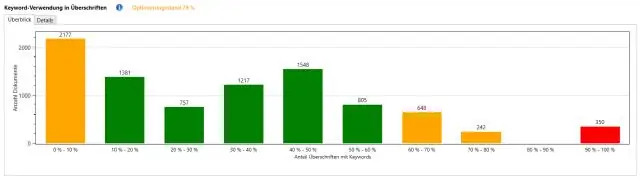

Ano ang mga lugar upang gamitin ang iyong mga keyword upang i-optimize ang ranggo ng website?

Ang isa sa mga pinakamahalagang lugar upang ma-optimize ang paggamit ng mga keyword sa SEO ay nasa iyong nilalaman. Para sa mas mahusay na ranggo ng web page, dapat mong gamitin ang mga keyword sa mga sumusunod na lugar: Keyword sa URL ng Website. Keyword sa Pamagat ng Website. Keyword sa Meta tag. Keyword sa nilalaman ng Web page. Densidad ng keyword sa body text. Mga Keyword sa Headlines

Anong tool ang maaari mong gamitin upang tumuklas ng mga kahinaan o mapanganib na maling pagsasaayos sa iyong mga system at network?

Ang vulnerability scanner ay isang tool na mag-scan ng network at mga system na naghahanap ng mga kahinaan o maling pagsasaayos na kumakatawan sa isang panganib sa seguridad