Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

Paano: Paano i-disable ang Aggressive Mode para sa mga papasok na koneksyon sa Cisco ASA (ASDM)

- Hakbang 1: Mag-log in ASDM .

- Hakbang 2: Mag-browse sa Configuration.

- Hakbang 3: Mag-browse sa Remote Access VPN.

- Hakbang 4: Sa ilalim ng Network (Client) Access, mag-browse sa Advanced > IKE Parameters.

Higit pa rito, paano ko isasara ang agresibong mode sa aking Cisco router?

crypto isakmp agresibo - mode disable . Para harangan ang lahat ng Internet Security Association at Key Management Protocol (ISAKMP) agresibong mode mga kahilingan papunta at mula sa isang device, gamitin ang crypto isakmp agresibo - mode disable utos sa pandaigdigang pagsasaayos mode . Upang huwag paganahin ang pagharang, gamitin ang walang anyo ng utos na ito.

Gayundin, ano ang NAT T Cisco ASA? crypto isakmp nat - pagtawid ay ang utos. Kung ang isang malayong kliyente ay nagmumula sa isang direktang pampublikong ip address.. tulad ng isang pampublikong naka-host na server, pagkatapos ay kumokonekta ito sa ibabaw ng tunel tulad ng itinatag ng regular na tunnel.. higit sa UDP port 500, ngunit kung ang isang kliyente ay nagmula sa likod ng isang NATd ip address..

Tungkol dito, ano ang main mode at aggressive mode?

Ang mga pagkakaiba sa pagitan ng Pangunahing Mode at Agresibong Mode ay iyon lang sa Pangunahing Mode ang digest ay ipinagpapalit na naka-encrypt dahil ang session key exchange ay nakipag-ayos na ng isang session encryption key kapag ang digest ay ipinagpalit, samantalang sa Agresibong Mode ito ay ipinagpapalit na hindi naka-encrypt bilang bahagi ng ang susi palitan na hahantong

Ano ang Isakmp policy?

ISAKMP Pangkalahatang-ideya ng IKE, tinatawag ding ISAKMP , ay ang negotiation protocol na nagbibigay-daan sa dalawang host na magkasundo kung paano bumuo ng IPsec security association. Ang Phase 1 ay lumilikha ng unang tunnel, na nagpoprotekta sa ibang pagkakataon ISAKMP mga mensahe ng negosasyon. Ang Phase 2 ay gumagawa ng tunnel na nagpoprotekta sa data.

Inirerekumendang:

Ano ang aggressive mode VPN?

Maaaring gamitin ang agresibong mode sa loob ng phase 1 VPN negotiations, kumpara sa Main mode. Ang agresibong mode ay nakikibahagi sa mas kaunting palitan ng packet. Ang agresibong mode ay karaniwang ginagamit para sa malayuang pag-access ng VPN (mga remote na gumagamit). Gagamitin mo rin ang agresibong mode kung ang isa o parehong mga kapantay ay may mga dynamic na panlabas na IP address

Paano ko isasara ang outline mode sa Illustrator?

Ang solusyon ay pindutin nang matagal ang crtl key at i-click ang mata sa iyong menu ng mga layer. baka subukang gamitin ang shapebuildertool. Shift + m na magpapahintulot na ito ay maging sarili nitong hugis at marahil ay magagawa mo ito

Paano ko isasara ang airplane mode sa aking Nokia phone?

Nokia 2 V - I-on / I-off ang Airplane Mode Mula sa isang Home screen, mag-swipe pataas upang ipakita ang lahat ng app. Mag-navigate: Mga Setting > Network at internet. I-tap ang Advanced. I-tap ang switch ng Airplane mode para i-on o i-off

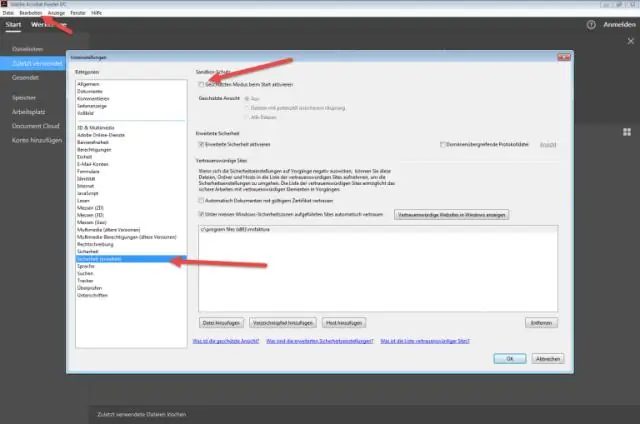

Paano ko isasara ang Protected Mode sa Adobe Reader?

Buksan ang Adobe Reader at i-click ang I-edit > Mga Kagustuhan. Bubukas ang dialog box ng Preferences. Sa ilalim ng Mga Kategorya, piliin ang Seguridad (Pinahusay). Sa ilalim ng Mga Proteksyon ng Sandbox, piliin ang Protektadong View: Naka-off. I-click ang OK

Bakit hindi gaanong secure ang aggressive mode?

Ang agresibong mode ay maaaring hindi kasing-secure ng Main mode, ngunit ang kalamangan sa Aggressive mode ay na ito ay mas mabilis kaysa sa Main mode (dahil mas kaunting mga packet ang ipinagpapalit). Ang agresibong mode ay karaniwang ginagamit para sa malayuang pag-access ng mga VPN. Ngunit gagamit ka rin ng agresibong mode kung ang isa o parehong mga kapantay ay may mga dynamic na panlabas na IP address