- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

Xmas scan nakukuha ang kanilang pangalan mula sa hanay ng mga flag na naka-on sa loob ng isang packet. Ang mga ito mga pag-scan ay dinisenyo upang manipulahin ang mga flag ng PSH, URG at FIN ng TCP header. Kaya sa madaling salita, ang Xmas scan upang matukoy ang pakikinig na mga port sa isang naka-target na sistema ay magpapadala ng isang partikular na packet.

Habang nakikita ito, ano ang Xmas scan sa nmap?

Nmap Xmas scan ay itinuturing na isang patago scan na nagsusuri ng mga tugon sa Pasko packet upang matukoy ang katangian ng tumutugon na device. Ang bawat operating system o network device ay tumutugon sa ibang paraan sa Pasko mga packet na nagpapakita ng lokal na impormasyon tulad ng OS (Operating System), port state at higit pa.

Maaari ding magtanong, ano ang pagkakaiba ng Xmas scan null scan at FIN scan? FIN A FIN scan ay katulad ng isang XMAS scan ngunit nagpapadala ng isang pakete na may lamang FIN set ng bandila. Mga pag-scan ng FIN makatanggap ng parehong tugon at may parehong mga limitasyon bilang XMAS scan . WALA - A NULL scan ay katulad din ng Pasko at FIN sa mga limitasyon at tugon nito, ngunit nagpapadala lamang ito ng isang packet na walang nakatakdang mga flag.

Sa bagay na ito, ano ang pag-atake ng Pasko?

A Pasko Puno Atake ay isang napakakilala atake na idinisenyo upang magpadala ng isang napaka partikular na ginawang TCP packet sa isang device sa network. Ang crafting na ito ng packet ay isa na nag-on sa isang grupo ng mga flag. Mayroong ilang espasyo na naka-set up sa TCP header, na tinatawag na mga flag.

Ano ang null scan?

A Null Scan ay isang serye ng mga TCP packet na naglalaman ng sequence number na 0 at walang nakatakdang flag. Kung ang port ay sarado, ang target ay magpapadala ng isang RST packet bilang tugon. Ang impormasyon tungkol sa kung aling mga port ang bukas ay maaaring maging kapaki-pakinabang sa mga hacker, dahil matutukoy nito ang mga aktibong device at ang kanilang TCP-based na application-layer protocol.

Inirerekumendang:

Ano ang Xmas attack?

Ang Christmas Tree Attack ay isang kilalang pag-atake na idinisenyo upang magpadala ng isang napaka-espesipikong ginawang TCP packet sa isang device sa network. Mayroong ilang espasyo na naka-set up sa TCP header, na tinatawag na mga flag. At lahat ng mga flag na ito ay naka-on o naka-off, depende sa kung ano ang ginagawa ng packet

Maaari ka bang mag-scan ng mga larawan gamit ang iPhone?

Opsyon 2: Mag-scan ng mga larawan gamit ang iyong telepono – kumuha ng app na Pic Scanner Gold, at ang lite na bersyon nito na PicScanner, hinahayaan kang mag-scan ng maraming larawan nang sabay-sabay. Ang isang mas mabilis at mas madaling opsyon upang mag-scan ng mga larawan ay ang paggamit ng aniPhone o iPad at isang photo scanner app

Paano ko i-scan ang isang panlabas na hard drive gamit ang McAfee?

Mag-double click sa icon na 'My Computer' o mag-click sa 'Start' menu at pagkatapos ay mag-click sa 'Computer' na opsyon. Ipapakita ng window na ito ang lahat ng panloob at panlabas na hard drive na nakakonekta sa iyong PC. 3. Hanapin ang nakakonektang hard drive at i-right-click ang drive at piliin ang opsyong 'I-scan ang forthreats'

Ano ang gamit ng component scan sa tagsibol?

Ang paggamit ng component scan ay isang paraan ng pagtatanong sa Spring na makita ang mga bahaging pinamamahalaan ng Spring. Kailangan ng Spring ang impormasyon upang mahanap at mairehistro ang lahat ng mga bahagi ng Spring na may konteksto ng application kapag nagsimula ang application

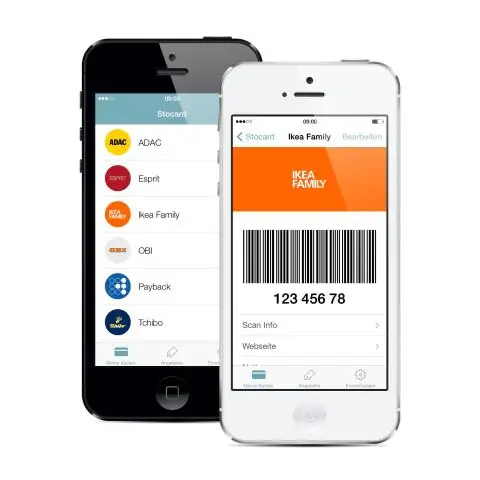

Maaari mo bang i-scan ang mga barcode gamit ang iPhone?

Maaari kang mag-scan ng barcode gamit ang iyong iPhone sa pamamagitan ng paggamit ng isang third-party na app. Sa kasalukuyan, walang mga built-in na app na makakabasa ng mga barcode. Ang iyong iPhone ay maaaring awtomatikong mag-scan ng mga QR code gamit ang built-in na camera app, ngunit sa mga barcode, ito ay ibang kuwento