Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:30.

- Huling binago 2025-01-22 17:43.

Limang Uri ng Pagsubok sa Pagpasok para sa Pagsubok sa Panulat

- Mga Pagsusuri sa Serbisyo sa Network. Ang ganitong uri ng pen test ay ang pinakakaraniwang kinakailangan para sa mga pen tester.

- Mga Pagsubok sa Web Application. Ito ay higit pa sa isang naka-target na pagsubok, gayundin, mas matindi at detalyado.

- Mga Pagsusuri sa Gilid ng Kliyente.

- Wireless Mga Pagsusuri sa Network.

- Sosyal Engineering Mga pagsubok.

Dito, ano ang binubuo ng penetration test?

A pagsubok sa pagtagos , o panulat - pagsusulit , ay isang pagtatangka na suriin ang seguridad ng isang imprastraktura ng IT sa pamamagitan ng ligtas na pagsubok na pagsamantalahan ang mga kahinaan. Ang mga kahinaang ito ay maaaring umiral sa mga operating system, serbisyo at mga bahid ng application, hindi wastong pagsasaayos o mapanganib na gawi ng end-user.

Pangalawa, ano ang iba't ibang uri ng pagsubok sa seguridad? Pag-unawa sa Iba't ibang Uri ng Mga Pagsusuri sa Seguridad

- Static code analysis.

- Pagsubok sa pagtagos.

- Pagsubok sa pagsunod.

- Pagsubok sa pag-load.

- Pagsubok sa pagsusuri ng pinagmulan.

- Konklusyon.

Tungkol dito, ano ang pagsubok sa pagtagos na may halimbawa?

Isang Kumpleto Pagsubok sa Pagpasok Patnubay kasama Halimbawang Pagsusulit Mga kaso. Ito ang proseso upang matukoy ang mga kahinaan sa seguridad sa isang application sa pamamagitan ng pagsusuri sa system o network na may iba't ibang mga nakakahamak na diskarte. Ang mga mahihinang punto ng asystem ay pinagsamantalahan sa prosesong ito sa pamamagitan ng isang awtorisadong simulate na pag-atake.

Aling pagsubok ang pinakamahusay na ginagamit para sa pagsubok sa pagtagos?

7 Pinakamahusay na Mga Tool sa Pagsubok sa Pagpasok ng Cyber Security

- Metasploit. Ang Metasploit ay isang napaka-tanyag na koleksyon ng iba't ibang mga tool sa pagtagos.

- Nmap. Ang Nmap, na kilala rin bilang network mapper, ay isang libre at opensource na tool para sa pag-scan ng iyong mga system o network para sa mga kahinaan.

- Wireshark.

- Aircrack-ng.

- John the Ripper.

- Nessus.

- Burpsuite.

Inirerekumendang:

Ano ang cell reference at ano ang iba't ibang uri ng reference?

Mayroong dalawang uri ng cell reference: relative at absolute. Magkaiba ang kilos ng mga kamag-anak at ganap na sanggunian kapag kinopya at pinunan sa ibang mga cell. Nagbabago ang mga kaugnay na sanggunian kapag kinopya ang isang formula sa isa pang cell. Ang mga ganap na sanggunian, sa kabilang banda, ay nananatiling pare-pareho saanman sila kinopya

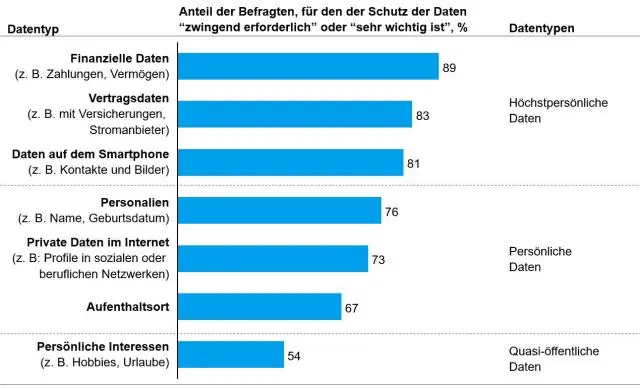

Ano ang uri ng data at iba't ibang uri ng data?

Kasama sa ilang karaniwang uri ng data ang mga integer, floatingpoint na numero, character, string, at array. Maaari din silang maging mas partikular na mga uri, gaya ng mga petsa, timestamp, booleanvalues, at mga format ng varchar (variable character)

Ano ang pagkakaiba sa pagitan ng ethical hacking at penetration testing?

Ang penetration testing ay isang proseso na tumutukoy sa mga kahinaan sa seguridad, mga bahid na panganib, at hindi mapagkakatiwalaang kapaligiran

Ano ang mga kontrol Ano ang iba't ibang uri ng mga kontrol nang maaga sa Java?

Iba't ibang uri ng mga kontrol sa AWT Button. Canvas. Checkbox. Pagpipilian. Lalagyan. Label. Listahan. Scroll bar

Ano ang pamana Ano ang iba't ibang uri ng mana na ipinaliliwanag kasama ng mga halimbawa?

Ang inheritance ay isang mekanismo ng pagkuha ng mga feature at pag-uugali ng isang klase ng ibang klase. Ang klase na ang mga miyembro ay minana ay tinatawag na batayang klase, at ang klase na nagmamana ng mga miyembrong iyon ay tinatawag na nagmula na klase. Ipinapatupad ng mana ang relasyong IS-A