Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

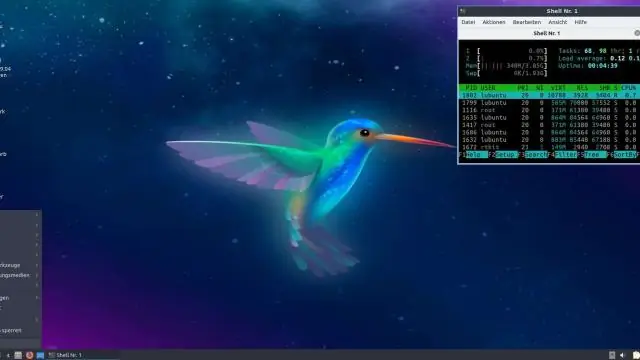

I-install ang Nmap

- Naka-on CentOS . yum i-install ang nmap .

- Naka-on Debian . apt-get i-install ang nmap .

- Naka-on Ubuntu . sudo apt-get i-install ang nmap . Gamit ang Nmap scanner ng seguridad. Pagkatapos ay maaari mong patakbuhin ang utos" nmap ” sa isang terminal, na sinamahan ng IP o website address ng target at ang iba't ibang magagamit na mga parameter.

Ang tanong din, paano ko ida-download ang Nmap?

Mag-browse sa https://nmap.org/download.html at i-download ang pinakabagong self-installer:

- Patakbuhin ang na-download na.exe file. Sa window na bubukas, tanggapin ang mga tuntunin ng lisensya:

- Piliin ang mga bahagi na i-install.

- Piliin ang lokasyon ng pag-install at i-click ang I-install:

- Ang pag-install ay dapat makumpleto sa loob ng ilang minuto.

Kasunod nito, ang tanong ay, ilegal ba ang Nmap? Habang sibil at (lalo na) mga kaso ng kriminal na hukuman ay ang bangungot na senaryo para sa Nmap mga gumagamit, ang mga ito ay napakabihirang. Pagkatapos ng lahat, walang mga pederal na batas ng Estados Unidos ang tahasang kriminal ang pag-scan sa port. Siyempre hindi ito gumagawa ng pag-scan ng port ilegal.

Bukod pa rito, ano ang Nmap command Linux?

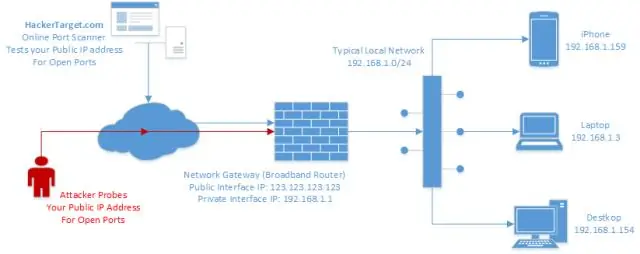

29 Mga Praktikal na Halimbawa ng Mga Utos ng Nmap para sa Linux Mga Administrator ng System/Network. Nmap ay ginagamit sa paghahanap ng mga network, magsagawa ng mga pag-scan ng seguridad, pag-audit sa network at paghahanap ng mga bukas na port sa remote na makina. Nag-scan ito para sa mga Live host, Operating system, packet filter at open port na tumatakbo sa remotehosts.

Bakit kapaki-pakinabang ang Nmap?

Isa sa pinakamahalagang katangian na Nmap may kakayahang makita ang mga malalayong operating system at software. Ito ay napaka matulungin sa panahon ng penetration test para malaman ang tungkol sa operating system at ang software na ginagamit ng remote na computer dahil madali mong mahulaan ang mga kilalang vulnerabilities mula sa impormasyong ito.

Inirerekumendang:

Ano ang pangunahing prinsipyo sa likod ng TCP connect scan sa nmap?

Sa pag-scan ng koneksyon ng Nmap TCP, hinihiling ng Nmap ang pinagbabatayan nitong Operating network na magtatag ng koneksyon sa target na server sa pamamagitan ng pag-isyu ng "kunekta" na tawag sa system

Miyembro ba ng Delta Sigma Theta si Ida B Wells?

Si Wells-Barnett, isang miyembro ng Delta Sigma Theta Sorority, isang mamamahayag, lantad na suffragist at anti-lynching crusader, itinatag niya ang Alpha Suffrage Club ng Chicago, ang unang African American women's suffrage organization

Ano ang mga kakayahan ng Nmap?

Ang Nmap, maikli para sa Network Mapper, ay isang libre, open-source na tool para sa pag-scan ng kahinaan at pagtuklas ng network. Ginagamit ng mga administrator ng network ang Nmap para tukuyin kung anong mga device ang tumatakbo sa kanilang mga system, pagtuklas ng mga host na available at ang mga serbisyong inaalok nila, paghahanap ng mga bukas na port at pagtuklas ng mga panganib sa seguridad

Paano ko tatakbo ang Nmap sa Windows 10?

Mag-browse sa https://nmap.org/download.html at i-download ang pinakabagong self-installer: Patakbuhin ang downloaded.exe file. Sa window na bubukas, tanggapin ang mga tuntunin ng lisensya: Piliin ang mga bahaging ii-install. Piliin ang lokasyon ng pag-install at i-click ang I-install: Dapat makumpleto ang pag-install sa loob ng ilang minuto

Ano ang gamit ng Nmap command sa Linux?

Ang Nmap, o Network Mapper, ay isang open sourceLinux command line tool para sa network exploration at securityauditing. Sa Nmap, ang mga administrator ng server ay maaaring mabilis na magbunyag ng mga host at serbisyo, maghanap ng mga isyu sa seguridad, at mag-scan para sa mga bukas na port