Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

Ano ang ilan sa mga pinakakaraniwang pinakamahusay na kasanayan sa seguridad ng API?

- Gumamit ng mga token. Magtatag ng mga pinagkakatiwalaang pagkakakilanlan at pagkatapos ay kontrolin ang pag-access sa mga serbisyo at mapagkukunan sa pamamagitan ng paggamit ng mga token na itinalaga sa mga pagkakakilanlan na iyon.

- Gumamit ng encryption at mga lagda.

- Kilalanin ang mga kahinaan.

- Gumamit ng mga quota at throttling.

- Gumamit ng isang API gateway.

Gayundin, ang mga tao ay nagtatanong, ano ang ibig sabihin ng API sa seguridad?

mga interface ng application programming

Katulad nito, gaano karaming mga paraan upang ma-secure ang Web API? 3 Mga paraan sa Secure Iyong Web API para sa magkaiba Mga sitwasyon.

Maaari ring magtanong, paano gumagana ang pagpapatunay ng API?

Una ang consumer application ay nagpapadala sa isang application key at sikreto sa isang login page sa pagpapatunay server. Kung napatotohanan , ang pagpapatunay tumutugon ang server sa user gamit ang isang access token. Ang API sinusuri ng server ang access token sa kahilingan ng user at nagpapasya kung gagawin patotohanan ang gumagamit.

Secure ba ang REST API?

HTTPS. Secure REST ang mga serbisyo ay dapat lamang magbigay ng mga HTTPS na endpoint. Pinoprotektahan nito ang mga kredensyal sa pagpapatotoo sa pagpapadala, halimbawa mga password, API key o JSON Web Token. Pinapayagan din nito ang mga kliyente na patotohanan ang serbisyo at ginagarantiyahan ang integridad ng ipinadalang data.

Inirerekumendang:

Pinoprotektahan ba ng VPN ang isang tao sa gitna?

Ang paggamit ng VPN ay nagtatago sa IP address at lokasyon ng bansa ng gumagamit upang ma-bypass ang geo-blocking at internet censorship. Ang VPN ay epektibo rin laban sa man-in-the-middle attacks at para sa pagprotekta sa mga online na transaksyong cryptocurrency

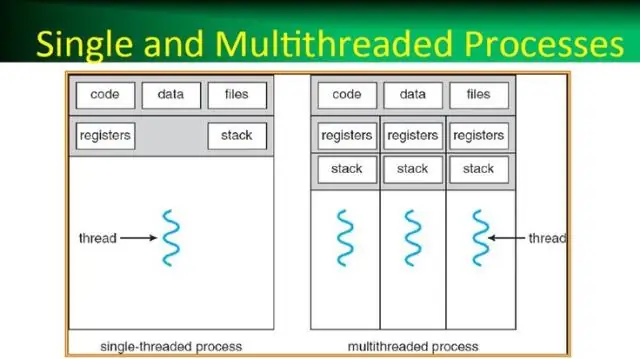

Ano ang isang proseso sa isang operating system ano ang isang thread sa isang operating system?

Ang isang proseso, sa pinakasimpleng termino, ay isang executing program. Ang isa o higit pang mga thread ay tumatakbo sa konteksto ng proseso. Ang thread ay ang pangunahing yunit kung saan ang operating system ay naglalaan ng oras ng processor. Ang threadpool ay pangunahing ginagamit upang bawasan ang bilang ng mga applicationthread at magbigay ng pamamahala ng mga workerthread

Pinoprotektahan ba ng GFCI ang downstream?

Ang isa sa mga pinakamahusay na tampok ng GFCI (Ground Fault Circuit Interrupters) ay ang kanilang proteksyon sa ibaba ng agos. Nangangahulugan iyon na ang parehong tampok na pangkaligtasan na nakukuha mo mula sa isang GFCI outlet ay awtomatikong inilalapat sa lahat ng iba pang mga outlet na naka-wire pa pababa sa parehong circuit, hangga't ang mga outlet ay naka-wire nang maayos

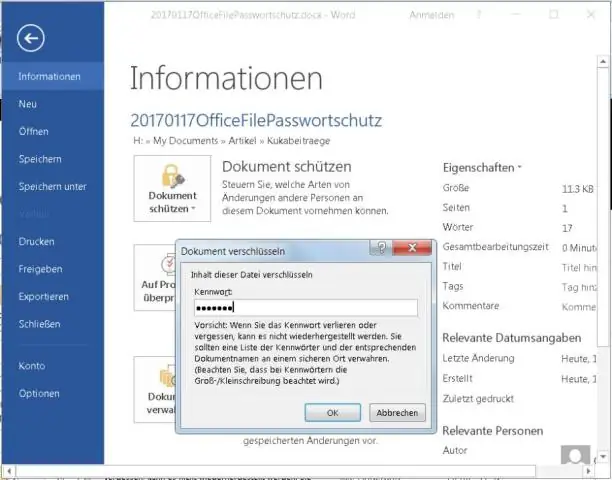

Paano mo pinoprotektahan ng password ang isang folder sa Windows 7?

Mga user ng Microsoft Windows Vista, 7, 8, at 10 Piliin ang file o folder na gusto mong i-encrypt. I-right-click ang file o folder at piliin ang Properties. Sa tab na Pangkalahatan, i-click ang pindutang Advanced. Lagyan ng check ang kahon para sa opsyong 'I-encrypt ang mga nilalaman upang ma-secure ang data', pagkatapos ay i-click ang OK sa parehong mga window

Paano pinoprotektahan ng CHAP ang password o ibinahaging lihim sa panahon ng proseso ng pagpapatunay?

Ang CHAP ay nagbibigay ng proteksyon laban sa mga pag-atake ng replay ng peer sa pamamagitan ng paggamit ng incrementally pagbabago ng identifier at ng variable na challenge-value. Kinakailangan ng CHAP na malaman ng kliyente at server ang plaintext ng sikreto, bagama't hindi ito ipinadala sa network