Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:30.

- Huling binago 2025-06-01 05:11.

Tuklasin natin ang nangungunang limang pinakasikat na tool sa mga port scanner na ginagamit sa field ng infosec

- Nmap . Nmap ibig sabihin " Network Mapper ", ito ang pinakasikat na pagtuklas ng network at port scanner sa kasaysayan.

- Unicornscan . Unicornscan ay ang pangalawang pinakasikat na libreng port scanner pagkatapos Nmap .

- Galit na IP Scan.

- Netcat .

- Zenmap .

Kaya lang, alin sa mga sumusunod na tool ang maaaring magsagawa ng port scan?

8 Port Scanner Tools para sa Network Administrator

- 1TCP Port Scanner.

- 2Nmap.

- 3Netcat.

- 4Port Authority.

- 5Advanced na Port Scanner.

- 6Network Scanner ng MiTeC.

- 7PortQryUI.

- 8NetScanTools.

Gayundin, paano gumagana ang port scanner? A port scanner ay isang application na idinisenyo upang suriin ang isang server o host para sa bukas mga daungan . Ang naturang application ay maaaring gamitin ng mga administrator upang i-verify ang mga patakaran sa seguridad ng kanilang mga network at ng mga umaatake upang matukoy ang mga serbisyo ng network na tumatakbo sa isang host at pagsamantalahan ang mga kahinaan.

Alamin din, paano ako magbubukas ng mga port para i-scan?

Pinapayagan ka ng PortQry.exe na i-scan ang mga bukas na port sa isang lokal o malayong host. Kapag na-download mo at na-extract ang portqry.exe sa iyong makina, bukas isang command prompt, at i-type ang portqry.exe na sinusundan ng isang ibinigay na parameter mula sa folder na naglalaman ng executable.

Aling paraan ng pag-scan sa port ang pinakasikat?

Karaniwang Basic Port Scanning Techniques

- PING SCAN. Ang mga Ping Scan ay ginagamit upang walisin ang isang buong network block o isang target upang tingnan kung ang target ay buhay.

- TCP Half-Open. Ito marahil ang pinakakaraniwang uri ng port scan.

- TCP CONNECT.

- UDP.

- STEALTH SCANNING - NULL, FIN, X-MAS.

Inirerekumendang:

Anong uri ng pintura ang maaari mong gamitin sa mga CD?

Hakbang 1: Mga Bagay na Kailangan Anumang lumang CD. Kulay ng acrylic (mas mabuti ang madilim na kulay) Paint brush. Lapis. Anumang bagay na may matalas na punto upang scratch ang kulay (ginamit ko ang braso ng screwdriver)

Anong Oracle function ang dapat mong gamitin upang ibalik ang kasalukuyang petsa?

Ibinabalik ng SYSDATE ang kasalukuyang petsa at oras na itinakda para sa operating system kung saan nakatira ang database. Ang uri ng data ng ibinalik na halaga ay DATE, at ang format na ibinalik ay nakasalalay sa halaga ng parameter ng pagsisimula ng NLS_DATE_FORMAT. Ang function ay hindi nangangailangan ng mga argumento

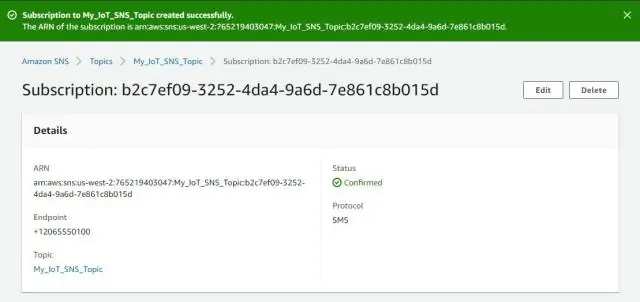

Aling serbisyo ng AWS ang maaari mong gamitin upang lumikha ng mga recipe ng chef?

Gumagamit ang AWS OpsWorks Stacks ng mga cookbook ng Chef para pangasiwaan ang mga gawain gaya ng pag-install at pag-configure ng mga package at pag-deploy ng mga app. Inilalarawan ng seksyong ito kung paano gumamit ng mga cookbook sa AWS OpsWorks Stacks. Para sa karagdagang impormasyon, tingnan ang Chef. Kasalukuyang sinusuportahan ng AWS OpsWorks Stacks ang mga bersyon ng Chef 12, 11.10

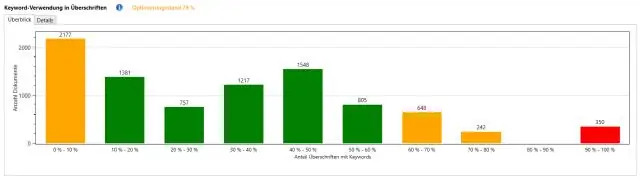

Ano ang mga lugar upang gamitin ang iyong mga keyword upang i-optimize ang ranggo ng website?

Ang isa sa mga pinakamahalagang lugar upang ma-optimize ang paggamit ng mga keyword sa SEO ay nasa iyong nilalaman. Para sa mas mahusay na ranggo ng web page, dapat mong gamitin ang mga keyword sa mga sumusunod na lugar: Keyword sa URL ng Website. Keyword sa Pamagat ng Website. Keyword sa Meta tag. Keyword sa nilalaman ng Web page. Densidad ng keyword sa body text. Mga Keyword sa Headlines

Anong tool ang maaari mong gamitin upang tumuklas ng mga kahinaan o mapanganib na maling pagsasaayos sa iyong mga system at network?

Ang vulnerability scanner ay isang tool na mag-scan ng network at mga system na naghahanap ng mga kahinaan o maling pagsasaayos na kumakatawan sa isang panganib sa seguridad