- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

Out-of-band SQL injection nangyayari kapag hindi nagagamit ng isang attacker ang parehong channel para ilunsad ang pag-atake at makakalap ng mga resulta. Out-of-band Ang mga diskarte ng SQLi ay umaasa sa kakayahan ng database server na gumawa ng mga kahilingan sa DNS o HTTP upang maghatid ng data sa isang umaatake.

Tinanong din, ano ang SQL injection band?

Sa- banda SQL Injection ay ang pinakakaraniwan at madaling pagsasamantalahan ng SQL Injection mga pag-atake. Sa- banda SQL Injection nangyayari kapag ang isang umaatake ay nagagamit ang parehong channel ng komunikasyon upang ilunsad ang pag-atake at makakalap ng mga resulta. Ang dalawang pinakakaraniwang uri ng in- banda SQL Injection ay Error-based SQLi at Union-based SQLi.

Katulad nito, ano ang mga uri ng SQL injection? Mga Uri ng SQL Injections . SQL injection karaniwang nasa ilalim ng tatlong kategorya: In-band SQLi (Classic), Inferential SQLi (Blind) at Out-of-band SQLi. Maaari mong uriin Mga uri ng SQL injection batay sa mga paraan na ginagamit nila upang ma-access ang data ng backend at ang kanilang potensyal na pinsala.

Gayundin, ang mga tao ay nagtatanong, ano ang maaaring maging sanhi ng SQL injection?

SQL injection pinapayagan ng mga pag-atake ang mga umaatake na manloko ng pagkakakilanlan, pakialaman ang umiiral na data, dahilan mga isyu sa pagtanggi gaya ng pagpapawalang bisa ng mga transaksyon o pagbabago ng mga balanse, payagan ang kumpletong pagsisiwalat ng lahat ng data sa system, sirain ang data o gawin itong hindi magagamit, at maging mga administrator ng database server.

Ano ang SQL injection na may halimbawa?

Ilang karaniwan Mga halimbawa ng SQL injection kasama ang: Pagkuha ng nakatagong data, kung saan maaari mong baguhin ang isang SQL query para magbalik ng mga karagdagang resulta. Binabagsak ang logic ng application, kung saan maaari mong baguhin ang isang query upang makagambala sa logic ng application. Mga pag-atake ng UNION, kung saan maaari kang kumuha ng data mula sa iba't ibang mga talahanayan ng database.

Inirerekumendang:

Ano ang pagkakaiba sa pagitan ng XSS at SQL injection?

Ang pangunahing pagkakaiba sa pagitan ng isang SQL at XSS injection attack ay ang SQL injection attack ay ginagamit upang magnakaw ng impormasyon mula sa mga database samantalang ang XSS attack ay ginagamit upang i-redirect ang mga user sa mga website kung saan ang mga attacker ay maaaring magnakaw ng data mula sa kanila. Ang SQL injection ay nakatuon sa data-base samantalang ang XSS ay nakatuon sa pag-atake sa mga end user

Ano ang ibig sabihin ng sinuman na nasa o wala sa Facebook?

Hinahayaan ka ng tagapili ng audience na pumili ng partikular na audience kapag nagpo-post. Maaaring kasama sa iyong mga opsyon ang: Pampubliko: Kapag nagbahagi ka ng isang bagay sa Pampubliko ibig sabihin ay makikita ito ng sinuman kasama ang mga tao sa labas ng Facebook. Mga Kaibigan (+mga kaibigan ng sinumang na-tag): Hinahayaan ka ng opsyong ito na mag-post ng mga bagay-bagay sa iyong mga kaibigan sa Facebook

Saan wala sa VS kung saan wala?

Ang pinakamahalagang dapat tandaan tungkol sa NOT EXISTS at NOT IN ay, hindi katulad ng EXISTS at IN, hindi sila katumbas sa lahat ng kaso. Sa partikular, kapag ang mga NULL ay kasangkot, magbabalik sila ng iba't ibang mga resulta. Upang maging ganap na tiyak, kapag ang subquery ay nagbalik ng kahit na isang null, NOT IN ay hindi tutugma sa anumang mga hilera

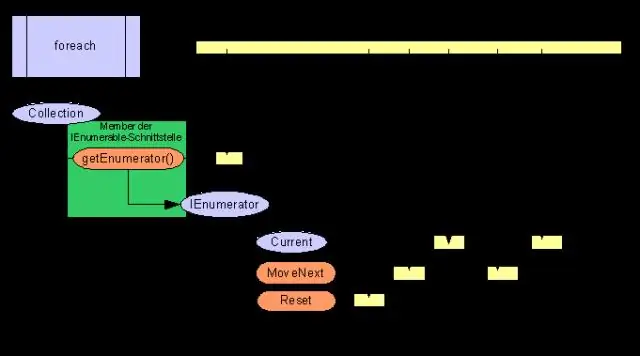

Aling klase ang maaaring magkaroon ng mga function ng miyembro nang wala ang kanilang pagpapatupad?

Aling klase ang maaaring magkaroon ng mga function ng miyembro nang wala ang kanilang pagpapatupad? Paliwanag: Ang mga abstract na klase ay maaaring magkaroon ng mga function ng miyembro na walang pagpapatupad, kung saan dapat ipatupad ng mga namamanang subclass ang mga function na iyon

Ano ang pangunahing pagkakaiba sa pagitan ng isang normal na SQL injection at isang blind SQL injection na kahinaan?

Ang Blind SQL injection ay halos magkapareho sa normal na SQL Injection, ang pagkakaiba lang ay ang paraan ng pagkuha ng data mula sa database. Kapag ang database ay hindi naglalabas ng data sa web page, ang isang umaatake ay mapipilitang magnakaw ng data sa pamamagitan ng pagtatanong sa database ng isang serye ng mga tama o maling tanong