- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

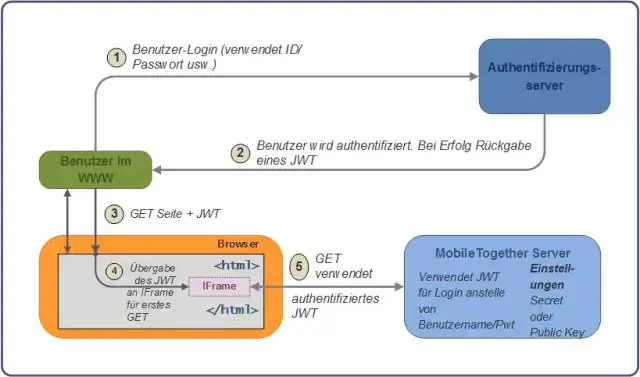

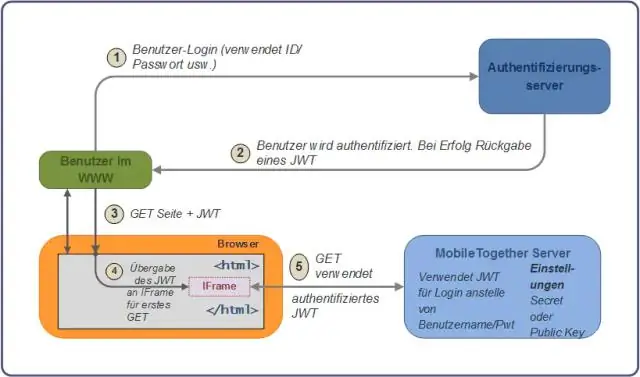

JWT o JSON Web Token ay isang string na ipinadala sa HTTP request (mula sa client hanggang sa server) upang patunayan ang pagiging tunay ng client. JWT ay nilikha gamit ang isang lihim na susi at ang lihim na susi ay pribado sa iyo. Kapag nakatanggap ka ng a JWT mula sa kliyente, maaari mo patunayan na JWT kasama nitong sikretong susi.

Higit pa rito, ano ang ginagawa ng JWT verify?

ginagawa kaya't nagbibigay-daan sa iyo na igiit na ang isang token ay inisyu ng iyong server at hindi binago nang mali. Kapag ang token ay nilagdaan, ito ay "walang estado": nangangahulugan ito na hindi mo kailangan ng anumang karagdagang impormasyon, maliban sa sikretong susi, upang patunayan na ang impormasyon sa token ay "totoo".

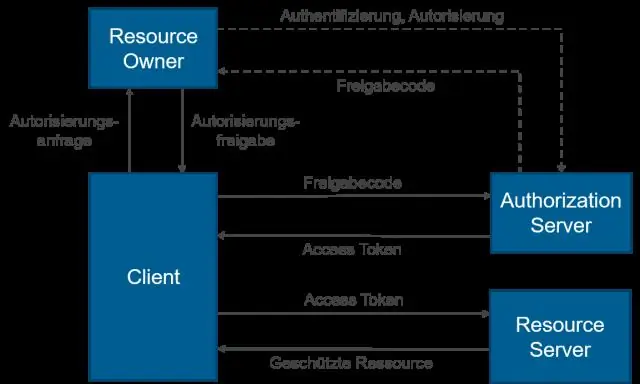

Kasunod, ang tanong ay, maaari bang ma-hack ang JWT? JWT , o JSON Web Tokens, ay ang defacto standard sa modernong web authentication. Ito ay literal na ginagamit sa lahat ng dako: mula sa mga session hanggang sa token-based na pagpapatotoo sa OAuth, hanggang sa custom na pagpapatotoo ng lahat ng mga hugis at form. Gayunpaman, tulad ng anumang teknolohiya, JWT ay hindi immune sa pag-hack.

Tinanong din, maaari bang gamitin ang JWT para sa pagpapatunay?

Mga JWT pwede maging ginamit bilang isang pagpapatunay mekanismo na ginagawa hindi nangangailangan ng database. Ang server pwede iwasang gumamit ng database dahil ang data store sa JWT na ipinadala sa kliyente ay ligtas.

Bakit hindi secure ang JWT?

Ang mga nilalaman sa isang json web token ( JWT ) ay hindi likas ligtas , ngunit mayroong built-in na feature para sa pag-verify ng pagiging tunay ng token. Ang asymmetric na katangian ng public key cryptography ay gumagawa JWT posible ang pag-verify ng lagda. Ang isang pampublikong susi ay nagpapatunay ng a JWT ay nilagdaan ng katugmang pribadong key nito.

Inirerekumendang:

Paano mag-e-expire ang mga token ng JWT?

Ang isang JWT token na hindi kailanman mag-e-expire ay mapanganib kung ang token ay ninakaw kung gayon ang isang tao ay palaging makaka-access sa data ng user. Sinipi mula sa JWT RFC: Kaya ang sagot ay halata, itakda ang expiration date sa exp claim at tanggihan ang token sa server side kung ang petsa sa exp claim ay bago ang kasalukuyang petsa

Paano mo pinapatunayan ang isang JWT?

Upang i-parse at i-validate ang isang JSON Web Token (JWT), maaari mong: Gamitin ang anumang kasalukuyang middleware para sa iyong web framework. Pumili ng isang third-party na library mula sa JWT.io. Upang mapatunayan ang isang JWT, ang iyong aplikasyon ay kailangang: Suriin kung ang JWT ay mahusay na nabuo. Suriin ang pirma. Suriin ang mga karaniwang claim

Paano napatunayan ang JWT?

Ang server ng Application, sa halip na kunin lamang ang username mula sa header, ay unang magpapatunay sa JWT: kung tama ang lagda, ang user ay tama na authenticated at ang kahilingan ay magpapatuloy. kung hindi, maaaring tanggihan ng server ng application ang kahilingan

Paano gumagana ang JWT token?

Ang JSON Web Token (JWT) ay isang bukas na pamantayan (RFC 7519) na tumutukoy sa isang compact at self-contained na paraan para sa secure na pagpapadala ng impormasyon sa pagitan ng mga partido bilang JSON object. Maaaring lagdaan ang mga JWT gamit ang isang lihim (na may HMAC algorithm) o isang pampubliko/pribadong key pair gamit ang RSA o ECDSA

Paano nabuo ang JWT token?

Ang JWT o JSON Web Token ay isang string na ipinadala sa kahilingan ng HTTP (mula sa kliyente hanggang sa server) upang patunayan ang pagiging tunay ng kliyente. Ang JWT ay nilikha gamit ang isang lihim na susi at ang lihim na susi ay pribado sa iyo. Kapag nakatanggap ka ng JWT mula sa kliyente, maaari mong i-verify ang JWT na iyon gamit ang sikretong key na iyon