Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:54.

- Huling binago 2025-01-22 17:43.

9. Alin sa mga sumusunod ang maramihang access protocol para sa channel access control ? Paliwanag: Sa CSMA/CD, tumatalakay ito sa pagtuklas ng banggaan pagkatapos mangyari ang banggaan, samantalang ang CSMA/CA ay tumatalakay sa pagpigil sa banggaan. Ang CSMA/CD ay abbreviation para sa Carrier Sensing Maramihang Pag-access / Pagtukoy ng banggaan.

Dito, ano ang maramihang mga protocol ng pag-access?

Maramihang access protocol . Maramihang access protocol Maramihang access protocol ay ginagamit sa coordinate access sa link. Maaaring i-regulate ng mga node ang kanilang transmission sa shared broadcast channel sa pamamagitan ng paggamit Maramihang access protocol . Ginagamit ito sa parehong wired at wireless local area Text network at satellite network.

Sa tabi sa itaas, aling diskarte sa maramihang pag-access ang ginagamit sa 4g? Pangatlong henerasyong gumagamit ng teknolohiya ng cell phone code division maramihang pag-access ( CDMA ). Ang 4G cellular communication system ay gumagamit ng advance na bersyon ng FDMA scheme i.e. OFDMA ( Orthogonal Frequency Division Multiple Access ). Gumagamit ang henerasyong ito ng packet switching method para sa paghahatid ng data.

Kasunod nito, maaari ring magtanong, ano ang controlled access protocol?

Mga Kontroladong Access Protocol sa Computer Network. Sa kontroladong pag-access , ang mga istasyon ay naghahanap ng impormasyon mula sa isa't isa upang mahanap kung aling istasyon ang may karapatang magpadala. Pinapayagan lamang nito ang isang node na magpadala sa isang pagkakataon, upang maiwasan ang banggaan ng mga mensahe sa nakabahaging medium.

Ano ang iba't ibang uri ng multiple access techniques?

Ang sumusunod ay ang tatlong uri ng maramihang mga diskarte sa pag-access

- FDMA (Frequency Division Multiple Access)

- TDMA (Time Division Multiple Access)

- CDMA (Code Division Multiple Access)

Inirerekumendang:

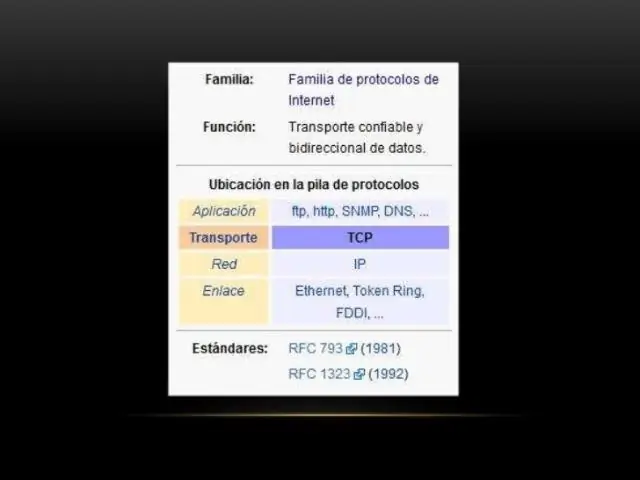

Alin sa mga sumusunod na transport layer protocol ang ginagamit para sa HTTP?

TCP Dito, aling transport layer protocol ang ginagamit ng Transmission Control Protocol bakit ang TCP ay isang naaangkop na transport layer protocol para sa HTTP? Ang TCP layer tinatanggap ang data at tinitiyak na maihahatid ang data sa server nang hindi nawawala o nadoble.

Alin ang pinakamahusay na tamang paraan upang ipahayag na ang iyong pahina ay gumagamit ng html5 protocol?

HTML Pinakamahusay / wastong paraan upang ipahayag na ang iyong pahina ay gumagamit ng HTML5 protocol Pinakamahusay / tamang paraan ng pagpapahayag na ang wika para sa iyong pahina ay Ingles Pinakamahusay / tamang paraan upang lumikha ng meta-data para sa iyong pahina Higit pa rito, ano ang tamang pahayag ng doctype para sa html5?

Maaari ba akong gumamit ng quad channel memory sa dual channel motherboard?

Ang pagbili ng 4 na stick na pakete ng RAM ay hindi likas na gumagawa ng quad channel. Depende sa CPU/mobo. Sa iyong kaso, tatakbo pa rin ito ng dual channel. Ngunit upang masagot ang iyong katanungan, mas mabuting bilhin ang lahat ng iyong memorya bilang isang singlekit upang matiyak ang pagiging tugma

Para saan ginagamit ang Transmission Control Protocol?

Ang TCP/IP (Transmission Control Protocol/InternetProtocol) TCP/IP, o ang Transmission ControlProtocol/Internet Protocol, ay isang hanay ng mga protocol ng komunikasyon na ginagamit upang ikonekta ang mga device sa network sa internet. Ang TCP/IP ay maaari ding gamitin bilang isang communicationsprotocol sa isang pribadong network (isang intranet o anextranet)

Anong serbisyo o protocol ang umaasa sa Secure Copy Protocol upang matiyak na ang mga secure na paglilipat ng kopya ay mula sa mga awtorisadong user?

Anong serbisyo o protocol ang umaasa sa Secure Copy Protocol upang matiyak na ang mga secure na paglilipat ng kopya ay mula sa mga awtorisadong user? Ginagamit ang Secure Copy Protocol (SCP) upang secure na kopyahin ang mga imahe ng IOS at configuration file sa isang SCP server. Upang maisagawa ito, gagamit ang SCP ng mga koneksyon sa SSH mula sa mga user na napatotohanan sa pamamagitan ng AAA