Ang shadow printing ay isang pamamaraan sa pag-print na lumilikha ng mas magaan na lilim ng text na naka-center para magmukhang may anino ang text sa ilalim nito. Huling binago: 2025-01-22 17:01

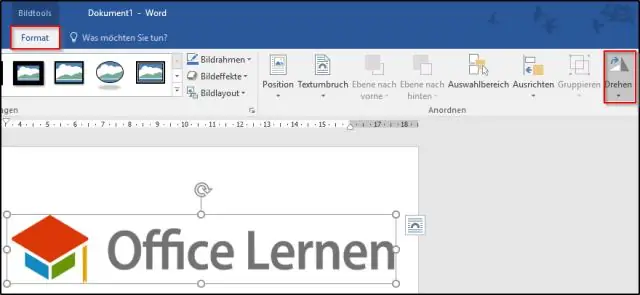

Ang CSS code ay kailangang magsama ng mga transformation code para sa bawat pangunahing Internet browser, upang ang imahe ay iikot sa lahat ng mga browser. Nasa ibaba ang isang halimbawa ng CSS code para i-rotate ang isang imahe nang 180-degrees. Upang i-rotate ang isang imahe sa pamamagitan ng isa pang sukat ng mga degree, baguhin ang '180' sa CSS code at tag sa antas na gusto mo. Huling binago: 2025-01-22 17:01

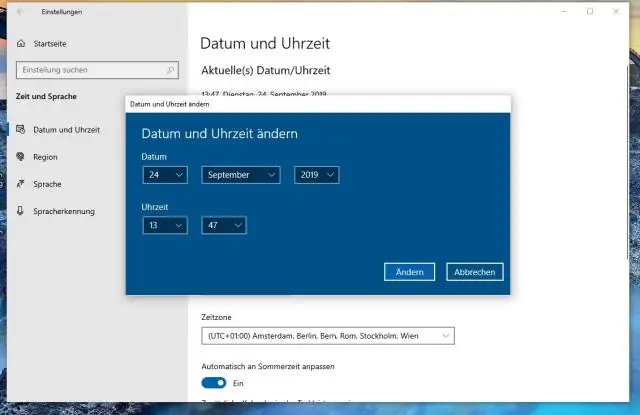

Windows 10 - Pagbabago ng Petsa at Oras ng System Mag-right-click sa oras sa kanang ibaba ng screen at piliin ang Ayusin ang Petsa/Oras. Magbubukas ang isang window. Sa kaliwang bahagi ng window piliin ang tab na Petsa at oras. Pagkatapos, sa ilalim ng 'Baguhin ang petsa at oras' i-click ang Baguhin. Ipasok ang oras at pindutin ang Change. Ang oras ng system ay na-update. Huling binago: 2025-01-22 17:01

Narito ang pitong C, sa pagkakasunud-sunod: Konteksto. Ano ang nangyayari? Nilalaman. Batay sa iyong layunin, tukuyin ang isang tanong na idinisenyo upang sagutin ng iyong komunikasyon. Mga bahagi. Bago ka bumuo ng anumang bagay, hatiin ang iyong nilalaman sa pangunahing "mga bloke ng gusali" ng nilalaman. Mga hiwa. Komposisyon. Contrast. Hindi pagbabago. Huling binago: 2025-01-22 17:01

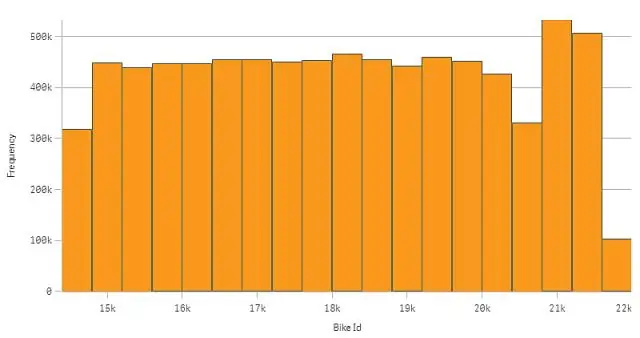

Kabanata 3 A B Data Marker Isang column, bar, area, tuldok, pie slice, o iba pang simbolo sa isang chart na kumakatawan sa isang punto ng data; kaugnay na mga punto ng data ay bumubuo ng isang serye ng data. Data Point Isang value na nagmumula sa isang worksheet cell at kinakatawan sa isang chart ng isang data marker. Huling binago: 2025-01-22 17:01

Magagawa mong gumawa ng mga obserbasyon, hinuha at hula mula sa isang naibigay na senaryo. Pagmamasid - Kapag ginamit mo ang isa sa iyong limang pandama upang ilarawan ang isang bagay. Hinuha - Isang paliwanag o isang interpretasyon ng isang obserbasyon o grupo ng mga obserbasyon batay sa mga naunang karanasan o suportado ng mga obserbasyon na ginawa. Huling binago: 2025-01-22 17:01

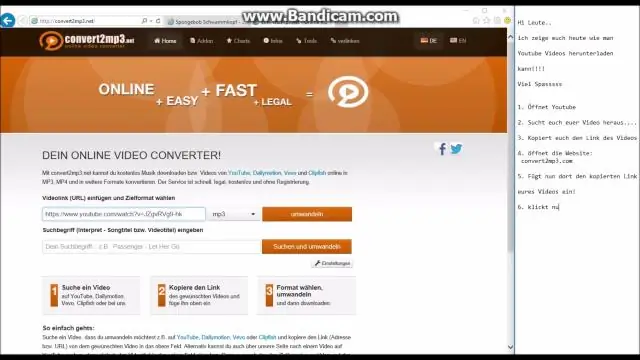

Piliin ang YouTube live stream na video na gusto mong i-download at kopyahin ang link nito. Buksan ang VideoSolo OnlineVideo Downloader. I-paste ang link at i-click ang 'I-download'. Piliin ang format at kalidad ng YouTubelive stream na gusto mong i-download. Huling binago: 2025-01-22 17:01

Ang Demandware ay isang kumpanya ng teknolohiya ng software na naka-headquarter sa Burlington, Massachusetts na nagbibigay ng cloud-based na pinag-isang platform ng e-commerce na may mobile, pag-personalize ng AI, mga kakayahan sa pamamahala ng order, at mga nauugnay na serbisyo para sa mga retailer ng B2C at B2B at mga manufacturer ng brand sa buong mundo. Huling binago: 2025-01-22 17:01

Si Isaac Asimov ay isang sikat na manunulat sa mundo na ang katalinuhan ay nagbigay inspirasyon sa maraming malikhaing isip upang simulan ang pag-aaral ng robotics at pagsulong ng cybernetics. Ang kanyang kathang-isip ay kung saan unang nabanggit at ginamit ang mga robot, at ang mga makina ay mas advanced para sa kanyang panahon. Huling binago: 2025-01-22 17:01

Pag-uninstall ng JDK sa macOS Pumunta sa /Library/Java/JavaVirtualMachines. Alisin ang direktoryo na ang pangalan ay tumutugma sa sumusunod na format sa pamamagitan ng pagsasagawa ng rm command bilang root user o sa pamamagitan ng paggamit ng sudo tool: /Library/Java/JavaVirtualMachines/jdk-13. interim.update.patch.jk. Huling binago: 2025-01-22 17:01

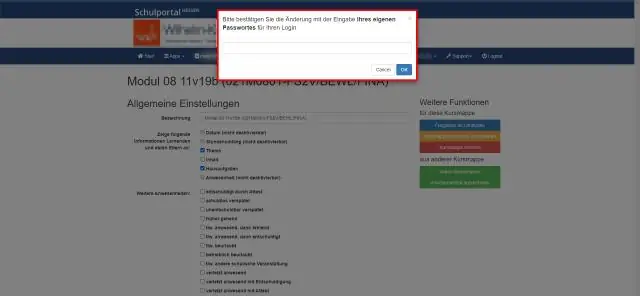

1. Pumunta sa http://cc.ivytech.edu at mag-click sa link na I-reset ang Password. 2. I-click ang I Agree. Huling binago: 2025-01-22 17:01

Ang mga kapalit na screen ay madaling i-order online o sa pamamagitan ng telepono sa 1-800-413-2579. Nag-aalok kami ng lahat ng uri ng screen mesh kabilang ang karaniwang fiberglass screen, invisible UltraVue screen at matibay na super screen. Gayundin ang eksaktong screen frame na kailangan mo at screen frame hardware na iyong pinili. Huling binago: 2025-01-22 17:01

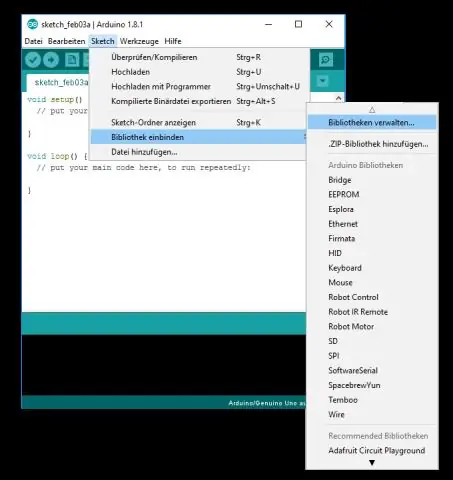

Mag-click sa File > Preferences at sa itaas para sa "Lokasyon ng Sketchbook" mag-browse at piliin ang iyong folder na "Software", pagkatapos ay i-dismiss ang Preferences window na may OK. Mag-click sa Sketch > Isama ang Library at dapat mong makita ang listahan ng mga aklatan. Ang mga na-install mo lang ay dapat na nakalista sa ilalim ng "Mga naiambag na aklatan". Huling binago: 2025-01-22 17:01

Ang pagiging mapagkakatiwalaan ay hindi katulad ng pagsasabi na ang isang tao ay nagsasabi ng totoo. Credible ay nangangahulugan: kayang paniwalaan; nakakumbinsi. Ang ibig sabihin ng matapat ay: pagsasabi o pagpapahayag ng katotohanan; tapat. Huling binago: 2025-06-01 05:06

Sa Java, ang Iterator ay isang interface na magagamit sa balangkas ng Collection sa java. util package. Ito ay isang Java Cursor na ginagamit upang umulit ng isang koleksyon ng mga bagay. Ito ay ginagamit upang tumawid sa isang koleksyon ng mga elemento ng object nang paisa-isa. Ito ay magagamit mula sa Java 1.2 Collection Framework. Huling binago: 2025-01-22 17:01

Halimbawa ng Paglikha ng Simpleng Naka-iskedyul na Trigger sa Azure Mag-scroll pababa at i-type ang pangalan at iskedyul ng trigger. Ang halaga ng Iskedyul ay isang anim na field na CRON na expression. Mag-click sa button na Lumikha: Sa pamamagitan ng pagbibigay ng 0 0/5 * * * *, tatakbo ang function tuwing 5 minuto mula sa unang pagtakbo. Huling binago: 2025-01-22 17:01

Ang pag-parse sa mga wika ng computer ay tumutukoy sa syntactic analysis ng input code sa mga bahaging bahagi nito upang mapadali ang pagsulat ng mga compiler at interpreter. Ang pag-parse ng file ay nangangahulugan ng pagbabasa sa isang stream ng data ng ilang uri at pagbuo ng isang in memory model ng semantic na nilalaman ng data na iyon. Huling binago: 2025-06-01 05:06

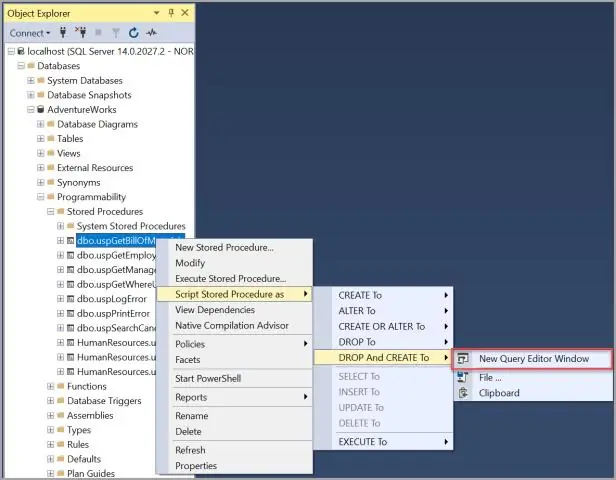

Ang isang naka-imbak na pamamaraan ay isang piraso ng code na tinukoy ng gumagamit na nakasulat sa lokal na bersyon ng PL/SQL, na maaaring magbalik ng isang halaga (ginagawa itong isang function) na hinihingi sa pamamagitan ng tahasang pagtawag dito. Ang trigger ay isang naka-imbak na pamamaraan na awtomatikong tumatakbo kapag nangyari ang iba't ibang mga kaganapan (hal. i-update, ipasok, tanggalin). Huling binago: 2025-01-22 17:01

ASP.NET MVC - Pagsubok sa Yunit. Mga patalastas. Sa computer programming, ang unit testing ay isang software testing method kung saan ang mga indibidwal na unit ng source code ay sinusuri upang matukoy kung ang mga ito ay akma para sa paggamit. Huling binago: 2025-01-22 17:01

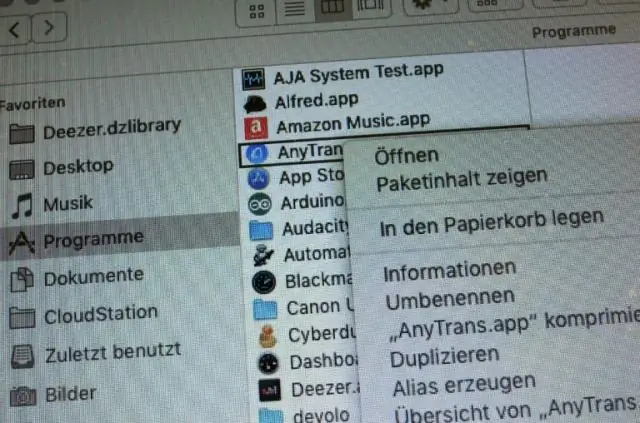

Pag-tag ng mga file mula sa Propertiesdialogbox Kapag lumabas ang Properties dialog box, piliin ang tab na Mga Detalye. Kung maita-tag ang uri ng file, makikita mo ang property na Tag. Kapag nag-click ka sa kanan ng label na Tag, lalabas ang isang text box, tulad ng ipinapakita sa FigureC, at maaari mong i-type ang iyong Tag. Huling binago: 2025-01-22 17:01

Mga Pahayag ng Pag-uulit. Ang iba pang uri ng mahalagang istruktura ng kontrol sa programming ay isang pahayag ng pag-uulit. Ang isang pahayag ng pag-uulit ay ginagamit upang ulitin ang isang pangkat (block) ng mga tagubilin sa programming. Karamihan sa mga nagsisimulang programmer ay may mas mahirap na oras sa paggamit ng mga pahayag ng pag-uulit kaysa sa paggamit nila ng mga pahayag sa pagpili. Huling binago: 2025-01-22 17:01

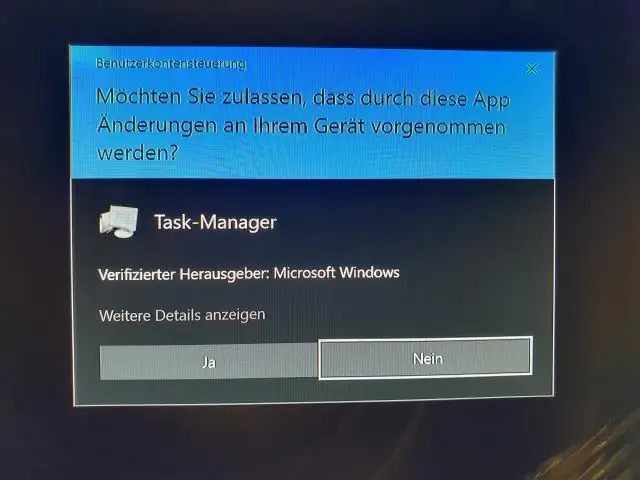

Paano manu-manong i-recover ang Task Manager I-click ang Windows + R, ipasok ang “gpedit. Hanapin ang User Configuration (sa kaliwa) at i-click ito. Pumunta sa Administrative Templates → System → CTRL+ALT+DELETE na mga opsyon. Hanapin ang 'Remove Task Manager' (sa kanang bahagi), i-right click dito at piliin ang Properties. Piliin ang Hindi Naka-configure at i-click ang OK. Huling binago: 2025-01-22 17:01

Upang tingnan ang mga cluster log gamit ang console Buksan ang Amazon EMR console sa https://console.aws.amazon.com/elasticmapreduce/. Mula sa page na Listahan ng Cluster, piliin ang icon ng mga detalye sa tabi ng cluster na gusto mong tingnan. Dinadala nito ang pahina ng Mga Detalye ng Cluster. Huling binago: 2025-01-22 17:01

Ang rJava ay isang simpleng interface ng R-to-Java. Nagbibigay ang rJava ng mababang antas ng tulay sa pagitan ng R at Java (sa pamamagitan ng JNI). Ito ay nagbibigay-daan upang lumikha ng mga bagay, mga pamamaraan ng pagtawag at pag-access sa mga patlang ng mga bagay sa Java mula sa R. Ang mga bersyon ng paglabas ng rJava ay maaaring makuha mula sa CRAN - karaniwang i-install. packages('rJava') sa R ang gagawa ng trick. Huling binago: 2025-01-22 17:01

Maaari mong gamitin ang Bootstrap nang direkta sa mga elemento at bahagi sa iyong React app sa pamamagitan ng paglalapat ng mga built-in na klase tulad ng ibang klase. Bumuo tayo ng isang simpleng theme switcher React component upang ipakita ang paggamit ng mga klase at bahagi ng Bootstrap. Huling binago: 2025-01-22 17:01

Piliin ang menu ng Apple > Mga Kagustuhan sa System, pagkatapos ay i-click ang Tunog. Sa Output pane, tiyaking napili ang iyong HDMIdevice. Pagkatapos kumonekta I-off ang HDMI device habang naka-on ang iyong Mac. I-unplug ang HDMI cable mula sa iyong Mac, pagkatapos ay i-plug itong muli. I-on ang HDMI device. Huling binago: 2025-01-22 17:01

T: Anong mga uri ng mga account ang gumagana para sa pagsusulat ng password? A: Gumagana ang pagbabalik ng password para sa mga account ng user na naka-synchronize mula sa nasa nasasakupan na Active Directory hanggang sa Azure AD, kasama ang federated, password hash na naka-synchronize, at Pass-Through Atentication Users. Huling binago: 2025-01-22 17:01

Mayroong ilang mga dahilan kung bakit nangyayari ang pagkawala ng packet sa iyong koneksyon sa network. Kabilang sa mga ito ang: Inefficiency o pagkabigo ng isang component na nagdadala ng data sa isang network tulad ng maluwag na koneksyon sa cable, sira na router, o mahinang signal ng WiFi. Mataas na latency, na nagdudulot ng kahirapan sa paghahatid ng mga packet ng data nang tuluy-tuloy. Huling binago: 2025-06-01 05:06

Mag-swipe pababa mula sa stats bar (itaas ng screen) gamit ang dalawang daliri sa Mga Mabilisang Setting (tulad ng ipinapakita sa ibaba). I-tap ang button para magpalipat-lipat sa sound, vibrate at mutemodes. Pindutin nang matagal ang volume down na key para makapasok sa vibrate mode tosilentGalaxy S5. Huling binago: 2025-01-22 17:01

Ang surge protector ay maaaring magkaroon ng maikli, ngunit ang paggamit ng power strip ay hindi dapat makapinsala sa iyong PC. Ang iyong PC ay kukuha lamang ng amperage na kailangan nito, ang pagtaas ng boltahe ay maaaring makapinsala dito ngunit hindi ako pamilyar sa anumang mga power strip na nagpapataas ng boltahe. Maaari rin itong iba sa circuit na nag-overload sa breaker. Huling binago: 2025-01-22 17:01

Ang command na Redshift Analyze ay ginagamit upang kolektahin ang mga istatistika sa mga talahanayan na ginagamit ng query planner upang lumikha ng pinakamainam na plano sa pagpapatupad ng query gamit ang Redshift Explain command. Suriin ang command na kumuha ng mga sample na tala mula sa mga talahanayan, kalkulahin at iimbak ang mga istatistika sa STL_ANALYZE talahanayan. Huling binago: 2025-01-22 17:01

Ibig sabihin ng ? Hourglass Done Emoji Ito ang kinikilalang simbolo ng oras. Madalas itong ginagamit bilang isang paalala na huwag mag-aksaya ng oras o bilang isang tiyak na panimulang punto ng isang countdown sa ilang kaganapan. Minsan ito ay ginagamit din bilang isang simbolo ng pagpapahuli o paghihintay ng mahabang panahon para sa isang tao o para sa isang bagay. Huling binago: 2025-01-22 17:01

Ang mga Daisy wheel printer ay nagpi-print lamang ng mga character at simbolo at hindi maaaring mag-print ng mga graphics. Huling binago: 2025-01-22 17:01

Upang isalin ang buong website gamit ang GoogleTranslate, sundin ang mga hakbang na ito at tingnan ang Figure 1 para sa sanggunian: Magbukas ng web browser at pumunta sa translate.google.com.Hindi mo kailangan ng Google account para ma-access ito, dahil libre ito sa lahat. Sa kanan, piliin ang wikang gusto mong makita ang website. I-click ang Isalin. Huling binago: 2025-01-22 17:01

Paano Kumpirmahin kung May Nag-block sa Iyo sa Gmail Buksan ang Google mail sa iyong laptop o PC at mag-log in sa iyong account sa karaniwang mode. Sa kaliwang sulok, makikita mo ang isang listahan ng mga taong dati mong nakausap. Ang listahan bilang default ay magpapakita ng mga kamakailang mensahe. Pumunta sa listahang ito para mahanap ang contact ng taong sa tingin mo ay hinarangan ka. Huling binago: 2025-01-22 17:01

Solidity bilang isang programming language Ang ilang mga halimbawa nito ay kinabibilangan ng C (at C++, C#, at iba pa), Python, Java (at JavaScript), Perl, o ilan pang iba. Ang Solidity ay idinisenyo upang madaling matutunan para sa mga programmer na pamilyar na sa isa o higit pang modernong programming language. Huling binago: 2025-01-22 17:01

Kung mag-ii-scan ka ng mga barcode, isaalang-alang ang uri ng code at distansya ng pag-scan. Ang 2D imaging ay angkop para sa anumang uri ng pag-scan ng barcode. Ang mga linear barcode scan engine ay angkop lamang para sa mga 1D na barcode. Kung kakailanganin mong mag-scan mula sa long range, maghanap ng unit na may kakayahan sa Advanced na Long Range o Extended Range. Huling binago: 2025-01-22 17:01

Ang mga bentahe ng relational na modelo ay simple, structural independence, kadalian ng paggamit, query capability, data independence, scalability. Ilang relational database ang may mga limitasyon sa haba ng field na hindi maaaring lumampas. Huling binago: 2025-01-22 17:01

Ang Georgia ay inilarawan bilang may atypographic na personalidad - kahit na tinatawag na palakaibigan at intimate. Dahil ang typeface ay nababasa pa rin sa mga mababang resolution, lumilikha ito ng old-world charm na may modernong apela para sa mga online na disenyo. Ang Georgia ay medyo mas pormal kaysa sa ilan sa higit pa mga font ng commonsans serif. Huling binago: 2025-01-22 17:01

Pagkatapos mong mag-sign in, lalabas ang Adobe Document Cloud Homeview. I-click ang Apps sa kaliwang pane, at pagkatapos ay i-click ang I-download sa tabi ng Acrobat Pro DC upang simulan ang pag-download. Batay sa kung aling browser ang iyong ginagamit, sundin ang mga tagubilin upang buksan ang binary setup (Windows) o DMG (Mac) file at simulan ang installer. Huling binago: 2025-01-22 17:01