I-click ang tab na File, i-click ang Mga Opsyon, at pagkatapos ay i-click ang kategoryang Add-Ins. Sa kahon ng Pamahalaan, piliin ang Excel Add-ins at pagkatapos ay i-click ang Go. Kung gumagamit ka ng Excel para sa Mac, sa menu ng file pumunta sa Tools > Excel Add-ins. Sa Add-Insbox, lagyan ng check ang Analysis ToolPak check box, at pagkatapos ay i-click angOK. Huling binago: 2025-01-22 17:01

Alisin ang Three-Way Switch Mula sa Circuit Magsimula sa three-way switch na aalisin. Alisin ang switch cover plate screws gamit ang slot screw driver, at pagkatapos ay tanggalin ang dalawang switch screws. Maingat na bunutin ang switch, siguraduhing hindi hawakan o maiikli ang alinman sa tatlong wire. Huling binago: 2025-01-22 17:01

Itinatag ito noong Enero 1994 nina Jerry Yang at DavidFilo, na mga estudyanteng nagtapos ng Electrical Engineering nang gumawa sila ng website na pinangalanang 'Jerry and David's Guide to the World WideWeb'. Ang Gabay ay isang direktoryo ng iba pang mga website, na nakaayos sa ahierarchy, kumpara sa isang mahahanap na index ng mga pahina. Huling binago: 2025-01-22 17:01

Ang AngularJS ay nagbibigay ng isang control service na pinangalanang AJAX - $http, na nagsisilbi sa gawain para sa pagbabasa ng lahat ng data na magagamit sa mga malalayong server. Ang pangangailangan para sa pangangailangan ng mga ninanais na tala ay natutugunan kapag ang server ay gumawa ng database na tawag sa pamamagitan ng paggamit ng browser. Ang data ay kadalasang kailangan sa JSON na format. Huling binago: 2025-06-01 05:06

Mga Bentahe ng SCSI: Ang modernong SCSI ay maaaring magsagawa ng serialcommunication na may pinahusay na mga rate ng data, mas mahusay na faultassociation, pinahusay na mga koneksyon sa cable at mas mahabang pag-abot. Huling binago: 2025-01-22 17:01

Ang Introduction to Digital Technology ay isang foundation course para sa computer programming at web/digital communication courses. Ito ay idinisenyo upang tulungan ang mga mag-aaral na maunawaan, makipag-usap at umangkop sa isang digital na mundo dahil nakakaapekto ito sa kanilang personal na buhay, lipunan at mundo ng negosyo. Huling binago: 2025-01-22 17:01

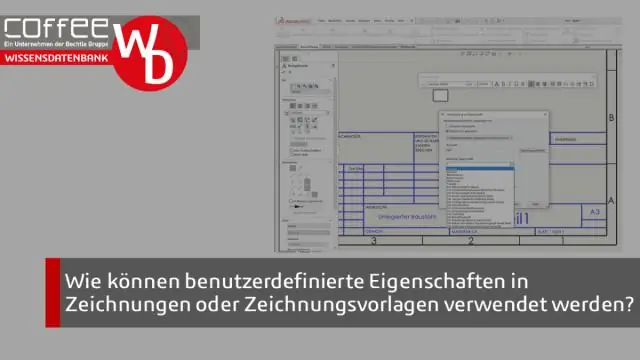

Ang mga default na file ng template ng SOLIDWORKS na ginamit upang magsimula ng isang bagong bahagi, pagpupulong, o pagguhit ng dokumento ay matatagpuan sa mga folder na tinukoy sa Tools > Options > File Locations > Document Templates. Ang bawat folder ay kinakatawan ng isang tab sa dialog na 'Bagong SOLIDWORKS Document'. Huling binago: 2025-01-22 17:01

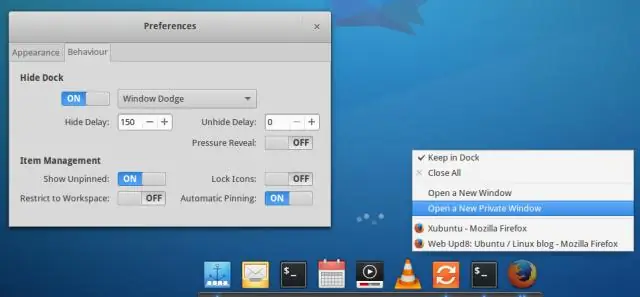

Pumunta sa Mga Setting ng System at Piliin ang Dock mula sa Kaliwang Sidebar. Dito, makikita mo ang opsyong ilipat ang Launcher (tinatawag itong Dock sa Ubuntu 17.10) sa ibaba o sa kanan. Sa Mga Setting, piliin ang Dock at makakakita ka ng opsyon na 'Posisyon sa screen'. (Pakitandaan na ang Unity ay pinalitan ng GNOME mula noong Ubuntu 17.10.). Huling binago: 2025-01-22 17:01

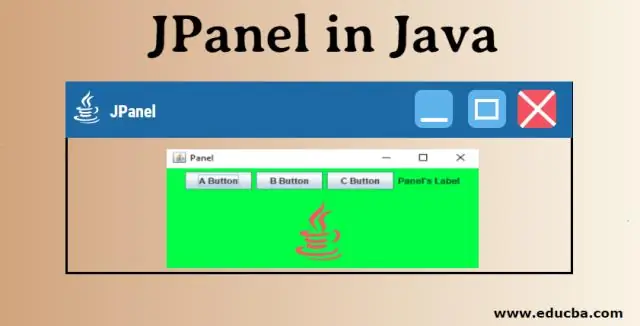

Ang variable ng instance sa Java ay ginagamit ng Objects upang iimbak ang kanilang mga estado. Ang mga variable na tinukoy nang walang STATIC keyword at nasa Labas ng anumang paraan ng deklarasyon ay Object-specific at kilala bilang instance variable. Tinatawag ang mga ito dahil ang kanilang mga halaga ay partikular sa halimbawa at hindi ibinabahagi sa mga pagkakataon. Huling binago: 2025-01-22 17:01

Bahay')); Kopyahin ang file na JAVA_HOMElibsecuritycacerts sa ibang folder. Para mag-import ng mga certificate sa cacerts: Buksan ang Windows Explorer at mag-navigate sa cacerts file, na matatagpuan sa jrelibsecurity subfolder kung saan naka-install ang AX Core Client. Gumawa ng backup na kopya ng file bago gumawa ng anumang mga pagbabago. Huling binago: 2025-01-22 17:01

Ang ITIL Lifecycle para sa mga serbisyo ay kinabibilangan ng Diskarte sa Serbisyo, Disenyo ng Serbisyo, Paglipat ng Serbisyo, Operasyon ng Serbisyo, at patuloy na mga yugto ng pagpapabuti ng serbisyo ayon sa pagkakabanggit. Tulad ng makikita mula sa figure, ang Diskarte sa Serbisyo ay nasa core ng ITIL lifecycle. Huling binago: 2025-01-22 17:01

Pang-uri. ng o nauugnay sa zenith; matatagpuan sa o malapit sa zenith. (ng isang mapa) na iginuhit upang ipahiwatig ang aktwal na direksyon ng anumang punto mula sa sentrong punto. Huling binago: 2025-01-22 17:01

Ang Arkitektura ng Software ay ang disenyo ng buong sistema, habang ang Disenyo ng Software ay nagbibigay-diin sa isang partikular na antas ng module / bahagi / klase. Huling binago: 2025-01-22 17:01

Ang kredibilidad ay may iba't ibang kahulugan bilang pagiging paniniwalaan, pagiging mapagkakatiwalaan, pagiging maaasahan, at/o integridad ng isang tao. Itinuturing pa nga ng ilan na ito ang kapangyarihang magbigay ng inspirasyon sa iba na kumilos, gumawa, kumilos at tumugon sa ilang mga paraan. Ang kredibilidad ay nakakakuha ng ilang iba pang mga elemento na ginagawa itong isang mahalagang kadahilanan para sa epektibong komunikasyon. Huling binago: 2025-01-22 17:01

Pumunta sa https://firebase.google.com at i-click ang “Pumunta sa Console” sa kanang bahagi sa itaas. Tiyaking ginagamit mo ang pinakabagong bersyon ng Firebase at hindi https://www.firebaseio.com. Susunod, pumunta sa tab na “Auth” > tab na “Paraan ng pag-sign in” at paganahin ang “Email/Password” bilang iyong (mga) provider ng Pag-sign in. at yun lang. Huling binago: 2025-01-22 17:01

Hinahayaan ka ng feature ng Windows 10 Delivery Optimization na mag-upload at mag-download ng mga update sa Windows 10 at Microsoft Store papunta at mula sa iba pang mga computer sa iyong lokal na network at sa Internet. Ginagawa ito ng Windows gamit ang isang self-organizing distributed localized cache. Huling binago: 2025-01-22 17:01

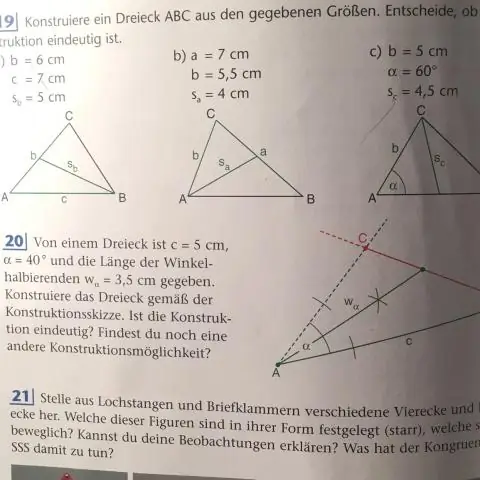

Ang punto ng pagkakatugma ng mga bisector ng anggulo ay tinatawag na incenter. Ang tatlong altitude ng isang tatsulok ay magkasabay. Ang punto ng concurrency ay tinatawag na orthocenter. Ang tatlong median ng tatsulok ay magkasabay. Huling binago: 2025-01-22 17:01

Ang mga Tahanan ay Nangangailangan ng Proteksyon ng Buong Bahay para sa Surge Mas maraming mga electronics at LED na ilaw sa mga tahanan kaysa dati. Ang mga appliances tulad ng mga washer at dryer ay gawa na ngayon gamit ang mga circuit board kaya marami pang mga bagay na kailangang protektahan mula sa mga power surges kaysa sa dati. Huling binago: 2025-01-22 17:01

Ang JUnit Runner ay klase na nagpapalawak ng abstract Runner class ng JUnit. Ang mga runner ay ginagamit para sa pagpapatakbo ng mga klase ng pagsubok. Ang Runner na dapat gamitin para magpatakbo ng pagsubok ay maaaring itakda gamit ang @RunWith annotation. Huling binago: 2025-01-22 17:01

Kung nagpapatakbo ka ng Windows 10 Fall CreatorsUpdate maaaring nagtataka ka kung para saan ang folder ng 3D Object saFile Explorer. Naglalaman ang folder ng mga 3D na item na magagamit mo sa mga app tulad ng Paint 3D o Mixed RealityViewer. Ang mga proyektong pinagtatrabahuhan mo sa mga 3D na app ay mase-save sa folder ng 3D Objects bilang default. Huling binago: 2025-01-22 17:01

Ano ang pagkakaiba sa pagitan ng unang henerasyon at pangalawang henerasyon na programming language?

Sa unang henerasyon ang pangunahing memorya ay nasa anyo ng magnetic drum at sa pangalawang henerasyon ang pangunahing memorya ay nasa anyo ng RAM at ROM. Ang punched card at magnetic tape ay ginamit sa unang henerasyon at magnetic tape ang ginamit sa ikalawang henerasyon. Ang machine language ang ginamit sa una at ang assembly language ay ginamit sa pangalawa. Huling binago: 2025-01-22 17:01

Ang data communications equipment (DCE) ay tumutukoy sa mga computer hardware device na ginagamit upang magtatag, magpanatili at wakasan ang mga session ng network ng komunikasyon sa pagitan ng isang data source at sa destinasyon nito. Ang DCE ay konektado sa data terminal equipment (DTE) at data transmission circuit (DTC) upang i-convert ang mga transmission signal. Huling binago: 2025-01-22 17:01

Mga Antas ng CPU Cache: L1 Cache. Ang L1 cache ay namamalagi sa bawat core. L2 Cache. Ang L2 cache ay mas malaki at mas mabagal kaysa sa L1 cache. L3 Cache. Ito ang pinakamalaking cache at naninirahan sa labas ng core. Intel® Core™ i7–4770S processor. Intel® Core™ i7–4770S processor internal diephotograph. Hit rate at Miss rate. Huling binago: 2025-06-01 05:06

Ang Secure Sockets Layer (SSL) at Transport Layer Security (TLS) ay cryptographic security protocols. Ginagamit ang mga ito upang matiyak na ligtas ang komunikasyon sa network. Ang kanilang mga pangunahing layunin ay upang magbigay ng integridad ng data at privacy ng komunikasyon. Huling binago: 2025-01-22 17:01

$30.2 bilyon. Huling binago: 2025-01-22 17:01

Napakadaling magbahagi ng mga emoji sa Viber: ang kailangan mo lang gawin ay magbukas ng chat, mag-tap sa button ng sticker at hanapin ang emoticon na gusto mong ipadala sa emoticon pack. Sa Desktop, lalabas ang menu sa kanang ibaba ng iyong screen. Huling binago: 2025-01-22 17:01

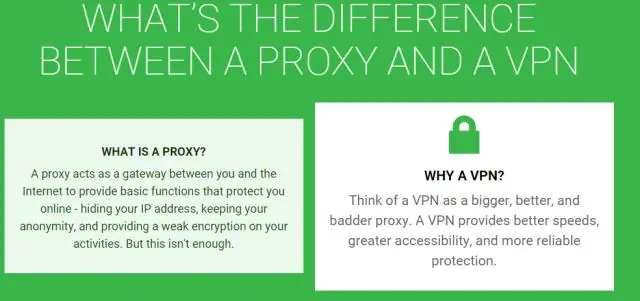

Pagkakaiba sa pagitan ng isang Proxy Server at aGateway. Parehong isang proxy server at isang gateway na ruta ng trapiko mula sa loob ng isang network patungo sa Internet. Ang agateway, gayunpaman, ay mas katulad ng isang pinto para makarating sa Internet, habang ang isang proxy server ay kumikilos tulad ng isang pader na humahadlang sa loob ng network mula sa pagkakalantad sa Internet. Huling binago: 2025-01-22 17:01

Upang magamit ang Runnable na interface upang lumikha at magsimula ng isang thread, kailangan mong gawin ang sumusunod: Gumawa ng isang klase na nagpapatupad ng Runnable. Magbigay ng run method sa Runnable class. Lumikha ng isang halimbawa ng klase ng Thread at ipasa ang iyong Runnable na bagay sa constructor nito bilang isang parameter. Tawagan ang paraan ng pagsisimula ng Thread object. Huling binago: 2025-01-22 17:01

Ang panlabas na charger ng baterya ay isang makapangyarihang bagay upang mag-charge ng isang device nang hindi ginagamit ang orihinal na charger. Ang isang panlabas na charger ng baterya ay hindi direktang nakasaksak sa computer. Upang i-charge ang baterya ng laptop, alisin ang baterya sa iyong laptop at pagkatapos ay ikonekta ito sa panlabas na charger. Huling binago: 2025-01-22 17:01

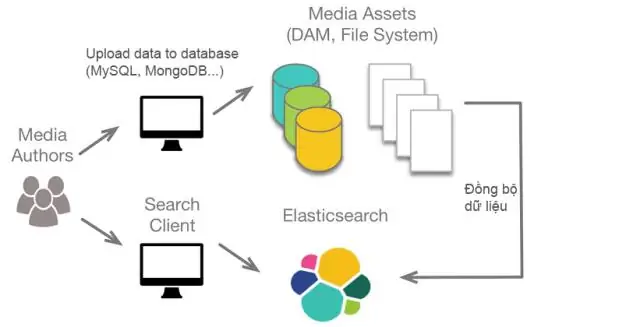

Upang tanggalin ang lahat ng mga indeks, gamitin ang _all o *. Upang hindi payagan ang pagtanggal ng mga indeks na may _all o wildcard na expression, baguhin ang pagkilos. destructive_requires_name cluster setting sa true. Maaari mong i-update ang setting na ito sa elasticsearch. Huling binago: 2025-01-22 17:01

Ipinaliwanag ng Perpetual License. Mga opsyon sa pagbili ng PerpetualLicense para sa Autodesk Software. Ang Mga Perpetual na Lisensya ay kung paano nakuha ang karamihan sa high-end na software hanggang ngayon. Mayroong paunang gastos sa pagbili ng lisensya, kasama ang taunang halaga ng Subscription na nagbibigay ng karapatan sa may-ari sa lahat ng mga update at teknikal na suporta. Huling binago: 2025-01-22 17:01

Relu: Mas mahusay sa pagkalkula kaysa sa mga function na tulad ng Sigmoid dahil kailangan lang ng Relu ng topick max(0,x) at hindi magsagawa ng mga mamahaling exponential operations at Sigmoids. Relu: Sa pagsasagawa, ang mga network na may Relutend ay nagpapakita ng mas mahusay na performance ng convergence kaysa sa sigmoid. Huling binago: 2025-01-22 17:01

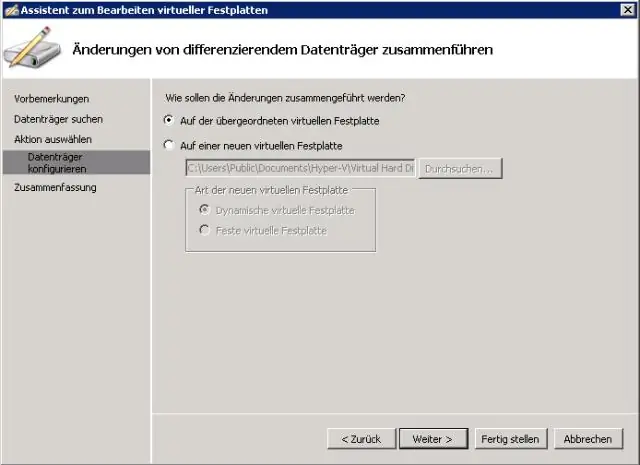

Manu-manong pagsamahin ang mga checkpoint kung nasira ang chain I-off ang VM at i-backup ang content ng VM. Buksan ang Hyper-V Manager kung saan matatagpuan ang VM. Mag-click sa I-edit ang disk, piliin ang folder kung saan pinapanatili ng VM ito ay vhdx. Piliin ang pinakahuling check point na file (na may. Piliin ang “Pagsamahin” Hihilingin sa iyong kumpirmahin ang pagsasama ng file na ito sa parent disk. Gawin ito hanggang sa wala kang avhdx file sa folder ng VM. Huling binago: 2025-01-22 17:01

Buksan ang Schema Console. I-right-click ang Active Directory Schema sa console tree ng AD Schema Console, pagkatapos ay piliin ang Operations Master. Ang dialog box ng Change Schema Master, na ipinapakita ng Figure 1, ay lilitaw. Piliin ang check box na Ang Schema ay maaaring mabago sa Kontroler ng Domain na ito upang paganahin ang mga pagbabago ng schema. Huling binago: 2025-01-22 17:01

Kinikilala ng mga search engine ang mga subdomain bilang ganap na hiwalay na mga web address mula sa iyong root domain. Kaya, maaari mong gamitin ang iyong subdomain upang makakuha ng bagong trapiko at ipadala ang mga ito sa iyong pangunahing site. Ang pagkakaroon ng isa pang domain na may iba't ibang nilalaman ay maaari ring makatulong sa iyo na bumuo ng mga backlink para sa iyong pangunahing site. Huling binago: 2025-01-22 17:01

Gawin ang mga sumusunod na hakbang upang huwag paganahin ang pag-expire ng password sa useraccount console. Isagawa ang utos na lusrmgr. msc mula sa Run. Mag-click sa mga user sa listahang ipinapakita sa kaliwang bahagi. I-double click ang user account na gusto mong i-update. Piliin ang check button Hindi kailanman mag-e-expire ang password. ClickOK. Huling binago: 2025-06-01 05:06

Isang multi-line na text box Magsimula sa tag upang isaad ang simula ng isang multi-line na text box. Gamitin ang tag para bigyan ng pangalan ang iyong text area kung gusto mo. Tukuyin ang bilang ng mga hilera. Ipahiwatig ang bilang ng mga hanay. Idagdag ang pansarang tag. Huling binago: 2025-01-22 17:01

Upang secure na ma-access ang isang online na serbisyo, kailangan ng mga user na mag-authenticate sa serbisyo-kailangan nilang magbigay ng patunay ng kanilang pagkakakilanlan. Ang OAuth2 ay nagbibigay ng iisang value, na tinatawag na auth token, na kumakatawan sa parehong pagkakakilanlan ng user at sa pahintulot ng application na kumilos sa ngalan ng user. Huling binago: 2025-01-22 17:01

Pansamantalang Pangwakas na Panuntunan sa Notification ng Paglabag sa HITECH. Nagbigay ang HHS ng mga regulasyon na nangangailangan ng mga tagapagbigay ng pangangalagang pangkalusugan, mga planong pangkalusugan, at iba pang mga entity na sakop ng Health Insurance Portability and Accountability Act (HIPAA) na abisuhan ang mga indibidwal kapag nilabag ang kanilang impormasyon sa kalusugan. Huling binago: 2025-01-22 17:01

Bahagi 4 Paglilinis ng Registry Palawakin ang folder na 'HKEY_LOCAL_MACHINE'. I-click ang. Palawakin ang folder na 'SOFTWARE'. Maghanap ng isang folder para sa isang hindi nagamit na programa. I-right-click ang folder. I-click ang Tanggalin. I-click ang Oo kapag sinenyasan. Ulitin ang prosesong ito para sa iba pang mga program na iyong kinikilala. Isara ang Registry at i-restart ang iyong computer. Huling binago: 2025-01-22 17:01