Binibigyang-daan ka ng Snapchat na magdagdag ng sarili mong text, para makapag-type ka ng isang bagay sa ganoong epekto. Halimbawa, makikita mo ang #party at #fun sa snap ng isang tao. Hindi ito binibilang bilang hashtag dahil hindi ito nagli-link sa parehong mga hashtag sa platform. Sa kasalukuyan, ang tanging paggamit ng ahashtag ay upang i-filter ang mga balita sa searchbar. Huling binago: 2025-01-22 17:01

Ang talahanayan ng katotohanan ng N input ay naglalaman ng 2N row, isa para sa bawat posibleng halaga ng mga input. Ang bawat row sa isang truth table ay nauugnay sa isang minterm na TRUE para sa row na iyon. Huling binago: 2025-01-22 17:01

Buksan ang Start menu at mag-click sa loob ng kahon ng "Search Programs and Files". I-type ang "certmgr. msc” (nang walang mga panipi) sa kahon at pindutin ang “Enter” para buksan ang Certificate Manager. Sa kaliwang pane, i-click ang "Mga Sertipiko - Kasalukuyang User.". Huling binago: 2025-01-22 17:01

Ikonekta ang panlabas na hard drive sa iyong bagong computer. Ang koneksyon na ito ay malamang na gagamit ng alinman sa aUSB o FireWire na koneksyon, kahit na ang paraan ng koneksyon ay pareho. Ipagpalagay na mayroon kang koneksyon sa USB, isaksak ang USB cord sa panlabas na hard drive, pagkatapos ay sa isang bukas na USB port sa computer. Huling binago: 2025-01-22 17:01

Ang POM ay isang acronym para sa Project Object Model. Ang pom. xml file ay naglalaman ng impormasyon ng proyekto at impormasyon ng pagsasaayos para sa maven na bumuo ng proyekto tulad ng mga dependency, build directory, source directory, test source directory, plugin, layunin atbp. Binabasa ni Maven ang pom. Huling binago: 2025-01-22 17:01

I-download ang Slack Buksan ang iyong terminal alinman sa pamamagitan ng paggamit ng Ctrl+Alt+T keyboard shortcut o sa pamamagitan ng pag-click sa terminalicon. Huling binago: 2025-01-22 17:01

Sa pangkalahatan, mahahanap mo ang numero ng modelo ng iyong TV sa likod ng iyong TV, sa manual nito, o sa pamamagitan ng menu/setting nito. Huling binago: 2025-01-22 17:01

Hindi ka nagbabayad para sa visual voicemail. Ang $40 line fee ay para sa walang limitasyong pag-uusap at text, kasama ang visualvoicemail nang libre. Maaari kang maalis ang visualvoicemail ngunit mananatili ang $40 na singil. Hindi mo ito matatanggal. Huling binago: 2025-01-22 17:01

Ang bilis ay depende sa iyong koneksyon sa internet at sa bilang ng mga seeder na mayroon ang isang torrent file. Ang BitTorrent ay hindi mas mabilis kaysa sa uTorrent, o vice versa. Gayunpaman, ang pagsasama-sama ng VPN sa uTorrent o BitTorrent ay kapansin-pansing nagpapataas ng iyong bilis ng pag-download. Huling binago: 2025-06-01 05:06

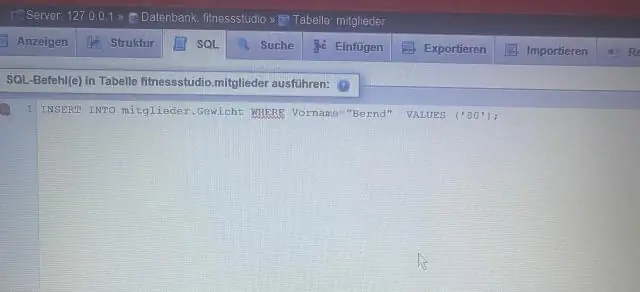

SQL INSERT INTO Statement Ang INSERT INTO statement ay ginagamit upang magdagdag ng bagong data sa isang database. Ang INSERT INTO statement ay nagdaragdag ng bagong record sa isang table. Ang INSERT INTO ay maaaring maglaman ng mga value para sa ilan o lahat ng column nito. Ang INSERT INTO ay maaaring isama sa isang SELECT para magpasok ng mga tala. Huling binago: 2025-01-22 17:01

Upang i-verify ang digital signature ng isang XML na dokumento Upang i-verify ang dokumento, dapat mong gamitin ang parehong asymmetric key na ginamit para sa pagpirma. Lumikha ng object ng CspParameters at tukuyin ang pangalan ng lalagyan ng key na ginamit para sa pag-sign. Kunin ang pampublikong susi gamit ang klase ng RSACryptoServiceProvider. Huling binago: 2025-01-22 17:01

Available na ngayon ang Office 2019 para sa Windows at Mac. Ngayon, inaanunsyo namin ang pangkalahatang availability ng Office 2019para sa Windows at Mac. Ang Office 2019 ay ang susunod na nasa nasasakupang bersyon ng Word, Excel, PowerPoint, Outlook, Project, Visio, Access, at Publisher. Huling binago: 2025-01-22 17:01

Dahil ang mga container ay nagbabahagi ng kernel sa container host, gayunpaman, ang pagpapatakbo ng mga Linux container nang direkta sa Windows ay hindi isang opsyon*. Patakbuhin ang mga lalagyan ng Linux sa isang buong Linux VM - ito ang karaniwang ginagawa ngayon ng Docker. Patakbuhin ang mga lalagyan ng Linux na may Hyper-V isolation (LCOW) - isa itong bagong opsyon sa Docker para sa Windows. Huling binago: 2025-01-22 17:01

Mag-navigate sa 'Computer Management (Local) > Services and Applications > Message Qeuing > Private Queues' para makita ang dalawang pribadong pila na ginagamit ng aking application. Huling binago: 2025-01-22 17:01

Maghanap ng Umiiral na iOS Distribution Certificate (P12 File) I-click ang icon na magnifying-glass sa kanang sulok sa itaas ng iyong screen. I-type ang Keychain Access sa Spotlight search bar. I-click ang Keychain Access. I-click ang Aking Mga Sertipiko sa ilalim ng Kategorya sa kaliwang bahagi ng screen. I-right-click ang nauugnay na iPhone Distribution file, at i-click ang 'I-export ang 'iPhone Distribution:'. Huling binago: 2025-01-22 17:01

Gamitin ito para mabilis na mahanap at ma-access ang mga setting ng iniOS: Buksan ang Settings app sa iPhone, iPad, o iPod touch. Sa pangunahing screen ng app na Mga Setting, i-tap at hilahin pababa ang screen ng mga setting upang ipakita ang kahon na "Paghahanap" sa tuktok ng screen ng Mga Setting. Huling binago: 2025-01-22 17:01

I-click ang asul na arrow na pumipili sa iyong table at pagkatapos ay i-click ang iyong center button sa HOME tab o pindutin ang CTRL+ E. Upang igitna ang iyong table nang patayo, pumunta sa PAGELAYOUT tab, ilunsad ang PAGE SETUP dialog box (i-click ang arrow byPage Setup), i-click ang tab na LAYOUT, at para sa verticalalignment, i-click ang CENTER. Huling binago: 2025-01-22 17:01

Pumunta sa Search > Find in Files (Ctrl+Shift+F para sa keyboard addicted) at ilagay ang: Find What = (test1|test2) Filters = *. txt. Direktoryo = ipasok ang landas ng direktoryo na gusto mong hanapin. Maaari mong suriin ang Sundan ang kasalukuyang doc. upang mapunan ang landas ng kasalukuyang file. Mode ng paghahanap = Regular Expression. Huling binago: 2025-01-22 17:01

Kahulugan ng classifier. 1: isa na partikular na nag-uuri: isang makina para sa pag-uuri ng mga nasasakupan ng isang sangkap (tulad ng mineral) 2: isang salita o morpema na ginagamit sa mga numeral o may mga pangngalan na nagtatalaga ng mabibilang o nasusukat na mga bagay. Huling binago: 2025-01-22 17:01

Mula sa OS ng alinman sa mga node: I-click ang Start > Windows Administrative tools > Failover Cluster Manager para ilunsad ang Failover Cluster Manager. I-click ang Lumikha ng Cluster. I-click ang Susunod. Ilagay ang mga pangalan ng server na gusto mong idagdag sa cluster. I-click ang Magdagdag. I-click ang Susunod. Piliin ang Oo upang payagan ang pag-verify ng mga serbisyo ng cluster. Huling binago: 2025-01-22 17:01

Ano ang GoldenGate Integrated Capture Mode? Ang Integrated Capture Mode (IC) ay isang bagong anyo ng proseso ng Extract, na nasa prosesong ito ay inilipat nang mas malapit, sa loob ng source database. Sa tradisyonal na proseso ng Classic extract, gumagana ang extract sa mga redo log sa labas ng domain ng aktwal na database. Huling binago: 2025-01-22 17:01

I-download ang Saavn Songs Online Pumunta sa webpage ng audio recorder. I-click ang button na “Start recording” para ilunsad ang tool, piliin ang audio source bilang “System Sound” sa pop-upwindow. Paganahin ang launcher, pindutin ang "Start" na buton sa gitna ng audio recorder. Pumunta sa Saavn at i-play ang musikang gusto mong i-download. Huling binago: 2025-01-22 17:01

Sa mga unang araw ng iPhone, 'i-jailbreak' ng mga hacker ang iPhone upang mag-install ng mga third-party na app na hindi available sa pamamagitan ng App Store. Ilang sandali na ang lumipas mula nang ang sinuman ay seryosong nangangailangan na i-jailbreak ang kanilang iPhone, dahil maraming mga app at mas napapasadyang mga operating system na mapagpipilian. Huling binago: 2025-01-22 17:01

NETGEAR N600 (8x4) WiFi DOCSIS 3.0 Cable ModemRouter (C3700) Certified para sa Xfinity mula saComcast, Spectrum, Cox, Spectrum at higit pa. Huling binago: 2025-01-22 17:01

Kung kailangan mong baguhin ang access code para sa iyong GE Supra lock box, ang proseso ay simple. Ilagay ang kasalukuyang access code sa keypad sa iyong GE Supra lock box. Buksan ang takip ng lock box. Alisin ang plastic card sa likod ng takip ng lock box. Tandaan ang 10 gray na may bilang na mga arrow na pindutan sa takip ng lock box. Huling binago: 2025-01-22 17:01

Paano baguhin ang iyong lokasyon sa Fitbit sa Android Ilunsad ang Fitbit application mula sa iyong Home screen o ang app drawer. I-tap ang menu button. I-tap ang Account. I-tap ang SETTINGS sa kanang sulok sa ibaba ng berdeng bahagi ng iyong screen. Mag-swipe pataas upang mag-scroll pababa hanggang sa makita mo ang Piliin ang lokasyon. I-tap ang Pumili ng lokasyon. Huling binago: 2025-01-22 17:01

I-update ang Cloud SQL Instance gamit ang Pribadong IP Navigate sa page ng Cloud SQL instance sa Google Cloud Platform. I-click ang pangalan ng instance upang buksan ang page na Pangkalahatang-ideya nito. Piliin ang tab na Mga Koneksyon. Piliin ang checkbox ng Pribadong IP. Piliin ang network kung saan matatagpuan ang mga mapagkukunang gusto mong kumonekta. Huling binago: 2025-01-22 17:01

I-click ang Start. ang box para sa paghahanap, i-type ang device. Mula sa listahan ng mga program na ibinigay, i-click ang Device Manager. Sa ilalim ng Network Adapters, hanapin ang Dell Wireless MobileBroadband MiniCard Modem, i-right-click ang Mobile Broadband adapter at i-click ang Enable. Upang isara ang window ng Device Manager, i-click ang pulang X sa kanang sulok sa itaas. Huling binago: 2025-01-22 17:01

Ang pagpaplano ng kapasidad ay higit pa sa pag-alam kung gaano karaming espasyo ang kailangan mo para sa mga file ng database. Kailangan mong maunawaan ang workload at kung ano ang kailangan nito sa mga tuntunin ng CPU, memory, at mga mapagkukunan ng disk. Upang gawin ito, kailangan mo ng data…na nangangahulugang kailangan mo ng mga baseline ng pagkuha. Huling binago: 2025-01-22 17:01

Pagkatapos suriin ang error sa transaksyon BD87 at ang ugat na sanhi, dapat na posible na muling iproseso ang IDoc kasunod ng mga hakbang sa ibaba: Pumunta sa WE19, piliin ang IDoc at i-execute. Ipapakita ang mga detalye ng IDoc. Baguhin ang data sa segment ayon sa iyong kinakailangan. Mag-click sa karaniwang proseso ng papasok. Huling binago: 2025-01-22 17:01

Ang program na nagsasalin ng mga tagubilin sa Python at pagkatapos ay nagpapatupad ng mga ito ay ang Python interpreter. Ang interpreter na ito ay naka-embed sa isang bilang ng mas malalaking programa na ginagawang mas madali ang pagbuo ng mga programang Python. Ang ganitong kapaligiran sa pagprograma ay Idle, at ito ay bahagi ng karaniwang pamamahagi ng Python. Huling binago: 2025-01-22 17:01

Kailangan ang wika para sa anumang uri ng komunikasyon, kahit na ang mga taong may kapansanan sa pagsasalita ay nakikipag-usap gamit ang sign language at brail. Nagiging mahirap ang komunikasyon sa mga sitwasyon kung saan hindi nagkakaintindihan ang mga tao sa wika ng bawat isa. Ang kawalan ng kakayahang makipag-usap gamit ang isang wika ay kilala bilang hadlang sa wika sa komunikasyon. Huling binago: 2025-01-22 17:01

Dahil nag-ugat sa Babylonian Captivity at kalaunan ay paglipat sa ilalim ng Helenismo, ang karamihan ng diaspora ay maaaring maiugnay sa pananakop ng mga Romano, pagpapatalsik, at pagkaalipin sa populasyon ng mga Judio ng Judea, na ang mga inapo ay naging Ashkenazim, Sephardim, at Mizrahim sa ngayon, halos may bilang na 15 milyon kung saan. Huling binago: 2025-01-22 17:01

Kapag gusto ng user na i-rekey ang lock, ginagamit ang gumaganang key para paikutin ang plug nang 90° clockwise. Ang isang espesyal na tool na kilala bilang 'Smart Key' ay ginagamit sa maliit na butas sa kaliwa ng keyway. Pisikal nitong tinatanggal ang sidebar at mga wafer mula sa mga guide pin at pinapayagan nitong alisin ang gumaganang key. Huling binago: 2025-01-22 17:01

1990 Dahil dito, bakit isinara ang Arpanet? Ang ARPANET Shuts Down - 1990 Ang ARPANET naging mabagal at luma na; noong 1990 ito pormal isara pababa. Dahil ito ay isang maliit na bahagi ng ngayon na mas malaking network, ang pagsara ay hindi napansin.. Huling binago: 2025-01-22 17:01

Piliin ang Start button, at pagkatapos ay piliin ang Mga Setting>Mga Account > Email at mga account. Sa ilalim ng Mga Account na ginagamit ng iba pang mga app, piliin ang account na gusto mong alisin, at pagkatapos ay piliin ang Alisin. Piliin ang Yestoconfirm. Huling binago: 2025-01-22 17:01

Maaari mo ring gamitin ang window ng Properties upang i-edit at tingnan ang mga katangian ng file, proyekto, at solusyon. Makakakita ka ng Properties Window sa View menu. Maaari mo ring buksan ito sa pamamagitan ng pagpindot sa F4 o sa pamamagitan ng pag-type ng Properties sa box para sa paghahanap. Huling binago: 2025-01-22 17:01

Tinutukoy ang isang function sa pamamagitan ng paggamit ng def keyword, na sinusundan ng isang pangalan na iyong pinili, na sinusundan ng isang hanay ng mga panaklong na naglalaman ng anumang mga parameter na kukunin ng function (maaaring walang laman ang mga ito), at nagtatapos sa isang colon. Huling binago: 2025-01-22 17:01

Libre ba ang Treehouse? Hindi. Nag-aalok ang Treehouse ng 7-araw na libreng panahon ng pagsubok, at tatlong natatanging antas ng membership. $25/buwan, makakakuha ka ng kanilang pangunahing plano. Huling binago: 2025-01-22 17:01

Ito ang proseso upang matukoy ang mga kahinaan sa seguridad sa isang application sa pamamagitan ng pagsusuri sa system o network gamit ang iba't ibang malisyosong pamamaraan. Kapag natukoy ang kahinaan, ginagamit ito upang pagsamantalahan ang system upang makakuha ng access sa sensitibong impormasyon. Huling binago: 2025-01-22 17:01