Ang pangunahing pagkakaiba sa pagitan ng DSL at cablemodem ay dahil sa iba't ibang paraan na ginagamit ng bawat isa upang kumonekta sa Internet. Hindi ka maaaring gumamit ng DSL modem para sa isang cable na koneksyon sa Internet dahil idinisenyo ito upang gumana sa mga linya ng telepono sa halip na mga linya ng cable, at kabaligtaran. Huling binago: 2025-01-22 17:01

Sa Azure Sentinel, opisyal na ngayong pumasok ang Microsoft sa merkado ng SIEM. Ang SIEM ay kumakatawan sa impormasyon sa seguridad at pamamahala ng kaganapan (SIEM) at isang uri ng software na ginagamit ng mga cyber-security team. Ang mga produkto ng SIEM ay maaaring mga cloud-based na system o mga app na lokal na tumatakbo. Huling binago: 2025-01-22 17:01

Kung tatanungin sa isang software engineer, isasalin ang tanong bilang "Ano ang gusto mong stack ng teknolohiya para makabuo ng isang proyekto". Ang stack ay binubuo ng koleksyon ng software na ginamit upang buuin ang iyong proyekto. Kabilang dito ang: ang Linux operating system, ang Apache web server, PHP application software, at MySQL database. Huling binago: 2025-01-22 17:01

Ang S3 ay isang napakaswal na sistema. Wala itong pormal na kahulugan ng mga klase. Ang S4 ay gumagana katulad ng S3, ngunit mas pormal. Mayroong dalawang pangunahing pagkakaiba sa S3. Ang S4 ay may mga pormal na kahulugan ng klase, na naglalarawan sa representasyon at mana para sa bawat klase, at may mga espesyal na function ng katulong para sa pagtukoy ng mga generic at pamamaraan. Huling binago: 2025-01-22 17:01

Ang HyperText Transfer Protocol (HTTP) 202 Accepted response status code ay nagpapahiwatig na ang kahilingan ay natanggap na ngunit hindi pa naaaksyunan. Ito ay non-committal, ibig sabihin ay walang paraan para magpadala ang HTTP sa ibang pagkakataon ng isang asynchronous na tugon na nagsasaad ng kinalabasan ng pagproseso ng kahilingan. Huling binago: 2025-01-22 17:01

Gumawa ng link upang i-download ang file sa web page gamit ang HTML tag. Pagkatapos, irekomenda sa tumitingin ng web page na i-right click nila ang link at piliin ang opsyong I-save o I-save bilang file. Maaaring i-download at i-save ng mga manonood ang file sa kanilang computer. Huling binago: 2025-01-22 17:01

Js vs PHP: Pagganap. Nagbibigay ang PHP ng isang matatag at maaasahang pagganap pagdating sa web development, kumpara sa balangkas ng Javascript. Gayunpaman, kapag inihambing ang parehong mga kapaligiran, mapapansin mo na ang NodeJs ay namumukod-tanging mas mabilis kaysa sa PHP, dahil sa mga sumusunod na USP: Bilis friendly na V8engine. Huling binago: 2025-06-01 05:06

Ang 65-inch na bersyon ay ibebenta para sa isang gut-wrenching $7,996 (mga £6,370 o AU$10,590) habang ang 77-inch na bersyon ay darating sa isang take-out-a-mortgage sale na presyo na $19,996(mga £16,000 o AU $26,500). Bakit sobrang mahal nila?. Huling binago: 2025-01-22 17:01

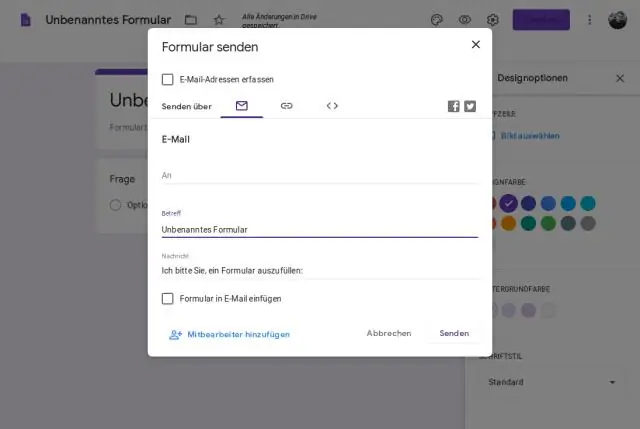

Upang i-edit ang pangalan ng iyong form, i-click upang buksan ang form mula sa iyong pangunahing tab na Mga Form. Pagkatapos, i-click lamang ang icon na lapis sa tabi ng pangalan ng form at mag-type ng bagong pangalan. Pagkatapos mong i-type ang pangalan, i-click ang icon na i-save sa kanan ng field ng teksto at ise-save nito ang iyong pangalan ng bagong form. Huling binago: 2025-01-22 17:01

Ang Rhyhorn ay isang Ground/Rock-type na Pokémon. Nag-evolve ito sa Rhydon sa level 42, na nag-evolve pa sa Rhyperior kung ito ay ipinagpalit habang may hawak na aProtector. Tumatakbo si Rhyhorn sa isang tuwid na linya, binabasag ang lahat sa dinadaanan nito. Huling binago: 2025-01-22 17:01

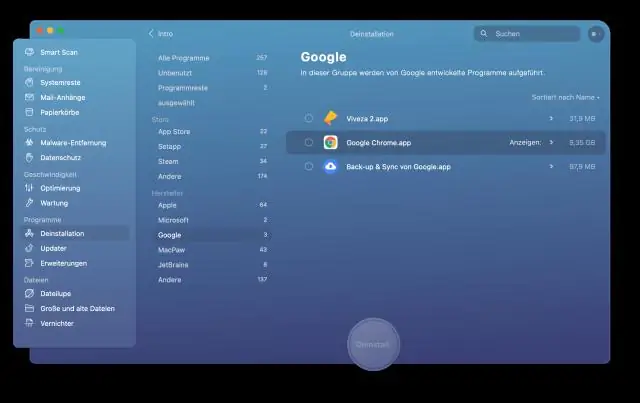

Buksan ang Finder → pumunta sa Macintosh HD → Library → Application Support → Microsoft at alisin ang PlayReady at Silverlight na mga folder mula roon. Pagkatapos ay pumunta sa folder ng Internet Plug-Ins at alisin ang Silverlight. file ng plugin. Huling binago: 2025-01-22 17:01

VIDEO Alinsunod dito, paano i-install ang Apache NetBeans Ubuntu? Hakbang 1: I-download ang NetBeans 11.0 Binary. sudo apt -y install wget unzip wget Hakbang 2: I-unzip ang Na-download na file. Hakbang 3: Ilipat ang netbeans folder sa /opt.. Huling binago: 2025-01-22 17:01

Gumawa ng Bagong Database Gamit ang Code First In Entity Framework Hakbang 1 - Lumikha ng Windows form project. Hakbang 2 - Magdagdag ng entity frame work sa bagong likhang proyekto gamit ang NuGet package. Hakbang 3 - Lumikha ng Modelo sa proyekto. Hakbang 4 - Lumikha ng klase ng Konteksto sa proyekto. Hakbang 5 - Nakalantad na naka-type na DbSet para sa bawat klase ng modelo. Hakbang 6 - Lumikha ng seksyon ng input. Huling binago: 2025-01-22 17:01

Piliin ang Tools mula sa Firefox Menu bar, pagkatapos ay Options. Piliin ang icon ng Mga Tampok sa Web at tiyaking napili ang check box na Paganahin ang Java. I-click ang OK button. Huling binago: 2025-01-22 17:01

Pinakamahusay na Samsung J Series Phones na Dapat mong bilhin sa 2019 Samsung Galaxy j4+ Samsung Galaxy J6. Samsung Galaxy j7 Max. Samsung Galaxy J7 duo. Samsung Galaxy J5 prime. Samsung Galaxy j4. Samsung Galaxy J7 Plus. Konklusyon. Huling binago: 2025-01-22 17:01

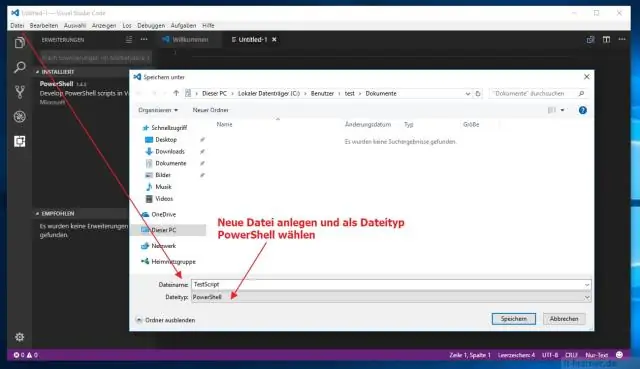

Ang Visual Studio Shell ay magagamit bilang isang libreng pag-download. Pagkatapos ng paglabas ng Visual Studio 2008, nilikha ng Microsoft ang Visual Studio Gallery. Huling binago: 2025-01-22 17:01

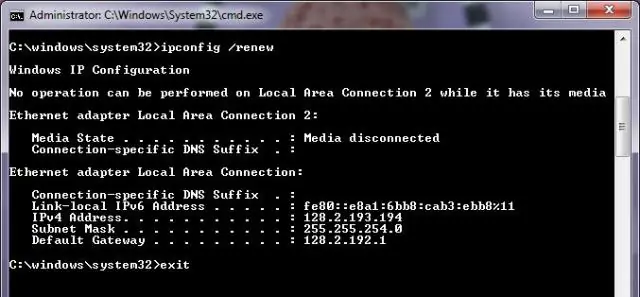

Ang Ipconfig /renew ay ang utos na ginamit upang sabihin sa DHCP server na ang iyong computer ay gustong sumali sa network at kailangang i-configure gamit ang isang IP address upang makipag-ugnayan sa iba pang mga device sa network. Huling binago: 2025-01-22 17:01

Paano Bumuo ng isang GraphQL server gamit ang Nodejs Hakbang 1 − I-verify ang Mga Bersyon ng Node at Npm. Hakbang 2 − Gumawa ng Project Folder at Buksan sa VSCode. Hakbang 3 − Lumikha ng package. Hakbang 4 − Lumikha ng Flat File Database sa Data Folder. Hakbang 5 − Gumawa ng Data Access Layer. Hakbang 6 − Gumawa ng Schema File, schema.graphql. Huling binago: 2025-01-22 17:01

Ang isang DVD player ay halos kapareho sa isang CD player, na may isang laser assembly na nagpapakinang sa laser beam sa ibabaw ng disc upang mabasa ang pattern ng mga bumps (tingnan ang Paano Gumagana ang mga CD para sa mga detalye). Ang trabaho ng DVD player ay ang paghahanap at pagbabasa ng data na nakaimbak bilang mga bumps sa DVD. Huling binago: 2025-01-22 17:01

(Mga) May-akda: Chen Ing-hau (CIH). Huling binago: 2025-01-22 17:01

Ngayon ay mayroon ka nang 4 na pagpipilian upang i-undo ang iyong mga pagbabago: Alisin ang yugto ng file sa kasalukuyang commit (HEAD): git reset HEAD Alisin ang yugto ng lahat - panatilihin ang mga pagbabago: git reset. Itapon ang lahat ng lokal na pagbabago, ngunit i-save ang mga ito para sa ibang pagkakataon: git stash. Itapon ang lahat nang permanente: git reset --hard. Huling binago: 2025-01-22 17:01

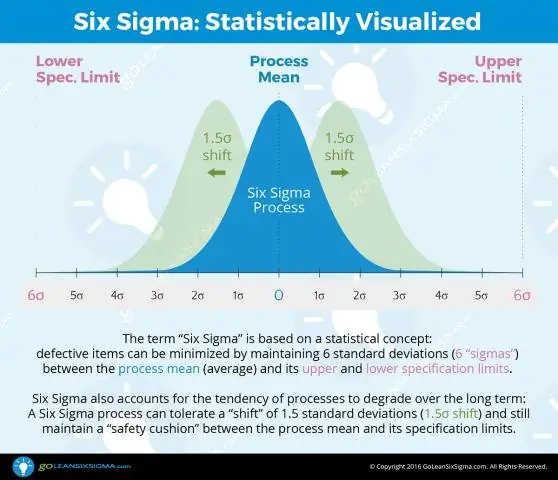

Ang Six Sigma ay isang disiplinado at quantitative na diskarte na kinasasangkutan ng pag-set up ng isang sistema at proseso para sa pagpapabuti ng mga tinukoy na sukatan sa pagmamanupaktura, serbisyo, o mga prosesong pinansyal. Ang mga proyekto sa pagpapabuti ay sumusunod sa isang disiplinadong proseso na tinukoy ng isang sistema ng apat na macro phase: sukatin, pag-aralan, pahusayin, kontrolin (MAIC). Huling binago: 2025-01-22 17:01

Ang regular na folder ng Program Files ay mayroong 64-bitapplications, habang ang 'Program Files (x86)' ay ginagamit para sa mga 32-bit na application. Ang pag-install ng 32-bit na application sa isang PC na may 64-bit na Windows ay awtomatikong ididirekta sa Program Files (x86). Tingnan ang Program Files andx86. Huling binago: 2025-01-22 17:01

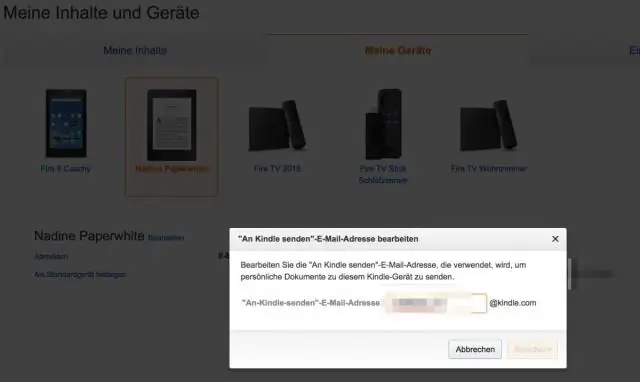

Mag-update gamit ang iyong Mac o PC: Kung gumagamit ka ng Mac na may OS X 10.5 o mas bago, kakailanganin mong i-download at i-install muna ang Android File Transfer. Pumunta sa pahina ng Fire and Kindle Software Update. Mag-scroll pababa hanggang sa mahanap mo ang iyong partikular na device at i-click ito. I-download ang pag-update ng software na makikita sa page ng device. Huling binago: 2025-01-22 17:01

Ang Kestrel ay isang open source, cross platform, light weight at isang default na webserver na ginagamit para sa mga application ng Asp.Net Core. Ang mga application ng Asp.Net Core ay nagpapatakbo ng Kestrel webserver bilang in-process na server upang mahawakan ang kahilingan sa web. Ang Kestrel ay cross platform, tumatakbo sa Windows, LINUX at Mac. Sinusuportahan ng Kestrel webserver ang SSL. Huling binago: 2025-01-22 17:01

Mga pointer sa C++ Ang pointer ay isang variable sa C++ na nagtataglay ng address ng isa pang variable. Mayroon silang uri ng data tulad ng mga variable, halimbawa ang isang integer type pointer ay maaaring hawakan ang address ng isang integer variable at isang character type pointer ay maaaring hawakan ang address ng char variable. Huling binago: 2025-01-22 17:01

Gastos ng Linux Professional Institute Linux Essentials: $120 USD (1 pagsusulit, valid ang sertipikasyon para sa habambuhay). Maaaring mag-iba ang presyo bawat rehiyon. Huling binago: 2025-01-22 17:01

Tungkol sa Artikulo na Ito Buksan ang programang Microsoft Word. I-click ang opsyong 'Blank na Dokumento'. I-click ang Insert. I-click ang Tsart. Mag-click sa layout ng chart, pagkatapos ay mag-click sa iyong gustong istilo ng chart. I-click ang OK. Magdagdag ng data sa seksyon ng spreadsheet ng Excel. Huling binago: 2025-01-22 17:01

Kung mayroon kang 2 gizmos at maaari silang tumawag sa isa't isa basta't naka-set up sila bilang mga contact sa telepono ng bawat isa (dahil ang parehong gizmo ay may mga numero ng telepono). Huling binago: 2025-01-22 17:01

Ang AVFoundation ay ang buong itinatampok na framework para sa pagtatrabaho kasama ang time-based na audiovisual media sa iOS, macOS, watchOS at tvOS. Gamit ang AVFoundation, madali kang makakapag-play, makakagawa, at makakapag-edit ng mga QuickTime na pelikula at MPEG-4 na file, makakapag-play ng mga HLS stream, at makakabuo ng malakas na functionality ng media sa iyong mga app. Huling binago: 2025-01-22 17:01

Ang isang runtime system ay tumutukoy sa koleksyon ng mga mapagkukunan ng software at hardware na nagbibigay-daan sa isang software program na maisakatuparan sa isang computer system. Ang runtime system ay isang pinagsama-samang mekanismo na idinisenyo upang magbigay ng mga serbisyo sa pagpapatupad ng programa, anuman ang ginagamit na wika ng programming. Huling binago: 2025-01-22 17:01

Ang tapply() ay nagku-compute ng sukat (mean, median, min, max, atbp.) o isang function para sa bawat factor variable sa isang vector. Ito ay isang napaka-kapaki-pakinabang na function na hinahayaan kang lumikha ng isang subset ng isang vector at pagkatapos ay ilapat ang ilang mga function sa bawat isa sa mga subset. Huling binago: 2025-01-22 17:01

Ang 24 volts sa Cat 5 ay maayos hangga't hindi ito nagdadala ng mataas na agos. Karamihan sa Cat 5 ay 24 awg. Ang bahagi ng Cresnt cable na nagdadala ng 24 volts ay 18 gauge. Marahil ay may ilang uri ng paghihigpit sa kapangyarihan sa Cat 5. Huling binago: 2025-01-22 17:01

Ang CefGlue ay isang. NET/Mono binding para sa The Chromium Embedded Framework (CEF) ni Marshall A. Huling binago: 2025-01-22 17:01

Ang SQL CASE Statement Ang CASE statement ay dumadaan sa mga kundisyon at nagbabalik ng halaga kapag ang unang kundisyon ay natugunan (tulad ng isang IF-THEN-ELSE na pahayag). Kaya, kapag totoo ang isang kundisyon, hihinto ito sa pagbabasa at ibabalik ang resulta. Kung walang mga kundisyon na totoo, ibinabalik nito ang halaga sa ELSE clause. Huling binago: 2025-01-22 17:01

Maaari mong gamitin ang mga Swing timer sa dalawang paraan: Upang magsagawa ng gawain nang isang beses, pagkatapos ng pagkaantala. Halimbawa, ang tool tip manager ay gumagamit ng Swing timers upang matukoy kung kailan magpapakita ng tool tip at kung kailan ito itatago. Upang maisagawa ang isang gawain nang paulit-ulit. Halimbawa, maaari kang magsagawa ng animation o mag-update ng isang bahagi na nagpapakita ng pag-unlad patungo sa isang layunin. Huling binago: 2025-01-22 17:01

Bakit mahalaga ang DICOM Ngayon, ang DICOM ay ginagamit sa buong mundo upang mag-imbak, makipagpalitan at magpadala ng mga medikal na larawan, na nagbibigay-daan sa pagsasama ng mga medikal na imaging device mula sa maraming mga tagagawa. Ang data ng pasyente at mga kaugnay na larawan ay ipinagpapalit at iniimbak sa isang standardized na format. Sa turn, ang mga pasyente ay nakakakuha ng mas mahusay na pangangalaga. Huling binago: 2025-01-22 17:01

Ang KeyCDN ay isang mataas na pagganap na network ng paghahatid ng nilalaman na binuo para sa hinaharap. Tumatagal lamang ng ilang minuto upang simulan ang paghahatid ng nilalaman sa iyong mga user sa napakabilis na bilis. Huling binago: 2025-01-22 17:01

Ang WhatsApp ay isang messenger app na hinahayaan kang magpadala ng mga mensahe sa pamamagitan ng iyong smartphone nang libre, umaasa sa iyong koneksyon sa internet. Ang mga mensahe ay maaaring mga payak na teksto, mga larawan, mga audio clip, at mga video. Ang maximum na laki ng video file para sa WhatsApp ay 16MB at ang haba ng footage ng isang laki ng video ay mula 90segundo hanggang 3 minuto. Huling binago: 2025-01-22 17:01

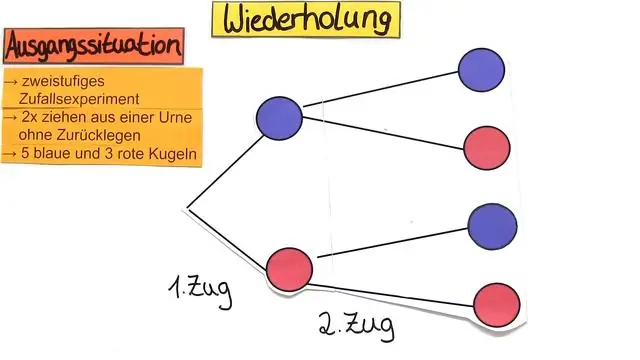

Kahulugan ng tree diagram sa Ingles isang diagram (= simpleng pagguhit) na nagpapakita ng mga ugnayan sa pagitan ng iba't ibang piraso ng impormasyon gamit ang mga linya na konektado at may iba't ibang mga sanga: Narito ang ilang mga tree diagram na nagpapakita kung paano tayo nababagay sa conglomerate, at gayundin ang pamamahala istraktura ng kumpanya. Huling binago: 2025-01-22 17:01