Ang Roombas ay hindi lalampas sa mga madilim na carpet, alpombra, tile, o anumang bagay na mukhang ito ay maaaring maging ungos sa sensor. Huling binago: 2025-01-22 17:01

Ito ay malawakang ginagamit ng iba't ibang industriya. Ang mga industriyang ito ay automotive, aerospace, depensa at kagamitang pang-industriya, disenyo ng halaman, mga produkto na nakabalot sa consumer, arkitektura at konstruksyon, kapangyarihan ng proseso at petrolyo at iba pang mga serbisyo. Ginagamit din ang CATIA sa European aerospaceAirbus. Huling binago: 2025-01-22 17:01

I-tap ang item sa menu na "Pangkalahatan". Mag-scroll pababa sa ibaba ng screen at i-tap ang "I-reset." Dinadala ka nito sa screen ng mga pagpipilian sa I-reset. I-tap ang "Burahin ang Lahat ng Nilalaman at Mga Setting." Sine-prompt ka ng TheiPod ng dalawang button: “EraseiPod” at “Cancel.” I-tap ang “EraseiPod.” Binura ng iPod ang nilalaman nito at nire-reboot ang software ng itsiOS. Huling binago: 2025-01-22 17:01

Sa Slide Design Task Pane piliin ang Animation Schemes. Mag-scroll pababa sa ibaba ng nakalistang mga scheme. Nariyan ka na - ang aming sariling custom na kategorya ng mga scheme ng animation (Tukoy ng User) ay nakalista. Ilapat ang scheme na 'Simple Animation' sa slide. Huling binago: 2025-01-22 17:01

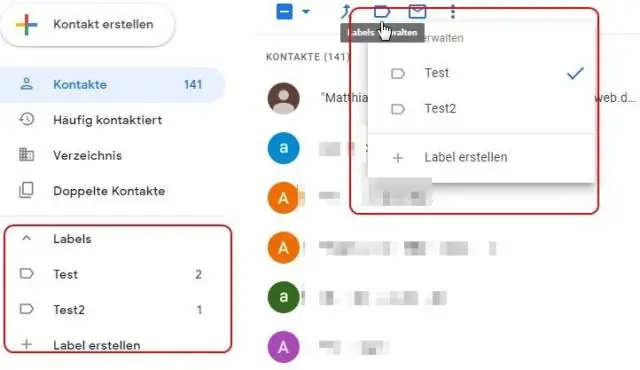

Upang gumawa ng grupo ng contact: I-click angGmail sa kaliwang sulok sa itaas ng iyong Gmail page, pagkatapos ay piliin ang Mga Contact. Pumili ng mga contact na gusto mong idagdag sa isang grupo, i-click ang button na Mga Grupo, pagkatapos ay lumikha ng bago. Ilagay ang pangalan ng grupo. ClickOK. Huling binago: 2025-01-22 17:01

Ang 2-byte na ASN ay isang 16-bit na numero. Ang format na ito ay nagbibigay ng 65,536 ASN (0 hanggang 65535). Mula sa mga ASN na ito, inilaan ng Internet Assigned Numbers Authority (IANA) ang 1,023 sa kanila (64512 hanggang 65534) para sa pribadong paggamit. Ang 4-byte na ASN ay isang 32-bit na numero. Huling binago: 2025-01-22 17:01

Madalas na sinasabi na nangangailangan ng average na 17 taon para sa ebidensya ng pananaliksik upang maabot ang klinikal na kasanayan. Huling binago: 2025-01-22 17:01

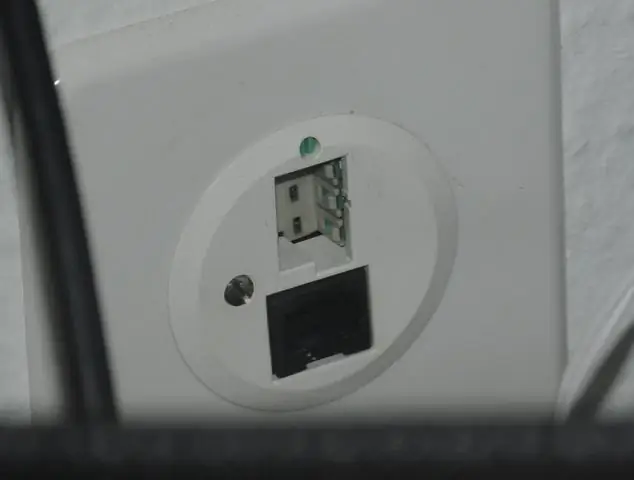

Ang iPhone 7 at iPhone 7 Plus ay mayTouch ID, na gumagana nang mas mabilis at mas maaasahan kaysa sa Face ID sa iPhone X. Ang iPhone 7 at 7 Plus ay parehong may Touch ID fingerprint sensor, na ginagamit upang i-unlock ang telepono at patotohanan ang Mga Apple Paypurchases. Huling binago: 2025-01-22 17:01

Ang Pinakatanyag na Internet Provider Comcast. Ang Comcast ay ang pinakamalaking cable provider sa United States, na kumukonekta sa mahigit 17 milyong user sa Internetdaily. AT&T. Komunikasyon ng Cox. Time Warner Cable. Verizon. Huling binago: 2025-01-22 17:01

Ang isang splitter at isang diplexer ay maaaring magkamukha. Pareho silang magkakaroon ng maraming koneksyon sa isang dulo at isang koneksyon sa kabilang dulo. Gayunpaman, ang isang diplexer ay kumukuha ng dalawang signal papasok at ginagawa ang isa. Ang isang splitter ay kumukuha ng isang senyales at gumagawa ng dalawa. Huling binago: 2025-01-22 17:01

Higit sa o katumbas na operator (>=) Ang mas malaki sa o katumbas na operator ay nagbabalik ng true kung ang kaliwang operand ay mas malaki sa o katumbas ng kanang operand. Huling binago: 2025-01-22 17:01

Si Donald Olding Hebb FRS (Hulyo 22, 1904 - Agosto 20, 1985) ay isang Canadian psychologist na naging maimpluwensya sa larangan ng neuropsychology, kung saan hinangad niyang maunawaan kung paano nag-ambag ang function ng neurons sa mga sikolohikal na proseso tulad ng pag-aaral. Huling binago: 2025-01-22 17:01

Ang apat na uri ng pag-atake sa pag-access ay mga pag-atake ng password, pagsasamantala sa tiwala, pag-redirect ng port, at pag-atake ng tao sa gitna. Huling binago: 2025-01-22 17:01

I-click ang icon ng menu ng Apple sa tuktok na sulok ng screen ng iyong MacBook Pro, piliin ang “System Preferences” at pagkatapos ay piliin ang 'Sound.' I-click ang tab na "Input" sa window ng Mga Kagustuhan sa Tunog. I-click ang pull-down na menu na “Gumamit ng audioport para sa” at piliin ang “Input.”. Huling binago: 2025-01-22 17:01

Aling dalawang pahayag ang naglalarawan ng mga intermediary device? (Pumili ng dalawa.) Ang mga intermediary device ay bumubuo ng data content. Binabago ng mga intermediary device ang nilalaman ng data. Ang mga intermediary device ay nagdidirekta sa landas ng data. Ang mga intermediary device ay kumokonekta sa mga indibidwal na host sa network. Pinasimulan ng mga intermediary device ang proseso ng encapsulation. Huling binago: 2025-01-22 17:01

Mula sa Screen Selection ng Device piliin angY-cam Outdoor HD Pro. Kung mayroon ka nang account, pagkatapos ay mula sa Dashboard ng Camera piliin ang Magdagdag ng Bago, at pagkatapos ay piliin ang Y-cam Outdoor HD Pro. Isaksak ang iyong camera sa isang power source gamit ang ibinigay na power cable, pagkatapos ay ikonekta ang camera sa iyong router gamit ang Ethernet cable. Huling binago: 2025-06-01 05:06

Para Gumawa ng Title Block Magsimula ng blangko na bagong drawing. Iguhit ang iyong hangganan sa pagguhit gamit ang karaniwang mga command at object ng AutoCAD. Ipasok ang ATTDEF sa command prompt upang magpasok ng mga object definition ng attribute. Ilagay ang pangalan ng Tag, halimbawa DESC1, DESC2, SHEET, SHEET_TOTAL. Magtakda ng anumang iba pang katangian at halaga ng kahulugan ng attribute. Piliin ang OK. Huling binago: 2025-01-22 17:01

Narito ang mga hakbang na kailangan mong sundin upang makapagsimula saWhatsApp sa iyong Windows Phone 8.1 o mas mataas: I-download at i-install ang WhatsApp sa iyong telepono. I-install ang WhatsApp sa pamamagitan ng pag-tap dito at pagsunod sa mga prompt. Kapag na-install na, I-tap ang 'WhatsApp' Isang listahan ng 'Mga Tuntunin at Kundisyon' ang dapat mag-pop up sa screen. Huling binago: 2025-01-22 17:01

Ang mga indibidwal at pamilya (hanggang 5 linya) na kasalukuyang nasa ilalim ng postpaid na kontrata sa kanilang kasalukuyang carrier (kabilang ang AT&T, Sprint, o Verizon) at gustong lumipat sa T-Mobile ay maaaring samantalahin ang alok ng pagbabayad ng Early Termination Fee (ETF). Huling binago: 2025-06-01 05:06

Mga Pag-aaral sa Pagpapatupad ng Network Ang unang hakbang sa pagpapatupad ng alinman sa isang bagong network ng data, o pag-upgrade / pagpapalawak ng isang umiiral na, ay upang maunawaan ang mga pangangailangan at mga posibilidad sa pananalapi ng aming mga customer upang magbigay ng pinaka maaasahan at mahusay na solusyon, na may potensyal na paglago sa hinaharap. Huling binago: 2025-01-22 17:01

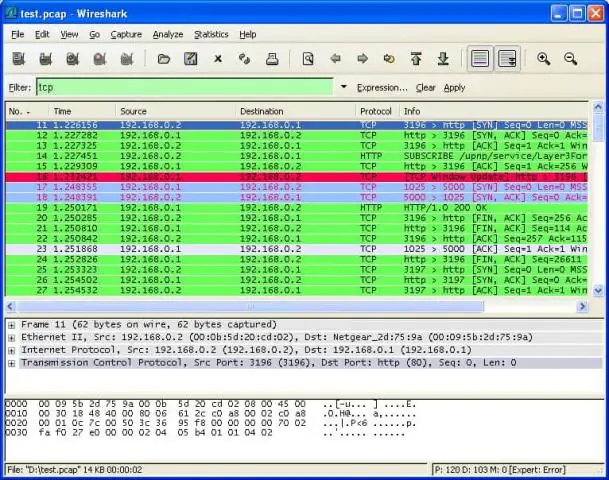

Ang extension ng pcap file ay pangunahing nauugnay saWireshark; isang program na ginagamit para sa pagsusuri ng mga network..Ang mga pcap file ay mga file ng data na nilikha gamit ang program at naglalaman ang mga ito ng packet data ng isang network. Ang mga file na ito ay pangunahing ginagamit sa pagsusuri ng mga katangian ng network ng isang tiyak na data. Huling binago: 2025-01-22 17:01

I-export ang mga keychain item Sa Keychain Access app sa iyong Mac, piliin ang mga item na gusto mong i-export sa Keychain Access window. Piliin ang File > I-export ang Mga Item. Pumili ng lokasyon upang i-save ang iyong mga item sa keychain, i-click ang pop-up na menu ng File Format, pagkatapos ay pumili ng uri ng file. I-click ang I-save. Maglagay ng password. Huling binago: 2025-01-22 17:01

Ang electric power meter ay isang napakatumpak na instrumento na sumusukat sa dami ng kuryente na iyong ginagamit. Kung titingnan mo ang glass enclosure, makikita mo ang isang umiikot na metal disc. Ito ay umiikot sa proporsyon sa dami ng kuryente na ginagamit sa oras na iyon. Huling binago: 2025-01-22 17:01

Sa gitna ng isang digital camera ay isang CCD o aCMOS image sensor. Digital camera, bahagyang na-disassemble. Bahagyang naalis ang lensassembly (kanan sa ibaba), ngunit ang sensor (kanan sa itaas) ay kumukuha pa rin ng larawan, gaya ng nakikita sa LCD screen (kaliwa sa ibaba). Huling binago: 2025-01-22 17:01

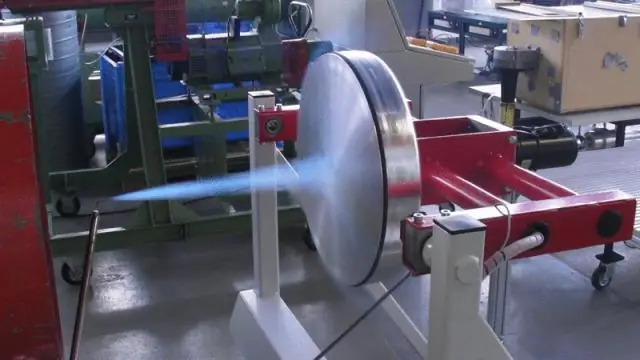

Ang dry granulation ay isang proseso kung saan ang mga butil ay nabuo nang walang tulong ng anumang likidong solusyon. Ginagamit ang proseso kung ang mga sangkap na bubuluin ay sensitibo sa kahalumigmigan o init. Ginagamit ang compaction upang palakihin ang pulbos at bumuo ng mga butil. Huling binago: 2025-01-22 17:01

Ang mga patakaran sa pagpapalabas ay bahagi ng proseso ng pamamahala ng pagpapalabas. Ang patakaran sa pagpapalabas sa isang IT service provider ay naglalayong tumulong sa pagpaplano at suporta sa paglipat. Mayroong ilang mga pamantayan na dapat matugunan ng isang patakaran sa pagpapalabas ayon sa proseso ng pamamahala ng pagpapalabas. Huling binago: 2025-01-22 17:01

Ang tamang paraan upang ihambing ang mga mapa para sa pagkakapantay-pantay ng halaga ay ang: Tingnan kung magkapareho ang laki ng mga mapa(!) Kunin ang hanay ng mga key mula sa isang mapa. Para sa bawat key mula sa set na iyon na nakuha mo, tingnan kung ang halaga na nakuha mula sa bawat mapa para sa key na iyon ay pareho (kung ang key ay wala sa isang mapa, iyon ay isang kabuuang pagkabigo ng pagkakapantay-pantay). Huling binago: 2025-01-22 17:01

Ang semantic layer ay isang representasyon ng negosyo ng corporate data na tumutulong sa mga end user na ma-access ang data nang awtonomiya gamit ang mga karaniwang termino ng negosyo. Ang isang semantic layer ay nagmamapa ng kumplikadong data sa mga pamilyar na termino ng negosyo gaya ng produkto, customer, o kita upang mag-alok ng pinag-isang, pinagsama-samang view ng data sa buong organisasyon. Huling binago: 2025-06-01 05:06

Mga Pangunahing Serbisyo ng AWS Ang serbisyo ng AWS na mahalaga sa Operational Excellence ay ang AWS CloudFormation, na magagamit mo upang lumikha ng mga template batay sa pinakamahuhusay na kagawian. Binibigyang-daan ka nitong magbigay ng mga mapagkukunan sa isang maayos at pare-parehong paraan mula sa iyong pag-unlad sa pamamagitan ng mga kapaligiran ng produksyon. Huling binago: 2025-01-22 17:01

Ang pag-optimize ng query ay ang bahagi ng proseso ng query kung saan ang database system ay naghahambing ng iba't ibang mga diskarte sa query at pinipili ang isa na may pinakamababang inaasahang gastos. Tinatantya ng optimizer ang gastos ng bawat paraan ng pagpoproseso ng query at pinipili ang isa na may pinakamababang pagtatantya. Sa kasalukuyan, ginagamit ito ng karamihan sa mga system. Huling binago: 2025-01-22 17:01

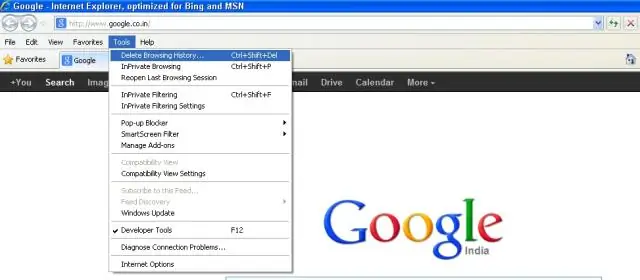

Internet Explorer I-click ang button na 'Mga Setting' sa seksyong BrowsingHistory upang buksan ang window ng 'Temporary Internet Files and History Settings'. I-click ang button na 'Tingnan ang mga file' sa seksyong Temporary Internet Files upang buksan ang cache ng Internet page sa Windows Explorer at tingnan ang mga naka-cache na pahina at mga bagay. Huling binago: 2025-01-22 17:01

Kung dati kang may gumaganang numero ng Google Voice, at matagumpay kang nakapagpadala at nakatanggap ng mga mensaheng SMS, at ngayon ay hindi naipadala ang mga mensahe, kung gayon: Kung tatanggihan ng Google ang iyong apela, wala ka nang magagawa. Hindi mo na magagamit ang Google Voice. Huling binago: 2025-01-22 17:01

Ang unang uri ng address binding ay compiletime address binding. Naglalaan ito ng puwang sa memorya sa machine code ng isang computer kapag ang program ay pinagsama-sama sa anexecutable binary file. Ang address binding ay naglalaan ng alogical na address sa panimulang punto ng segment sa memorya kung saan naka-imbak ang object code. Huling binago: 2025-01-22 17:01

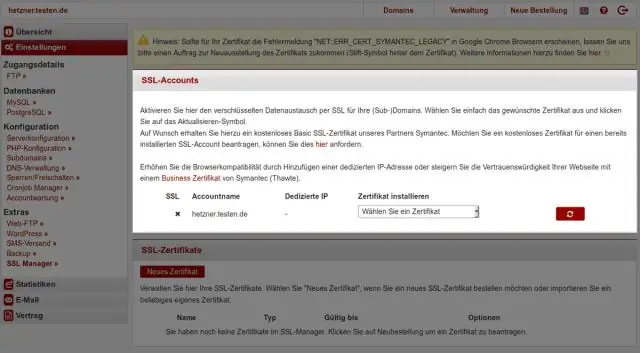

Maaari kang mag-install ng maraming SSL certificate sa isang domain, ngunit mag-ingat muna. Maraming tao ang gustong malaman kung maaari kang mag-install ng maraming SSL certificate sa isang domain. Ang sagot ay oo. At mayroong maraming mga website na ginagawa. Huling binago: 2025-01-22 17:01

Paano i-convert ang isang PFX sa isang hiwalay. susi/. crt file Naka-install ang OpenSSL – simulan ito mula sa folder ng Bin. Simulan ang command prompt at cd sa folder na naglalaman ng iyong. pfx file. I-type muna ang unang command para i-extract ang private key: I-extract ang certificate: Ngayon tulad ng nabanggit ko sa intro ng artikulong ito minsan kailangan mong magkaroon ng unencrypted. Huling binago: 2025-06-01 05:06

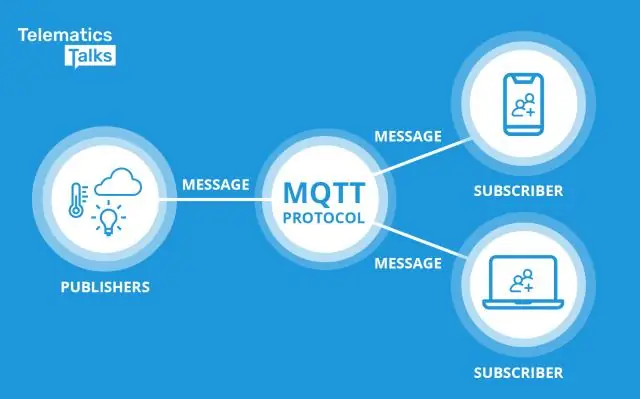

Mga paksa. Sa MQTT, ang salitang paksa ay tumutukoy sa isang UTF-8 string na ginagamit ng broker upang i-filter ang mga mensahe para sa bawat konektadong kliyente. Ang paksa ay binubuo ng isa o higit pang mga antas ng paksa. Ang bawat antas ng paksa ay pinaghihiwalay ng isang forward slash (naghihiwalay sa antas ng paksa). Sa paghahambing sa isang queue ng mensahe, ang mga paksa ng MQTT ay napakagaan. Huling binago: 2025-01-22 17:01

Ang Case Study Research (CSR) ay tumatalakay sa isang indibidwal na kaso (halimbawa sa isang indibidwal na lipunan, rehimen, partido, grupo, tao, o kaganapan), at naglalayong maunawaan ang kasong ito nang lubusan sa mga tuntunin ng istraktura, dinamika, at konteksto nito (parehong diachronic at synchronic). Huling binago: 2025-01-22 17:01

Ang abs() function sa C ay nagbabalik ng ganap na halaga ng isang integer. Ang ganap na halaga ng isang numero ay palaging positibo. Mga integer value lang ang sinusuportahan sa C. h” header file na sumusuporta sa abs() function sa C language. Huling binago: 2025-01-22 17:01

Ang paraan ng remove(Object O) ay ginagamit upang alisin ang isang partikular na elemento mula sa isang Set. Mga Parameter: Ang parameter O ay nasa uri ng elementong pinapanatili ng Set na ito at tinutukoy ang elementong aalisin sa Set. Return Value: Ang pamamaraang ito ay nagbabalik ng True kung ang tinukoy na elemento ay naroroon sa Set kung hindi ay nagbabalik ito ng False. Huling binago: 2025-01-22 17:01

Ang mga XML Schema ay napapalawak, dahil nakasulat ang mga ito sa XML. Huling binago: 2025-01-22 17:01