Ang pinakasikat na hack ay ang 'Long Polling' -Ang Long Polling ay karaniwang nagsasangkot ng paggawa ng HTTP na kahilingan sa aserver at pagkatapos ay buksan ang koneksyon upang payagan ang server na tumugon sa ibang pagkakataon (tulad ng tinutukoy ng server). Pagtulak ng napakaikling mensahe bawat segundo mula sa server(source). Huling binago: 2025-01-22 17:01

Ano ang HID-Compliant Consumer ControlDevice? Ang iyong mouse at keyboard ay mga halimbawa ng tinatawag na Human Interface Devices. Ang anumang device na sumusunod sa HID ay gumagamit ng unibersal, karaniwang driver at hindi mo kakailanganing mag-install ng anumang custom na software ng driver. Isang babae ang nakahawak sa mouse at keyboard. Huling binago: 2025-01-22 17:01

Mga Tampok ng Produkto. Ang iyong Kindle HD ay umunlad. Sa Live TV maaari kang manood ng live na telebisyon at mag-browse ng mga channel sa iyong Kindle na na-stream mula sa internet. Ngayon ang iyong Kindle ay ang pinaka-cool na TV sa iyong bahay. Huling binago: 2025-01-22 17:01

Gabay sa OAuth. Kapag nakumpleto na ng isang user, ang proseso ng OAuth ay nagbabalik ng token ng pag-access sa iyong app. Ang access token ay isang string na binuo ng Dropbox na kakailanganin mong ipadala sa bawat kasunod na kahilingan sa API upang natatanging makilala ang iyong app at ang end user. Huling binago: 2025-01-22 17:01

Upang mag-download ng backup ng iyong Skype chat at history ng file, gamitin ang mga hakbang na ito: Buksan ang Skype sa web. Suriin ang nilalaman na gusto mong i-export, kasama ang 'Mga Pag-uusap' at 'Mga File.' I-click ang button na Isumite ang kahilingan. I-click ang button na Magpatuloy. I-click ang button na I-download. Huling binago: 2025-01-22 17:01

Bahagi 1 Pag-alis ng AdChoices Software mula sa Windows Unawain kung paano nakakaapekto ang AdChoices sa iyong computer. Buksan ang Start. Mag-type sa control panel. I-click ang Control Panel. I-click ang Programs and Features. I-click ang tab na Naka-install Sa. Hanapin ang programa ng AdChoices at tingnan ang petsa ng pag-install nito. Suriin ang iba pang mga program na naka-install sa parehong petsa. Huling binago: 2025-01-22 17:01

Ang programming ay mahalaga sa ating pang-araw-araw na buhay upang mapahusay at mapataas ang kapangyarihan ng mga computer at internet. Ang programming ay mahalaga para sa pagpapabilis ng input at output na proseso sa isang makina. Ang programming ay mahalaga upang i-automate, mangolekta, pamahalaan, kalkulahin, pag-aralan ang pagproseso ng data at impormasyon nang tumpak. Huling binago: 2025-01-22 17:01

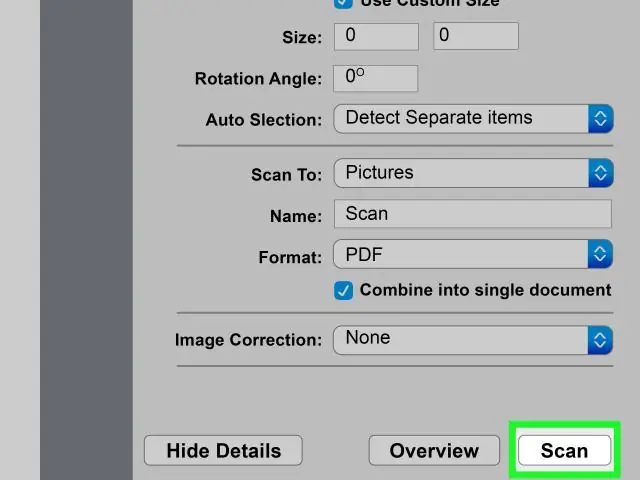

Gawing searchablePDFs ang mga dokumentong papel Sa kanang pane, piliin ang tool na Enhance Scans. Piliin ang Enhance > Camera Image upang ilabas ang Enhance sub menu. Piliin ang tamang opsyon mula sa drop down na Content. Auto Detectis ang default at gumagana sa karamihan ng mga na-scan na dokumento. Huling binago: 2025-01-22 17:01

Default Path- Sa opsyong ito maaari mong baguhin ang folder/lokasyon sa pag-download ng file, upang baguhin ang pag-click sa opsyon na Default Path. Bilang default, ang lahat ng mga file ay nai-download sa Sd card>>UCDownloads folder. Dito maaari kang pumili ng ibang folder. Pumili ng bagong folder/lokasyon, at i-tap ang OK na buton para i-save ang bagong folder/lokasyon. Huling binago: 2025-01-22 17:01

Ang Deployment Image Servicing and Management (DISM.exe) ay isang command-line na tool na maaaring magamit sa serbisyo ng isang imahe ng Windows o upang maghanda ng isang imahe ng Windows Preinstallation Environment (Windows PE). Huling binago: 2025-01-22 17:01

Ang React (framework sa web) Ang React (kilala rin bilang React.js o ReactJS) ay isang JavaScript library para sa pagbuo ng mga user interface. Ito ay pinananatili ng Facebook at isang komunidad ng mga indibidwal na developer at kumpanya. Maaaring gamitin ang React bilang batayan sa pagbuo ng mga single-page o mobile application. Huling binago: 2025-06-01 05:06

Kasunod ng pagtatasa ng mga pangangailangan, ang modelo ng lohika ay isang visual na diagram na naglalarawan kung paano gagana ang iyong programa upang punan ang mga natukoy na pangangailangan ng isang komunidad. Sa mas simpleng mga termino, ang mga modelo ng lohika ay nakikipag-usap sa mga proyekto, programa, operasyon, aktibidad, at layunin ng isang organisasyon. Ang mga modelo ng lohika ay maikli, kadalasan ay isang pahina lamang. Huling binago: 2025-06-01 05:06

Ang RNC ay nagsasagawa ng pamamahala ng mapagkukunan ng radyo at ang ilan sa mga tungkulin sa pamamahala ng kadaliang kumilos, bagaman hindi lahat. Ito rin ang punto kung saan gumanap ang data encryption / decryption upang protektahan ang data ng user mula sa eavesdropping. NodeB: Ang Node B ay ang terminong ginamit sa loob ng UMTS upang tukuyin ang base station transceiver. Huling binago: 2025-01-22 17:01

Mula sa Wikipedia, ang malayang ensiklopedya. Ang legacy modernization, na kilala rin bilang software modernization o platform modernization, ay tumutukoy sa conversion, rewriting o porting ng isang legacy system sa isang modernong computer programming language, software library, protocol, o hardware platform. Huling binago: 2025-01-22 17:01

I-toggle ang mga estado Magdagdag ng data-toggle='button' upang i-toggle ang aktibong katayuan ng isang button. Kung pre-toggling mo ang isang button, dapat mong manual na idagdag ang. aktibong klase at aria-pressed='true' sa. Huling binago: 2025-01-22 17:01

Sinusuportahan ng Azure Storage ang tatlong uri ng mga blob: I-block ang mga blob na tindahan ng text at binary na data, hanggang sa humigit-kumulang 4.7 TB. Ang mga block blobs ay binubuo ng mga bloke ng data na maaaring pamahalaan nang paisa-isa. Ang mga append blobs ay binubuo ng mga block tulad ng block blobs, ngunit na-optimize para sa mga pagpapatakbo ng append. Huling binago: 2025-01-22 17:01

Msvcp110. dll ay bahagi ng MicrosoftVisual C++ at kadalasang kinakailangan para sa pagpapatakbo ng mga program na binuo gamit ang Visual C++. dll ay nawawala sa iyong computer. Subukang muling i-install ang program upang ayusin ang problemang ito.. Huling binago: 2025-01-22 17:01

Available ang Trusted Advisor sa AWS Management Console. Ang lahat ng gumagamit ng AWS ay may access sa data para sa pitong pagsusuri. Maa-access ng mga user na may Suporta sa antas ng Negosyo o Enterprise ang lahat ng pagsusuri. Maaari mong i-access ang Trusted Advisor console nang direkta sa https://console.aws.amazon.com/trustedadvisor. Huling binago: 2025-01-22 17:01

Piliin ang Mga Kagustuhan sa System mula sa menu ng Apple. I-click ang Seguridad o Seguridad at Privacy. I-click ang tab na Firewall. I-unlock ang pane sa pamamagitan ng pag-click sa lock sa ibabang kaliwang sulok at ilagay ang username at password ng administrator. Huling binago: 2025-01-22 17:01

Paano i-convert ang ppt sa key? Mag-upload ng ppt-file. Piliin ang «to key» Piliin ang key o anumang iba pang format, na gusto mong i-convert (higit 200 suportadong format) I-download ang iyong key file. Maghintay hanggang ma-convert ang iyong file at i-click ang download key -file. Huling binago: 2025-01-22 17:01

Nagbibigay ang Windows ng opsyon para mabilis na tanggalin ang lahat maliban sa mga kamakailang restore point. Gayunpaman, ang opsyong ito ay nakabaon nang malalim at maaaring hindi mo ito mahanap maliban kung alam mo kung saan titingin. Para tanggalin ang lahat ng lumang restore point, hanapin ang “Disk Cleanup” sa Start menu at buksan ito. Huling binago: 2025-01-22 17:01

Sa paglipas ng panahon, ang mabilis na pagkonektang ito ay maaaring maging medyo 'makaalis' Para mawala ang mga ito: -kalidad na pares ng locking pliers -flat-bladed screwdriver 1-place flat-blade sa tabi ng fitting 2-LIGHTLY squeeze locking pliers on tube, sapat na puwersa upang manatili sa puwesto ngunit hindi sapat upang yumuko ang tubo 3-hawakan ang pliers, I-TWIST ang flat-bladed. Huling binago: 2025-01-22 17:01

Ano ang ilang halimbawa ng mga uri ng sexist na wika at ano ang epekto ng mga halimbawang iyon? A: Ang pangalanan ang ilang halimbawa ng sexist na wika ay, "aktres", "negosyante", "mangingisda", "waitress". Maaari silang matanggap bilang napaka-offensive at discriminative. Huling binago: 2025-01-22 17:01

Pag-clone ng isang repositoryo Sa GitHub, mag-navigate sa pangunahing pahina ng repositoryo. Sa ilalim ng pangalan ng repository, i-click ang I-clone o i-download. Upang i-clone ang repositoryo gamit ang HTTPS, sa ilalim ng 'I-clone gamit ang HTTPS', i-click. Buksan ang Terminal. Baguhin ang kasalukuyang gumaganang direktoryo sa lokasyon kung saan mo gustong gawin ang naka-clone na direktoryo. Huling binago: 2025-01-22 17:01

Sa pangkalahatan, kahit na sasama ako sa mga panuntunang ito ng hinlalaki: mas mababa sa 50ms ping ay talagang maganda, mas mababa sa 100msping ay maganda sa average, 150ms ay kung saan ka magsisimulang magkaroon ng mga problema sa mga laro, at higit sa 150 ms ping maaari kang makaranas ng lag at tulad nito sa mga laro. Huling binago: 2025-06-01 05:06

Operating system: Windows; Mac OS; Chrome. Huling binago: 2025-01-22 17:01

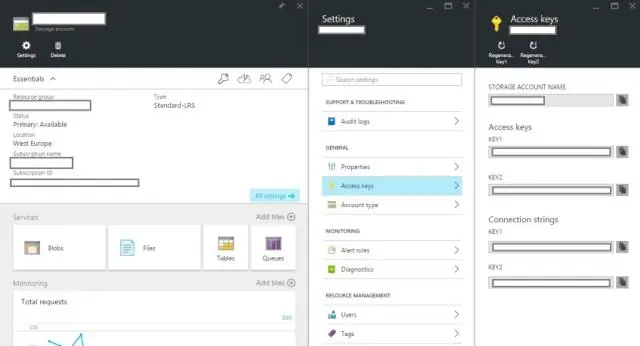

Pamamaraan I-upload ang VHD file gamit ang Azure Portal. Sa Azure Portal, piliin ang Mga Storage Account. Piliin ang storage account kung saan ia-upload ang Security Access Manager VHD file. Gumawa ng larawan gamit ang Azure Portal. Sa Azure Portal, piliin ang Mga Larawan. I-click ang Magdagdag upang lumikha ng bagong larawan. Huling binago: 2025-01-22 17:01

Ang opsyonal na pagbubuklod ay nag-iimbak ng bagay na iyong ibinubuklod sa isang variable. Sa kasong ito, ito ay navigationController. Sa kabilang banda, hindi inilalagay ng opsyonal na chaining ang halaga sa kaliwa sa isang variable. Huling binago: 2025-01-22 17:01

Pumunta sa VisualStudio.microsoft.com/downloads at pumili ng bersyon na ida-download. Kapag sinenyasan na pumili ng workload na ii-install, isara ang window (huwag mag-install ng kahit ano). Pagkatapos ay isara ang Visual Studio Installer window (huwag mag-install ng anuman). Huling binago: 2025-01-22 17:01

Call Recorder Call Recorder ng Boldbeast ay isang libreng app na magagamit mo sa maraming Android phone para i-record ang iyong mga tawag. Ang libreng bersyon ay nagpapahintulot sa iyo na pamahalaan ang mga pag-record, magbahagi ng mga pag-record sa iba, at ito ay diumano'y madaling gamitin (ayon sa website ng developer). Huling binago: 2025-01-22 17:01

Upang i-install ang hook, maaari kang lumikha ng isang symlink dito sa. git/hooks, o maaari mo lamang itong kopyahin at i-paste sa. git/hooks directory tuwing ina-update ang hook. Bilang alternatibo, nagbibigay din ang Git ng mekanismo ng Template Directory na nagpapadali sa awtomatikong pag-install ng mga hook. Huling binago: 2025-01-22 17:01

Ang isang SQL join clause - na tumutugma sa ajoin operation sa relational algebra - pinagsasama ang mga column mula sa isa o higit pang mga talahanayan sa isang relational database. Lumilikha ito ng isang set na maaaring i-save bilang isang talahanayan o gamitin bilang ito ay. Ang JOIN ay isang paraan para sa pagsasama-sama ng mga column mula sa isa (self-join) o higit pang mga table sa pamamagitan ng paggamit ng mga value na karaniwan sa bawat isa. Huling binago: 2025-01-22 17:01

Nakasulat sa: Java. Huling binago: 2025-01-22 17:01

Mahalaga ang information literacy para sa mga mag-aaral ngayon, ito ay nagtataguyod ng mga diskarte sa paglutas ng problema at mga kasanayan sa pag-iisip – pagtatanong at paghahanap ng mga sagot, paghahanap ng impormasyon, pagbubuo ng mga opinyon, pagsusuri ng mga pinagmumulan at paggawa ng mga desisyon sa pagpapaunlad ng mga matagumpay na mag-aaral, epektibong mga tagapag-ambag, tiwala na mga indibidwal at. Huling binago: 2025-06-01 05:06

10-titik na mga salita na nagsisimula sa atmo atmosphere. mga atmometro. atmologist. atmocausis. atmometric. atmophilic. Huling binago: 2025-01-22 17:01

Maaari kang lumikha ng isang return label mula sa Etsy sa pamamagitan ng pagpunta sa order, mag-click sa 'print shipping label' para bumili ng bagong label, baguhin ang shipping address sa iyo, at baguhin ang pinagmulang zip code sa zip code ng iyong customer (kailangan mong baguhin ito balik mamaya). Huling binago: 2025-01-22 17:01

Upang alisin ang mga larawan mula sa iyong Azure container registry, maaari mong gamitin ang Azure CLI command az acr repository delete. Halimbawa, tinatanggal ng sumusunod na command ang manifest na isinangguni ng samples/nginx:pinakabagong tag, anumang natatanging data ng layer, at lahat ng iba pang tag na tumutukoy sa manifest. Huling binago: 2025-01-22 17:01

Ang Endpoint Detection and Response (EDR) ay isang mahusay na tool sa pagsusuri ng kaganapan na nagbibigay ng real-time na pagsubaybay at pagtuklas ng mga nakakahamak na kaganapan sa mga endpoint ng Windows. Binibigyang-daan ka ng EDR Tool na makita ang mga banta sa isang detalyadong timeline habang ang mga agarang alerto ay nagpapaalam sa iyo kung may nangyaring pag-atake. Huling binago: 2025-01-22 17:01

Ang kahulugan ng pagpapatakbo ay kung paano tayo (ang. mananaliksik) ay nagpasya na sukatin ang ating mga variable. sa aming pag-aaral (variable = anumang bagay na maaaring masukat). ? Karaniwang may daan-daang paraan upang sukatin ang isang DV (hal. pag-uugali). Huling binago: 2025-01-22 17:01

Upang gumamit ng USB flash drive kasama ang tablet, pumunta sa mga setting at buksan ang storage at USB.' I-tap ang Flash drive sa ilalim ng portable storage at piliin ang gustong file na gusto mong buksan. Upang maglipat ng mga file mula sa USBflash drive, pindutin nang matagal ang nais na file. Huling binago: 2025-01-22 17:01