Halimbawa, kino-configure ng logging trap warning command ang router upang ipadala ang lahat ng mensahe na may babala sa kalubhaan, error, kritikal, at emergency. Katulad nito, ang logging trap debug command ay nagdudulot sa router na ipadala ang lahat ng mensahe sa syslog server. Mag-ingat habang pinapagana ang antas ng pag-debug. Huling binago: 2025-01-22 17:01

Ang object data model ay isang modelo ng data batay sa object-oriented programming, pag-uugnay ng mga pamamaraan (procedure) sa mga bagay na maaaring makinabang mula sa mga hierarchy ng klase. Ang isang object-oriented na modelo ng data ay isa na nagpapalawak ng indibidwal na espasyo ng programa sa mundo ng patuloy na pamamahala ng object at shareability. Huling binago: 2025-01-22 17:01

T-Mobile: Libreng Data Para sa Mga Hukbo sa Afghanistan. Ang lokal na provider na Roshan Telecom sa Afghanistan ay naniningil lamang ng $9 para sa 1GB/buwan, ngunit pagkatapos ay natigil ka sa isang Afghan na numero ng telepono at ang pagtawag sa at mula sa U.S. ay nagiging mahal. Sa T-Mobile, libre ang paggamit ng 2G data at ang mga tawag ay 20 cents bawat minuto. Huling binago: 2025-01-22 17:01

Maaari mong buksan ang mga HAR file gamit ang iba't ibang mga programa, kabilang ang online na tool ng HAR Viewer at ang open source, cross-platform na HTTP Toolkit. Dahil ang mga HAR file ay naka-save sa JSON na format, maaari mo ring buksan ang mga ito gamit ang isang JSON editor o isang plain text editor, gaya ng Microsoft Notepad o Apple TextEdit. Huling binago: 2025-01-22 17:01

Ang MSMQ (Microsoft Message Queuing) ay isang message queue na available bilang default bilang bahagi ng Windows. Ang MSDN ay nagsasaad: 'Ang teknolohiya ng Message Queuing (MSMQ) ay nagbibigay-daan sa mga application na tumatakbo sa iba't ibang oras upang makipag-usap sa magkakaibang mga network at system na maaaring pansamantalang offline. Huling binago: 2025-01-22 17:01

Ang pinakamahusay na paraan upang matuto ay ang pag-aaral sa sarili sa pamamagitan ng mga website/tutorial. Bago pag-aralan ang Bootstrap kailangan mong magkaroon ng ilang kaalaman sa HTML5 at CSS3. Maaari mong matutunan ang mga pangunahing kaalaman ng HTML at CSS mula sa W3Schools Online WebTutorials. May mga aklat din sa html5 na nakakatulong, ngunit mas gusto ko ang mga online na tutorial. Huling binago: 2025-01-22 17:01

Sa admin ng WordPress, pumunta sa Mga Plugin > Magdagdag ng Bago at i-install at i-activate ang libreng plugin na "Data Tables Generator". Upang sa seksyon ng Data Tables Generator at i-click upang magdagdag ng bagong talahanayan. Mayroong buong mga tagubilin sa pahina ng plugin. Huling binago: 2025-01-22 17:01

Ang Night Owl AHD7-DVR8-2TB DVR ay tugma sa mga analog CCTV camera, 720p AHD camera at 1080p AHD camera. Walang gaanong pagkakaiba sa presyo sa pagitan ng mga low definition na analog CCTV camera at 1080p analog high definition na security camera, kaya inirerekomenda ng CCTV Camera Pros ang paggamit ng opsyong mataas ang resolution. Huling binago: 2025-01-22 17:01

Paano Mabawi ang Natanggal na Log ng Tawag sa Android Hakbang 1: Ikonekta ang Android phone sa iyong computer gamit ang USB cord. Hakbang 2: Payagan ang USB Debugging sa iyong Android phone. Hakbang 3: Piliin ang uri ng file na kailangan mo ng pagbawi ng data - Kasaysayan ng Tawag. Hakbang 5: Magsimulang mag-scan at hanapin ang mga tinanggal na log ng tawag sa Android phone. Huling binago: 2025-01-22 17:01

Karamihan sa mga nation-state ay unitary system. Sa Estados Unidos, ang lahat ng estado ay may mga unitaryong pamahalaan na may mga bicameral na lehislatura (maliban sa Nebraska, na may isang unicameral na lehislatura). Sa huli, ang lahat ng lokal na pamahalaan sa isang unitary state ay napapailalim sa isang sentral na awtoridad. Huling binago: 2025-01-22 17:01

Ang isang malalim na balangkas ng pag-aaral ay isang interface, library o isang tool na nagbibigay-daan sa amin na bumuo ng mga modelo ng malalim na pag-aaral nang mas madali at mabilis, nang hindi inaalam ang mga detalye ng pinagbabatayan na mga algorithm. Nagbibigay ang mga ito ng malinaw at maigsi na paraan para sa pagtukoy ng mga modelo gamit ang isang koleksyon ng mga pre-built at na-optimize na mga bahagi. Huling binago: 2025-01-22 17:01

Narito kung paano gumawa ng sarili mong animation sa Canva: Hakbang 1: Gawin ang iyong disenyo sa Canva. Hakbang 2: Piliin ang tampok na pag-download. Pagkatapos ay sundin ang drop-down na listahan, piliin ang Animated GIF/Movie at pagkatapos ay 'preview animation'. Pumili mula sa isa sa mga pagpipilian sa animation. Pagkatapos ay i-download ito bilang GIF o Pelikula. Huling binago: 2025-01-22 17:01

Pindutin ang Ctrl H (Command H) para itago o ipakita ang “marching ants” ng isang seleksyon. Huling binago: 2025-01-22 17:01

Ang mga mensahe ay hindi maiimbak sa WhatsAppservers Ang iyong mga mensahe sa chat ay tatanggalin mula sa WhatsAppservers kapag naihatid na ang iyong mga mensahe. Gayunpaman, ang WhatsApp ay mag-iimbak ng oras at petsa para sa mga mensahe na iyong ipinadala at natatanggap sa mga server magpakailanman. Huling binago: 2025-01-22 17:01

Ang mababang antas ng disenyo ng network, karaniwang isang visio netmap, ay naglalaman ng lahat ng mga bagay na inilaan para sa sinumang nagpapatupad at nagpapanatili ng imprastraktura. Ang mababang antas ng disenyo ay gumagamit ng class diagram sa antas ng pagpapatupad na may karamihan sa kinakailangang detalye. Huling binago: 2025-01-22 17:01

Ang Local Area Connections ay tumutukoy sa isang koneksyong itinatag upang ma-access ang serbisyo sa Internet. Ito ay isang tampok ng Windows Operation System, na nagpasimula ng partikular na termino. Ang gumagamit ay maaaring magdagdag ng isa o higit pang mga lokal na network ng lugar (LAN) kung saan ang system ay nagtatatag ng koneksyon. Huling binago: 2025-01-22 17:01

Pinaka una…. a Word of RealisticCaution #1 – Bitcoin Mining – Number one way of make money with bitcoin. Kung gusto mong pagsamahin ang pinakamalaking posibleng halaga ng Bitcoin, ang pagmimina ay isa sa iyong mga pinakamahusay na pagpipilian. #2 – Kumpletuhin ang mga Micro-task para sa Bitcoin. #3 – Mga Faucet ng Bitcoin. #4 – Mamuhunan sa Bitcoin at BitcoinDerivatives. Huling binago: 2025-06-01 05:06

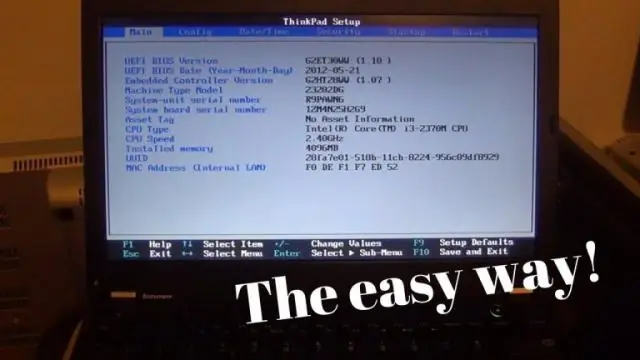

Mga setting ng swipe, baguhin ang mga setting ng PC, pangkalahatan, pagkatapos ay i-scroll ang listahan sa kanan hanggang sa ibaba at pindutin ang restartnow. Kapag lumabas ang blue choose option screen, pindutin ang patayin ang PC. 3. Kapag nasa BIOS screen, piliin ang Startup. Huling binago: 2025-01-22 17:01

Ang mga imbakan ng paglabas ay nagtataglay ng mga paglabas at ang mga imbakan ng Snapshot ay nagtataglay ng mga snapshot. Sa maven ang isang snapshot ay tinukoy bilang isang artifact na may bersyon na nagtatapos sa -SNAPSHOT. Kapag na-deploy, gagawing timestamp ang snapshot. Sa pamamagitan ng kahulugan, ang mga snapshot ay nababago, ang mga release ay hindi nababago. Huling binago: 2025-01-22 17:01

Ang EMC Data Domain Operating System ay intelligence sa likod ng EMC Data Domain deduplication storage system. Ang EMC NetWorker backup at recovery software ay nagse-sentralize, nag-automate, at nagpapabilis ng pag-backup at pagbawi ng data sa iyong IT environment. Huling binago: 2025-01-22 17:01

Ang pagkakaiba sa pagitan ng ay at bilang mga operator ay ang mga sumusunod: Ang is operator ay ginagamit upang suriin kung ang run-time na uri ng isang bagay ay tugma sa ibinigay na uri o hindi samantalang ang operator ay ginagamit upang magsagawa ng conversion sa pagitan ng mga katugmang uri ng sanggunian o Nullable na mga uri. Huling binago: 2025-01-22 17:01

Tulad ng nabanggit kanina, ang P2P ay ginagamit upang ibahagi ang lahat ng uri ng mga mapagkukunan ng pag-compute tulad ng kapangyarihan sa pagpoproseso, bandwidth ng network, o espasyo sa imbakan ng disk. Gayunpaman, ang pinakakaraniwang kaso ng paggamit para sa mga peer-to-peer na network ay ang pagbabahagi ng mga file sa internet. Huling binago: 2025-01-22 17:01

Ang dnscrypt-proxy ay ang reference client na pagpapatupad at native na gumagana sa Windows, mula sa Windows XP hanggang Windows 10. Ito ay tumatakbo bilang isang serbisyo, at hindi nagbibigay ng graphical na user interface; ang pag-install at pagsasaayos nito ay nangangailangan ng mga utos sa pag-type. Ito ay nananatiling isang mahusay na opsyon para sa mga advanced na user. Huling binago: 2025-01-22 17:01

Gradient sa transparent Gawin ang iyong kahon bilang solid na kulay - sa iyong kaso ay itim. Kapag napili ang kahon, pumunta sa panel ng mga epekto at mula sa dropdown na 'fx' piliin ang 'Gradient Feather'. Laruin ito hanggang sa kontento ang iyong puso. Huling binago: 2025-01-22 17:01

Lock: Ang Lock ay isang mekanismo upang matiyak ang pagkakapare-pareho ng data. Ang SQL Server ay nagla-lock ng mga bagay kapag nagsimula ang transaksyon. Kapag nakumpleto na ang transaksyon, inilalabas ng SQL Server ang naka-lock na bagay. Eksklusibo (X) Locks: Kapag nangyari ang ganitong uri ng lock, nangyayari ito upang maiwasan ang iba pang mga transaksyon na baguhin o i-access ang isang naka-lock na bagay. Huling binago: 2025-01-22 17:01

Cryptography: Ang Cryptography ay isa sa pinakamahalagang tool para sa pagbuo ng mga secure na system. Sa pamamagitan ng wastong paggamit ng cryptography, tinitiyak ng Brain Station 23 ang pagiging kumpidensyal ng data, pinoprotektahan ang data mula sa hindi awtorisadong pagbabago, at pinapatotohanan ang pinagmulan ng data. Huling binago: 2025-01-22 17:01

Gisingin ang iyong iPhone; sa Lock screen, hanapin ang mga icon ng camera at flashlight malapit sa ibaba ng screen. 3D Pindutin ang isang icon upang ma-access ito. Pindutin lang nang mahigpit ang icon ng camera para buksan ang Camera app o pindutin nang mahigpit ang icon ng flashlight para i-on ang built-inflashlight. Huling binago: 2025-01-22 17:01

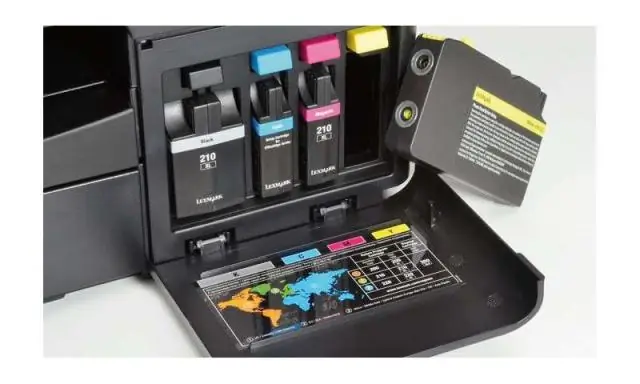

Gumagamit ang mga laser printer ng toner, na isang pinong pulbos na natutunaw sa papel upang lumikha ng isang permanenteng imahe. Ang mga printer na nakabatay sa toner, na kinabibilangan din ng mga xerographiccopier, ay kadalasang nagpi-print nang napakabilis at naglalabas ng mga dokumentong tumatagal ng maraming taon nang hindi kumukupas o namumula. Huling binago: 2025-01-22 17:01

Sa kasamaang palad, walang paraan upang mabawi ang mga voicemail na tinanggal. Dahil naka-save ang mga ito sa serbisyo ng telepono, dahil sa espasyo at laki ng mga Voicemail, wala kaming backup ng impormasyong ito. Kung gumagamit ka ng Basic Voicemail, ang mga mensahe ay karaniwang tinatanggal sa loob ng 14 na araw nang walang babala. Huling binago: 2025-01-22 17:01

Ang Windows Server ay isang Operating System lamang. Maaari itong tumakbo sa isang normal na desktop PC. Sa katunayan, maaari itong tumakbo sa isang Hyper-V simulate na kapaligiran na tumatakbo sa iyong pctoo. Huling binago: 2025-01-22 17:01

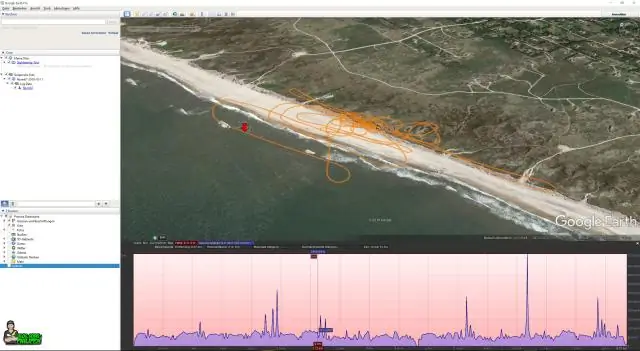

Bilang default, ini-tilts ng Google Earth ang view habang malapit kang mag-zoom in. Mas mainam na tumingin nang diretso sa mundo, ngunit binibigyan tayo ng Google ng isang pahilig na pagtingin. sa menu ng Google Earth. Huling binago: 2025-01-22 17:01

Sumusunod sila sa orihinal na pamantayan ng FireWire, at kung minsan ay tinatawag na IEEE 1394 na mga cable. Mayroong dalawang uri ng connector: 6-pin para sa mga port sa Macintosh at 4-pin para sa mga port sa Windows PC at camcorder. Huling binago: 2025-01-22 17:01

Kahalagahan ng Cloud Computing para sa Large Scale IoT Solutions. Ang Internet of Things (IoT) ay bumubuo ng malaking halaga ng data o malaking data. Pinapayagan din ng cloud computing ang paglilipat at pag-iimbak ng data sa pamamagitan ng internet o may direktang link na nagbibigay-daan sa walang patid na paglipat ng data sa pagitan ng mga device, application, at cloud. Huling binago: 2025-01-22 17:01

Pakitandaan na ang Schema partition ay ibinabahagi sa lahat ng DC sa iyong AD forest. Ang anumang bagay na ginawa sa schema ay hindi matatanggal at maaari lamang itong i-deactivate. Gayundin, walang sinusuportahang paraan ng pagpapanumbalik ng schema mula sa MY. Hindi mo makakamit ang nakaraang estado ng schema sa pamamagitan ng pagsasagawa ng authoritative restore. Huling binago: 2025-06-01 05:06

Gumamit ang ibang mga silid ng mga kandado ng kahon, o mga kandado ng rim, kung saan, hindi katulad sa mga kandado ng mortise, ang mismong selda ay nasa isang self-contained na unit na inilalapat sa labas ng pinto. Ang deadlock (kilala rin bilang deadlock o dead latch) ay isang uri ng lock na hindi maaaring paikutin nang walang susi. Huling binago: 2025-01-22 17:01

Certification ng Salesforce Administrator: Pangalan ng Exam: Salesforce Certified Administrator. Tagal: 105 minuto. Bilang ng mga Tanong: 60. Marka ng Pagpasa: 65%. Huling binago: 2025-01-22 17:01

Mga Benepisyo ng VXLAN Binibigyang-daan ka ng teknolohiya ng VXLAN na i-segment ang iyong mga network (tulad ng ginagawa ng mga VLAN), ngunit nagbibigay ito ng mga benepisyo na hindi magagawa ng mga VLAN. Nangangahulugan ito na ang mga VXLAN na nakabatay sa mga MX Series na router ay nagbibigay ng network segmentation sa sukat na kinakailangan ng mga cloud builder upang suportahan ang napakaraming bilang ng mga nangungupahan. Huling binago: 2025-01-22 17:01

Ano ang Kasama: (4) Arlo Pro smart security camera. (4) Mga rechargeable na baterya. (1) Base station na may built-in na sirena. (1) Power adapter. (1) Power cable. (1) Ethernet cable. (4) Mga kabit sa dingding. (2) Wall mount screw sets. Huling binago: 2025-01-22 17:01

Class HttpHeaders. Kinakatawan ang HTTP request at response header, pagmamapa ng mga pangalan ng string header sa listahan ng mga value ng string. Bilang karagdagan sa mga normal na pamamaraan na tinukoy ng Map, ang klase na ito ay nag-aalok ng mga sumusunod na paraan ng kaginhawahan: add(String, String) ay nagdaragdag ng isang header value sa listahan ng mga value para sa isang header name. Huling binago: 2025-01-22 17:01

Mag-upload ng Project/File Sa Github Gamit ang Command line Lumikha ng Bagong Repository. Kailangan nating gumawa ng bagong repository sa website ng GitHub. Lumikha ng bagong repositoryo Sa Github. Punan ang pangalan ng repositoryo at paglalarawan ng iyong proyekto. Ngayon Buksan ang cmd. Magsimula ng Lokal na Direktoryo. Magdagdag ng Lokal na imbakan. Commit Repository. Magdagdag ng Remote Repository url. Itulak ang Local Repository sa github. Huling binago: 2025-01-22 17:01