Talaan ng mga Nilalaman:

- May -akda Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:30.

- Huling binago 2025-01-22 17:43.

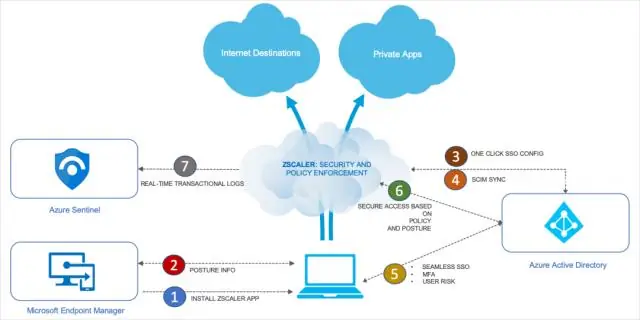

Pagpapatupad ng Zero Trust

- Gamitin ang Microsegmentation.

- Ang isang tao o programa na may access sa isa sa mga zone na iyon ay hindi makaka-access sa alinman sa iba pang mga zone nang walang hiwalay na pahintulot. Gumamit ng Multi-Factor Authentication (MFA)

- Ipatupad Prinsipyo ng Pinakamababang Pribilehiyo (PoLP)

- I-validate ang lahat ng endpoint device.

Katulad din na maaaring itanong ng isa, paano mo makakamit ang zero trust?

Narito ang apat na prinsipyo na kailangang gamitin ng iyong kumpanya-at lalo na ng iyong organisasyong IT:

- Ang mga banta ay nagmumula sa loob pati na rin sa labas. Ito marahil ang pinakamalaking pagbabago sa pag-iisip.

- Gumamit ng micro-segmentation.

- Pinakamababang privileged access.

- Huwag magtiwala, palaging i-verify.

Pangalawa, ano ang Zero Trust Network? Zero Trust Arkitektura, na tinutukoy din bilang Zero Trust Network o simple lang Zero Trust , ay tumutukoy sa mga konsepto ng seguridad at modelo ng pagbabanta na hindi na ipinapalagay na ang mga aktor, system o serbisyong tumatakbo mula sa loob ng perimeter ng seguridad ay dapat awtomatikong pagkatiwalaan, at sa halip ay dapat na i-verify ang anumang bagay at lahat ng sinusubukan

Gayundin, bakit kailangang isaalang-alang ng mga modernong organisasyon ang pagpapatupad ng zero trust security approach?

Zero Trust tumutulong sa iyong makuha ang mga benepisyo ng cloud nang hindi inilalantad ang iyong organisasyon sa karagdagang panganib. Halimbawa, kapag naka-encrypt ay ginagamit sa mga cloud environment, madalas inaatake ng mga attacker ang naka-encrypt na data sa pamamagitan ng key access, hindi sa pamamagitan ng pagsira sa encryption, at sa gayon ang key management ay pinakamahalaga.

Sino ang lumikha ng katagang zero trust?

Ang termino ' walang tiwala ' ay likha ng isang analyst sa Forrester Research Inc. noong 2010 nang ang modelo para sa konsepto unang ipinakita. Pagkalipas ng ilang taon, inihayag ng Google na ipinatupad na nila walang tiwala seguridad sa kanilang network, na humantong sa lumalaking interes sa pag-aampon sa loob ng tech na komunidad.

Inirerekumendang:

Paano mo ipapatupad ang uri ng maagang paghahanap?

Ang paghahanap sa Typeahead ay isang paraan para sa unti-unting paghahanap at pag-filter sa pamamagitan ng teksto. Pagpapatupad ng typeahead. js Buksan ang template na naglalaman ng iyong box para sa paghahanap. I-wrap ang input field sa isang container na may id=”remote” Bigyan ang input field ng typeahead class. Idagdag ang sumusunod na script sa template:

Paano mo ipapatupad ang GitLab?

Pag-install ng GitLab I-install at i-configure ang mga kinakailangang dependency. Idagdag ang GitLab package repository at i-install ang package. Mag-browse sa hostname at mag-login. I-set up ang iyong mga kagustuhan sa komunikasyon. I-install at i-configure ang mga kinakailangang dependencies. Idagdag ang GitLab package repository at i-install ang package

Ano ang zero trust na isang modelo para sa mas epektibong seguridad?

Ang Zero Trust ay isang konsepto ng seguridad na nakasentro sa paniniwala na ang mga organisasyon ay hindi dapat awtomatikong magtiwala sa anumang bagay sa loob o labas ng perimeter nito at sa halip ay dapat i-verify ang anuman at lahat ng bagay na sinusubukang kumonekta sa mga system nito bago magbigay ng access. "Ang diskarte sa paligid ng Zero Trust ay bumababa upang huwag magtiwala sa sinuman

Ano ang Zero Trust Model?

Zero Trust Security | Ano ang Zero Trust Network? Ang zero trust ay isang modelo ng seguridad batay sa prinsipyo ng pagpapanatili ng mahigpit na mga kontrol sa pag-access at hindi pagtitiwala sa sinuman bilang default, kahit na ang mga nasa loob ng perimeter ng network

Ano ang mga zero trust network?

Ang Zero Trust Architecture, na tinutukoy din bilang Zero Trust Network o simpleng Zero Trust, ay tumutukoy sa mga konsepto ng seguridad at modelo ng pagbabanta na hindi na ipinapalagay na ang mga aktor, system o serbisyo na tumatakbo mula sa loob ng perimeter ng seguridad ay dapat awtomatikong pagkatiwalaan, at sa halip ay dapat na i-verify ang anuman at lahat sinusubukan